Μεγάλος ενεργειακός οργανισμός των ΗΠΑ στοχευμένος σε επίθεση phishing με κωδικό QR

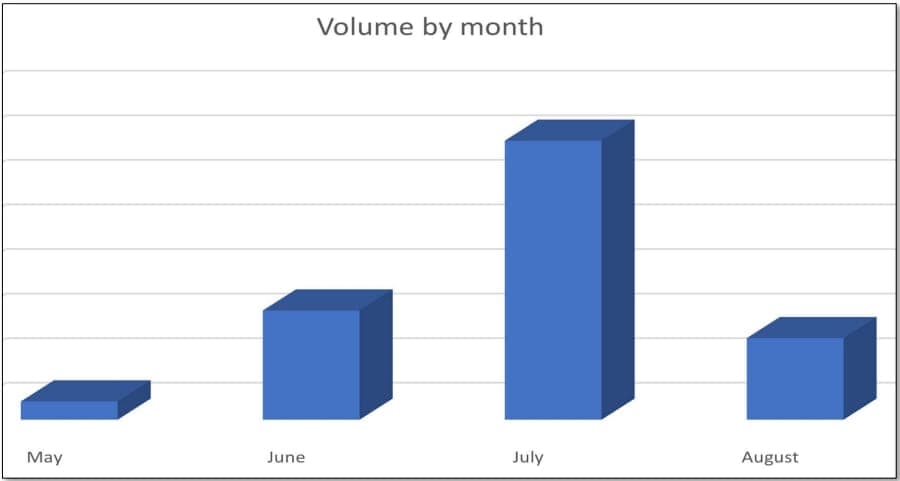

Παρατηρήθηκε μια εκστρατεία ηλεκτρονικού “ψαρέματος” που στόχευε κυρίως μια αξιόλογη εταιρεία ενέργειας στις ΗΠΑ, χρησιμοποιώντας κωδικούς QR για να εισάγει κακόβουλα email στα εισερχόμενα και να παρακάμψει την ασφάλεια.

Περίπου το ένα τρίτο (29%) από τα 1.000 email που αποδίδονται σε αυτήν την καμπάνια στόχευαν μια μεγάλη αμερικανική ενεργειακή εταιρεία, ενώ οι υπόλοιπες προσπάθειες έγιναν εναντίον εταιρειών στον τομέα της μεταποίησης (15%), των ασφαλίσεων (9%), της

τεχνολογία

ς (7%), και χρηματοοικονομικών υπηρεσιών (6%).

Σύμφωνα με την Cofense, που εντόπισε αυτήν την καμπάνια, αυτή είναι η πρώτη φορά που χρησιμοποιούνται κωδικοί QR σε αυτήν την κλίμακα, υποδεικνύοντας ότι περισσότεροι φορείς ηλεκτρονικού ψαρέματος μπορεί να δοκιμάζουν την αποτελεσματικότητά τους ως φορέας επίθεσης.

Δραστηριότητα

phishing

κωδικών QR

Πηγή: Cofense

Κωδικοί QR στο phishing

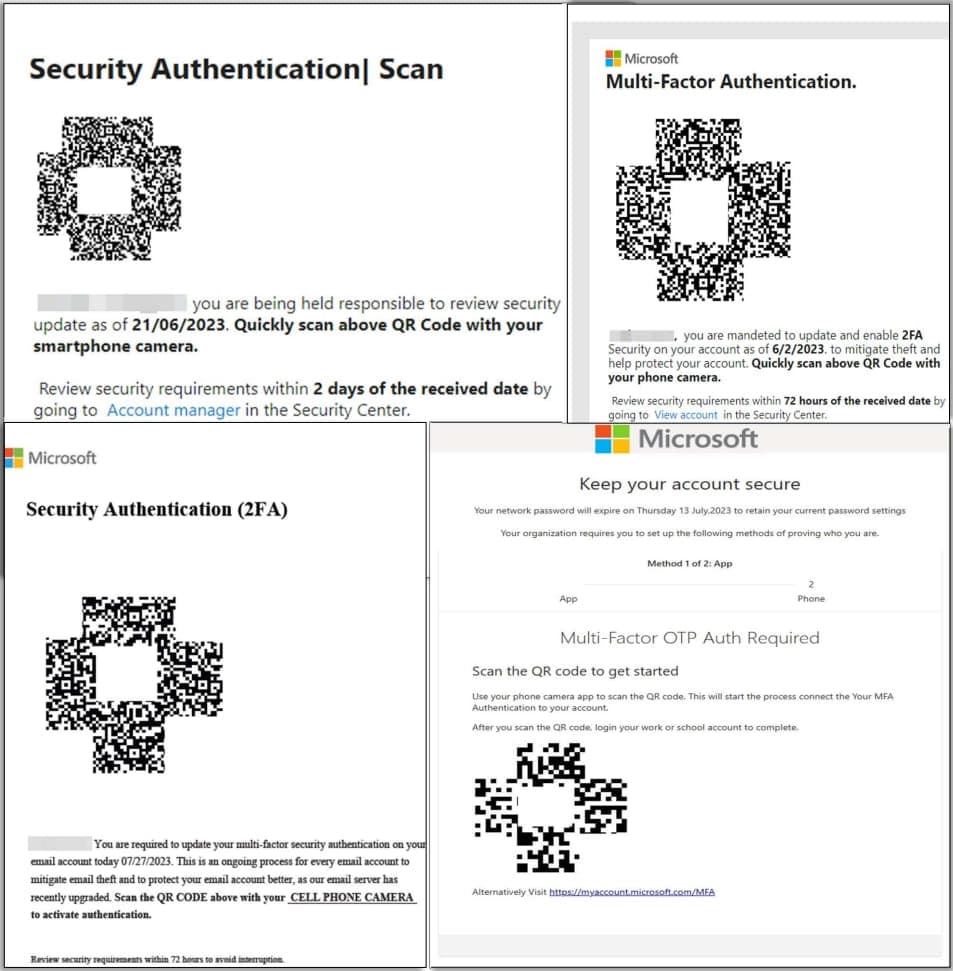

Cofense

λέει η επίθεση αρχίζει

με ένα μήνυμα ηλεκτρονικού ψαρέματος που ισχυρίζεται ότι ο παραλήπτης πρέπει να λάβει μέτρα για να ενημερώσει τις ρυθμίσεις του λογαριασμού του

Microsoft

365.

Τα μηνύματα ηλεκτρονικού ταχυδρομείου φέρουν συνημμένα PNG ή PDF με έναν κωδικό QR τον οποίο ζητείται από τον παραλήπτη να σαρώσει για να

επα

ληθεύσει τον λογαριασμό του. Τα email αναφέρουν επίσης ότι ο στόχος πρέπει να ολοκληρώσει αυτό το βήμα σε 2-3 ημέρες για να προσθέσει μια αίσθηση επείγοντος.

Δείγματα των email phishing

Πηγή: Cofense

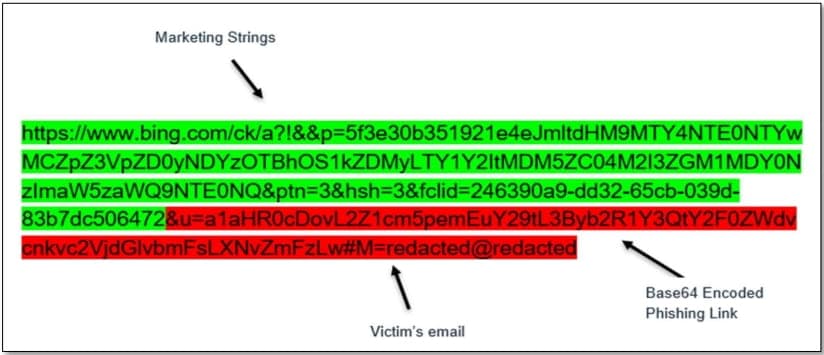

Οι φορείς απειλών χρησιμοποιούν κωδικούς QR που είναι ενσωματωμένοι σε εικόνες για να παρακάμψουν τα εργαλεία ασφαλείας email που σαρώνουν ένα μήνυμα για γνωστούς κακόβουλους συνδέσμους, επιτρέποντας στα μηνύματα ηλεκτρονικού ψαρέματος να φτάσουν στα εισερχόμενα του στόχου.

Για να αποφύγουν την ασφάλεια, οι κωδικοί QR σε αυτήν την καμπάνια χρησιμοποιούν επίσης ανακατευθύνσεις στις υπηρεσίες Web3 του Bing, του Salesforce και του Cloudflare για να ανακατευθύνουν τους στόχους σε μια σελίδα phishing του Microsoft 365.

Η απόκρυψη της διεύθυνσης URL ανακατεύθυνσης στον κώδικα QR, η κατάχρηση νόμιμων υπηρεσιών και η χρήση της κωδικοποίησης base64 για τον σύνδεσμο ηλεκτρονικού ψαρέματος βοηθούν στην αποφυγή εντοπισμού και τη διείσδυση των φίλτρων προστασίας email.

Παράδειγμα της διεύθυνσης URL ανακατεύθυνσης

(Cofense)

Κωδικοί QR στο phishing

Οι κωδικοί QR έχουν χρησιμοποιηθεί σε καμπάνιες phishing, αν και σε μικρότερη κλίμακα, στο παρελθόν, συμπεριλαμβανομένου ενός στη Γαλλία και ενός στη Γερμανία.

Οι απατεώνες έχουν επίσης χρησιμοποιήσει κωδικούς QR για να εξαπατήσουν τους ανθρώπους να τους σαρώσουν και να τους ανακατευθύνουν σε κακόβουλους ιστότοπους που προσπαθούν να κλέψουν τα χρήματά τους.

Τον Ιανουάριο του 2022, το FBI προειδοποίησε ότι οι εγκληματίες του

κυβερνοχώρο

υ χρησιμοποιούν όλο και περισσότερο κωδικούς QR για να κλέψουν διαπιστευτήρια και οικονομικές πληροφορίες.

Παρά την αποτελεσματικότητά τους στην παράκαμψη των προστασιών, οι κωδικοί QR εξακολουθούν να απαιτούν από το θύμα να λάβει μέτρα για να παραβιαστεί, κάτι που είναι ένας αποφασιστικός ελαφρυντικός παράγοντας που λειτουργεί υπέρ ενός καλά εκπαιδευμένου προσωπικού.

Επίσης, οι περισσότεροι σαρωτές κώδικα QR σε σύγχρονα smartphone θα ζητούν από τον χρήστη να επαληθεύσει τη διεύθυνση URL προορισμού πριν από την εκκίνηση του προγράμματος περιήγησης ως προστατευτικό βήμα.

Εκτός από την εκπαίδευση, η Cofense προτείνει επίσης στους οργανισμούς να χρησιμοποιούν εργαλεία αναγνώρισης εικόνων ως μέρος των μέτρων προστασίας από το ηλεκτρονικό ψάρεμα, αν και αυτά δεν είναι εγγυημένα ότι θα συλλάβουν όλες τις απειλές κωδικών QR.