Χιλιάδες APK Android χρησιμοποιούν κόλπο συμπίεσης για να εμποδίσουν την ανάλυση

Οι φορείς απειλών διανέμουν όλο και περισσότερο κακόβουλα APK

Android

(συσκευασμένα προγράμματα εγκατάστασης εφαρμογών) που αν

τι

στέκονται στην αποσυμπίληση χρησιμοποιώντας μη υποστηριζόμενους, άγνωστους ή βαριά τροποποιημένους αλγόριθμους συμπίεσης.

Το κύριο πλεονέκτημα αυτής της προσέγγισης είναι η αποφυγή ανίχνευσης από εργαλεία ασφαλείας που χρησιμοποιούν στατική ανάλυση και παρεμποδίζει την εξέταση από ερευνητές, καθυστερώντας την ανάπτυξη μιας εις βάθος κατανόησης του τρόπου λειτουργίας ενός στελέχους κακόβουλου λογισμικού Android.

Το Zimperium, μέλος της «App Defense Alliance» που είναι αφιερωμένη στον εντοπισμό και την εξάλειψη κακόβουλου λογισμικού από το

Google

Play, ανέλυσε το τοπίο αντοχής στην αποσυμπίληση μετά από

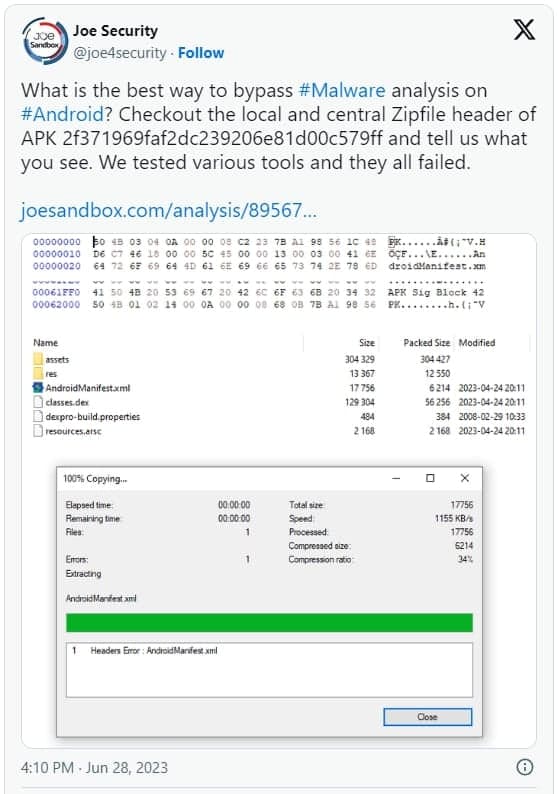

Tweet του Joe Security

που παρουσίαζε ένα APK που ξεφεύγει από την ανάλυση αλλά εκτελείται απρόσκοπτα σε

συσκευές

Android.

Μια αναφορά zLab που δημοσιεύτηκε χθες ισχυρίζεται ότι 3.300 APK χρησιμοποιούν αυτές τις ασυνήθιστες μεθόδους αντι-ανάλυσης, οι οποίες μπορεί να προκαλέσουν συντριβή πολλών από αυτές. Ωστόσο, οι ερευνητές βρήκαν ένα υποσύνολο 71 κακόβουλων APK που λειτουργούν καλά στην έκδοση 9 του λειτουργικού συστήματος Android (API 28) και νεότερη έκδοση.

Το Zimperium διευκρινίζει ότι καμία από αυτές τις εφαρμογές δεν βρίσκεται στο Google

Play store

, αλλά παραθέτει τα hashes τους στο κάτω μέρος του

η αναφορά

για να βοηθήσετε άτομα που προμηθεύονται εφαρμογές από καταστήματα τρίτων να τις βρουν και να τις απεγκαταστήσουν.

Κόλπα συμπίεσης

Τα Android APK χρησιμοποιούν τη μορφή ZIP σε δύο λειτουργίες, μία χωρίς συμπίεση και μία χρησιμοποιώντας τον αλγόριθμο DEFLATE.

Τα APK που συσκευάζονται χρησιμοποιώντας μη υποστηριζόμενες ή άγνωστες μεθόδους συμπίεσης δεν μπορούν να εγκατασταθούν σε Android 8 και παλαιότερες εκδόσεις, αλλά θα λειτουργούν κανονικά σε εκδόσεις Android 9 και νεότερες εκδόσεις.

Το Zimperium δοκίμασε τις εφαρμογές που εξέτασε σε εργαλεία αποσυμπίεσης όπως το JADX, το APKtool και το macOS Archive Utility και καμία από αυτές δεν μπορούσε να αποσυμπιέσει το APK για ανάλυση.

Εκτός από τη χρήση μη υποστηριζόμενων μεθόδων συμπίεσης, το Zimperium διαπίστωσε επίσης ότι οι κακόβουλοι συντάκτες APK χρησιμοποιούν ονόματα αρχείων που ξεπερνούν τα 256 byte για να προκαλέσουν σφάλματα στα εργαλεία ανάλυσης, να καταστρέψουν το αρχείο AndroidManifest.xml για συσκότιση και να χρησιμοποιήσουν εσφαλμένα String Pools για να διακόψουν εργαλεία που χωρίζουν αρχεία Android XML .

Υπερβολικά μεγάλο όνομα αρχείου (επάνω), κακή μορφή κεφαλίδας ομάδας συμβολοσειρών (κάτω)

(Zimperium)

Αυτές είναι όλες τεχνικές αντι-ανάλυσης και ενώ το Zimperium δεν εμβαθύνει στο τι ακριβώς κάνουν αυτά τα κακόβουλα APK, η πρόθεση απόκρυψης των λειτουργιών τους είναι απίθανο να είναι καλοήθης.

Δεδομένου ότι τα APK που έχουν ληφθεί εκτός του Google Play δεν μπορούν να ελεγχθούν, ο καλύτερος τρόπος προστασίας από αυτές τις απειλές είναι να αποφύγετε την εγκατάσταση εφαρμογών Android από ιστότοπους τρίτων.

Εάν πρέπει να εγκαταστήσετε μια εφαρμογή εκτός του Google Play, σαρώστε την με ένα αξιόπιστο εργαλείο AV για κινητά πριν την εγκατάσταση.

Κατά την εγκατάσταση της εφαρμογής, δώστε προσοχή στα ζητούμενα δικαιώματα και αναζητήστε τυχόν κόκκινες σημαίες που δεν σχετίζονται με τη βασική λειτουργικότητα της εφαρμογής.

Τέλος, η “rooting” της συσκευής σας Android κάνει τον χρήστη διαχειριστή, επιτρέποντας σε κακόβουλα APK να εκτελούνται με τα υψηλότερα προνόμια στο λειτουργικό σύστημα, επομένως αυτό γενικά αποθαρρύνεται.