Οι χάκερ ζητούν 120.000 δολάρια για πρόσβαση σε οίκο δημοπρασιών πολλών δισεκατομμυρίων

Οι χάκερ ισχυρίζονται ό

τι

παραβίασαν το δίκτυο ενός μεγάλου οίκου δημοπρασιών και πρόσφεραν πρόσβαση σε όποιον ήταν διατεθειμένος να πληρώσει 120.000 δολάρια.

Οι ερευνητές ασφαλείας βρήκαν τη διαφήμιση σε ένα φόρουμ χάκερ που είναι γνωστό ότι παρέχει μια αγορά για μεσίτες αρχικής πρόσβασης (IABs) αφού ανέλυσαν ένα δείγμα 72 αναρτήσεων.

Ακριβή πρόσβαση στο δίκτυο

Ερευνητές στην εταιρεία πληροφοριών απειλών

Φωτοβολίδα

χύθηκε μέσα από τρεις μήνες προσφορών της IAB στο ρωσόφωνο φόρουμ χάκερ Exploit για να κατανοήσει καλύτερα ποιους στοχεύουν, τις τιμές ζήτησης και ποιοι είναι οι πιο ενεργοί.

Από την 1η Μαΐου έως τις 27 Ιουλίου, οι μεσίτες διαφήμιζαν πρόσβαση σε περισσότερες από 100 εταιρείες σε 18 κλάδους, συμπεριλαμβανομένων της άμυνας, των τηλεπικοινωνιών, της υγειονομικής περίθαλψης και των χρηματοοικονομικών υπηρεσιών.

Ο Έρικ Κλέι, αντιπρόεδρος μάρκετινγκ στη Flare, λέει σε μια έκθεση που κοινοποιήθηκε στο BleepingComputer ότι οι επιθέσεις εναντίον εταιρειών στις

ΗΠΑ

, την Αυστραλία και τις εταιρείες του Ηνωμένου Βασιλείου ήταν οι πιο συχνές – δεν αποτελεί έκπληξη δεδομένου του υψηλού ακαθάριστου εγχώριου προϊόντος (ΑΕΠ).

Οι οργανισμοί στους τομείς των χρηματοοικονομικών και του λιανικού εμπορίου ήταν οι πιο στοχευμένοι, ακολουθούμενοι από τις κατασκευές και τη μεταποίηση, σημειώνει ο Clay στην έκθεση.

Ανάλογα με το προφίλ της εταιρείας και τη χώρα, οι τιμές ξεκινούσαν από 150 $ και οι περισσότερες ήταν για αρχική πρόσβαση μέσω VPN ή RDP. Περίπου το ένα τρίτο των καταχωρήσεων ήταν κάτω από $1.000.

Ωστόσο, το πιο ακριβό αντικείμενο προς πώληση ήταν 120.000 $ (BTC 4 εκείνη την εποχή) για πρόσβαση στο δίκτυο ενός οίκου δημοπρασιών πολλών δισεκατομμυρίων δολαρίων.

Οι χάκερ δεν έδωσαν πάρα πολλές λεπτομέρειες, αλλά είπαν ότι είχαν προνομιακή πρόσβαση backend σε πολλαπλές δημοπρασίες high-end (π.χ. πίνακα διαχείρισης), όπως βιολιά Stradivarius ή συλλεκτικά αυτοκίνητα.

“Ενώ η περισσότερη πρόσβαση είναι χαμηλής έως μεσαίας αξίας, περιστασιακά δημοπρατείται εξαιρετικά μοναδική ή πρόσβαση υψηλής αξίας που μπορεί να προκαλέσει ακραίες διακυμάνσεις τιμών σε σύγκριση με τον μέσο όρο μας” –

Φωτοβολίδα

Πολλές άλλες δαπανηρές

προσφορές

αφορούσαν αρχική πρόσβαση σε εταιρείες στις ΗΠΑ και στο Ηνωμένο Βασίλειο, οι αρχικές προσφορές πρόσβασης αφορούσαν οργανισμούς

υποδομή

ς ζωτικής σημασίας όπως η υγειονομική περίθαλψη, οι χρηματοοικονομικές

υπηρεσίες

και η κατασκευή.

Προνόμιο πρόσβασης και γεωγραφία

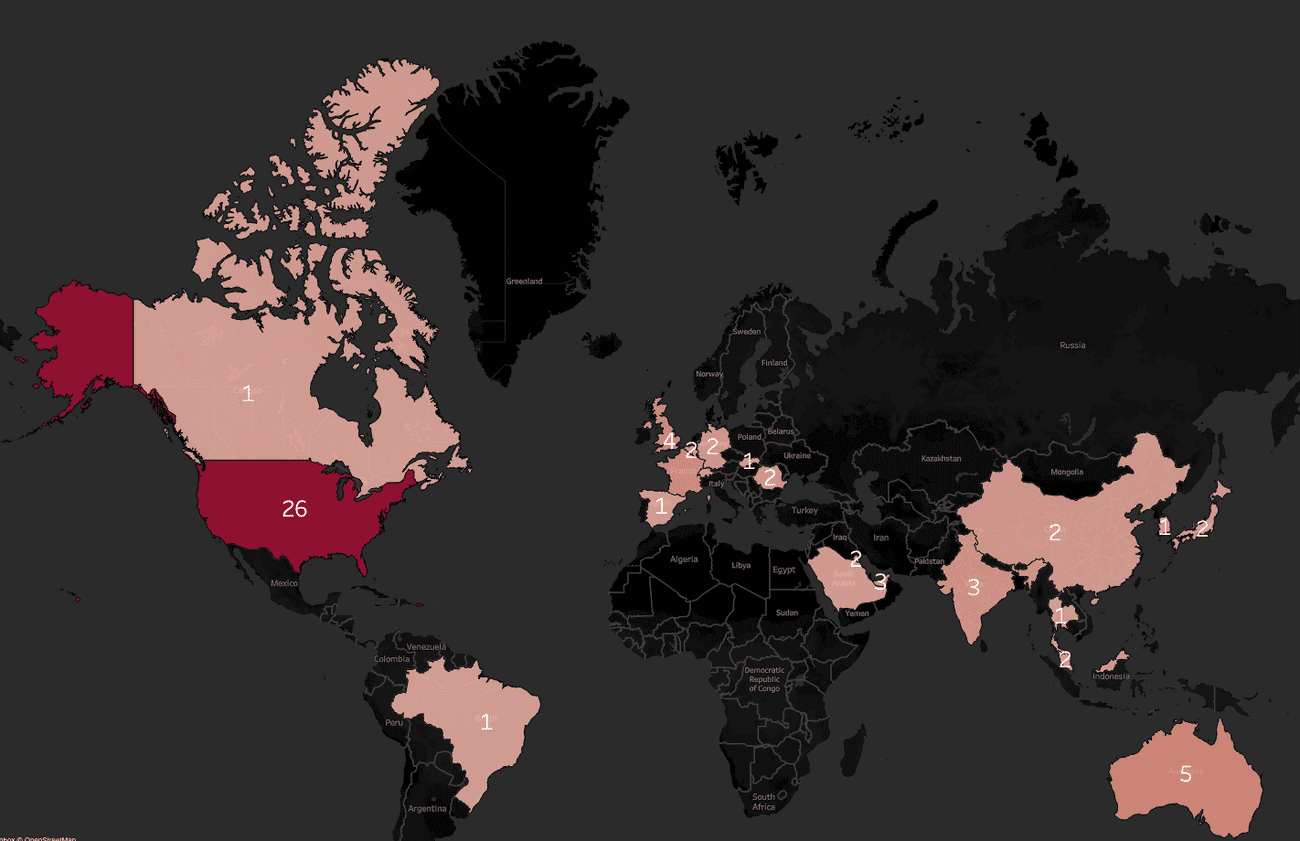

Οι περισσότερες από τις αναρτήσεις ανέφεραν τη γεωγραφία του θύματος και οι ερευνητές κατάφεραν να δημιουργήσουν έναν χάρτη που δείχνει 35 υποτιθέμενες παραβιασμένες οντότητες εκτός των ΗΠΑ

Κατανομή θυμάτων με βάση τις αρχικές διαφημίσεις πρόσβασης

πηγή:

Flare.io

Τα IAB στο φόρουμ Exploit εξακολουθούν να αποφεύγουν στόχους στη Ρωσία και σε χώρες της Κοινοπολιτείας Ανεξάρτητων Κρατών (CIS), αλλά μια έκπληξη είναι ο μικρός αριθμός στην Κίνα, η οποία έχει το δεύτερο υψηλότερο ΑΕΠ στον κόσμο.

Ο Κλέι είπε στο BleepingComputer ότι ενώ τα IAB συνήθως αποφεύγουν να στοχεύουν την Κίνα, υπήρχε μια λίστα για πρόσβαση στο δίκτυο σε μια κινεζική εταιρεία τεχνητής νοημοσύνης.

Ο πιο συχνός τύπος πρόσβασης που παρατηρήθηκε στις αναρτήσεις ήταν μέσω RDP (εμφανίζεται σε 32 αναρτήσεις) ή VPN (εμφανίζεται σε 11 αναρτήσεις), οι οποίες μαζί αντιστοιχούσαν στο 60% των καταχωρίσεων στο σύνολο δεδομένων.

Το επίπεδο των προνομίων που σχετίζονται με τους λογαριασμούς πρόσβασης κυμαινόταν από διαχειριστή cloud (14 περιπτώσεις) έως τοπικό διαχειριστή (5 περιπτώσεις) και χρήστη τομέα (2 περιπτώσεις).

Ως δευτερεύουσα σημείωση, ο Clay είπε στο BleepingComputer ότι ένας μεσίτης πρόσφερε «προνομιακή πρόσβαση σε έναν ραδιοφωνικό σταθμό των ΗΠΑ», τον οποίο οι χάκερ είπαν ότι θα μπορούσε να χρησιμοποιηθεί για την «εκτέλεση διαφημίσεων».

Ορισμένα IAB διαφήμιζαν πρόσβαση σε συστήματα δημιουργίας αντιγράφων ασφαλείας και ανάκτησης μαζί με πρόσβαση στο εταιρικό δίκτυο IT, το οποίο θα μπορούσε να εξυπηρετεί λειτουργίες ransomware.

Συνήθως, η πρόσβαση σε εταιρικά δίκτυα προέρχεται από κακόβουλο λογισμικό κλοπής πληροφοριών, αλλά ορισμένοι παράγοντες δήλωσαν ξεκάθαρα ότι χρησιμοποίησαν διαφορετική μέθοδο, πιθανότατα κάποιο άλλο είδος κακόβουλου λογισμικού, ηλεκτρονικό ψάρεμα ή εκμεταλλεύοντας μια ευπάθεια.

“Τα αρχεία καταγραφής κλέφτη είναι ένας παραγνωρισμένος κύριος φορέας πρόσβασης για τους μεσίτες αρχικής πρόσβασης, είναι ένας εκπληκτικά απλός τύπος μόλυνσης που είναι σχεδόν βέβαιο ότι είναι ένας από τους κύριους τρόπους με τους οποίους τα IAB και οι ομάδες ransomware αποκτούν πρόσβαση σε εταιρικά περιβάλλοντα πληροφορικής” – Mathieu Lavoie. Chief Technology Officer στο

Φωτοβολίδα

Ανεξάρτητα από τη μέθοδο που χρησιμοποιούσαν οι μεσίτες αρχικής πρόσβασης για να αποκτήσουν πρόσβαση σε ένα δίκτυο, οι εταιρείες θα πρέπει τουλάχιστον να εφαρμόζουν μηχανισμούς παρακολούθησης για κακόβουλο λογισμικό κλοπής πληροφοριών, μια τακτική πηγή εταιρικών διαπιστευτηρίων.

Τα φόρουμ παρακολούθησης όπου οι μεσίτες αρχικής πρόσβασης διαφημίζουν τις προσφορές τους μπορεί επίσης να βοηθήσουν τους οργανισμούς να λάβουν μια ιδέα για πιθανή συμβιβαστική λύση, ακόμη και αν το όνομα του θύματος είναι ανώνυμο.

Ο συνδυασμός δεδομένων όπως η γεωγραφία, τα έσοδα, η βιομηχανία και ο τύπος πρόσβασης είναι αρκετές συμβουλές για να ξεκινήσει μια έρευνα για μια πιθανή παραβίαση.

Αυτή η διαδικασία μπορεί επίσης να έχει θετικές παρενέργειες, όπως η αποκάλυψη περιοχών που χρειάζονται ισχυρότερη ασφάλεια ή ο εντοπισμός συσκευών, υπηρεσιών και λογαριασμών που θα μπορούσαν να αποτελέσουν κίνδυνο.