Το σφάλμα προσθήκης WordPress Elementor επιτρέπει στους εισβολείς να παραβιάζουν λογαριασμούς σε ιστοτόπους 1 εκατομμυρίου

Related Posts

Ένα από τα πιο δημοφιλή πρόσθετα Elementor του WordPress, το “Essential Addons for Elementor”, βρέθηκε ότι είναι ευάλωτο σε μια κλιμάκωση προνομίων χωρίς έλεγχο ταυτότητας που θα μπορούσε να επιτρέψει σε απομακρυσμένες επιθέσεις να αποκτήσουν δικαιώματα διαχειριστή στον ιστότοπο.

Το Essential Addons for Elementor είναι μια βιβλιοθήκη 90 επεκτάσεων για το εργαλείο δημιουργίας σελίδων «Elementor», που χρησιμοποιείται από

πάνω από ένα εκατομμύριο

Ιστότοποι WordPress.

Το ελάττωμα, το οποίο ανακάλυψε το PatchStack στις 8 Μαΐου 2023, παρακολουθείται ως CVE-2023-32243 και είναι μια ευπάθεια κλιμάκωσης προνομίων χωρίς έλεγχο ταυτότητας στη λειτουργία επαναφοράς κωδικού πρόσβασης της προσθήκης, επηρεάζοντας τις εκδόσεις 5.4.0 έως 5.7.1.

“[By exploiting the flaw] Είναι δυνατή η επαναφορά του κωδικού πρόσβασης οποιουδήποτε χρήστη, αρκεί να γνωρίζουμε το όνομα χρήστη του, ώστε να μπορούμε να επαναφέρουμε τον κωδικό πρόσβασης του διαχειριστή και να συνδεθείτε στον λογαριασμό του», αναφέρεται

Ενημερωτικό δελτίο του PatchStack

.

“Αυτή η ευπάθεια παρουσιάζεται επειδή αυτή η λειτουργία επαναφοράς κωδικού πρόσβασης δεν επικυρώνει ένα κλειδί επαναφοράς κωδικού πρόσβασης και αντ’ αυτού αλλάζει απευθείας τον κωδικό πρόσβασης του συγκεκριμένου χρήστη.”

Οι συνέπειες αυτού του ελαττώματος είναι σημαντικές και περιλαμβάνουν μη εξουσιοδοτημένη πρόσβαση σε ιδιωτικές πληροφορίες, παραμόρφωση ή διαγραφή ιστότοπου, διανομή κακόβουλου λογισμικού στους επισκέπτες και επιπτώσεις επωνυμίας, όπως απώλεια εμπιστοσύνης και προβλήματα συμμόρφωσης με τη νομοθεσία.

Ενώ οι απομακρυσμένοι εισβολείς δεν χρειάζεται να κάνουν έλεγχο ταυτότητας για να εκμεταλλευτούν το ελάττωμα CVE-2023-32243, πρέπει να γνωρίζουν ένα όνομα χρήστη στο σύστημα που στοχεύουν για την επαναφορά του κακόβουλου κωδικού πρόσβασης.

Επαναφορά κωδικού πρόσβασης (χωρίς) προϋποθέσεις

Όπως εξηγεί το PatchStack στην αναφορά του, ο εισβολέας πρέπει να ορίσει μια τυχαία τιμή στις εισόδους «page_id» και «widget_id» POST, έτσι ώστε η προσθήκη να μην παράγει μήνυμα σφάλματος που θα μπορούσε να προκαλέσει υποψίες στον διαχειριστή του ιστότοπου.

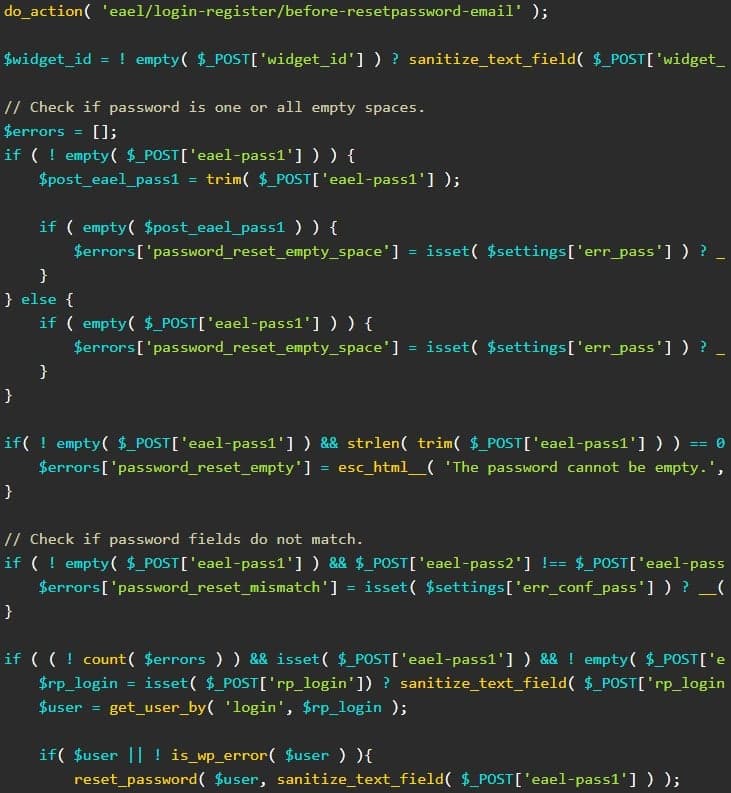

Ο εισβολέας πρέπει επίσης να παρέχει τη σωστή τιμή nonce στο “eael-resetpassword-nonce” για να επικυρώσει το αίτημα επαναφοράς κωδικού πρόσβασης και να ορίσει έναν νέο κωδικό πρόσβασης στις παραμέτρους “eael-pass1” και “eael-pass2”.

«Σε αυτό το σημείο το ερώτημα είναι ίσως πώς μπορούμε να πάρουμε στα χέρια μας την τιμή nonce βασικών πρόσθετων στοιχείων», εξηγεί το PatchStack.

“Αποδεικνύεται ότι αυτή η τιμή nonce υπάρχει στην κύρια μπροστινή σελίδα του ιστότοπου WordPress, καθώς θα οριστεί στη μεταβλητή $this->localize_objects από τη συνάρτηση load_commnon_asset:”

Υποθέτοντας ότι έχει οριστεί ένα έγκυρο όνομα χρήστη στην παράμετρο ‘rp_login’, ο κωδικός θα αλλάξει τον κωδικό πρόσβασης για τον στοχευμένο χρήστη στον νέο που παρέχεται από τον εισβολέα, δίνοντάς του ουσιαστικά τον έλεγχο του λογαριασμού.

Μέρος της PHP που ενεργοποιεί την επαναφορά του κωδικού πρόσβασης

(PatchStack)

Η επιδιόρθωση αυτού του προβλήματος ήταν απλή, σχολιάζει η εταιρεία ασφαλείας, καθώς ο προμηθευτής των προσθηκών έπρεπε να προσθέσει μια λειτουργία που ελέγχει εάν υπάρχει και είναι νόμιμο κλειδί επαναφοράς κωδικού πρόσβασης στα αιτήματα επαναφοράς.

Η ενημέρωση κώδικα κυκλοφόρησε με τα Essential Addons for Elementor έκδοση 5.7.2, η οποία έγινε διαθέσιμη σήμερα. Συνιστάται σε όλους τους χρήστες του plugin να κάνουν αναβάθμιση στην πιο πρόσφατη έκδοση το συντομότερο δυνατό.