Εάν το τηλέφωνό σας 5G περιλαμβάνεται σε αυτήν τη λίστα με περισσότερα από 700 ακουστικά, πρέπει να εγκαταστήσετε όλες τις ενημερώσεις το συντομότερο δυνατό!

Ανακαλύφθηκε από πανεπιστημιακούς ερευνητές στη Σιγκαπούρη, εντοπίστηκαν τρωτά σημεία σε μόντεμ 5G που παράγονται από την

Qualcomm

και την

MediaTek

αφήνοντας 714 τηλέφωνα 5G ανοιχτά σε αυτό που ονομάζεται «επίθεση 5Ghoul». Υπάρχουν 14 τρωτά σημεία στα επηρεαζόμενα συστήματα και ενώ 10 από αυτά έχουν αποκαλυφθεί δημόσια, τέσσερα παραμένουν άγνωστα για λόγους ασφαλείας. Οι επιθέσεις μπορεί να οδηγήσουν σε πάγωμα της υπηρεσίας κινητής τηλεφωνίας 5G ή προσωρινή απόρριψη σε ένα smartphone. Τα τηλέφωνα που δέχονται επίθεση θα μπορούσαν επίσης να βρουν ένα σήμα 5G να υποβαθμίζεται σε 4G.

Η επίθεση 5Ghoul απαιτεί τη σύνδεση ενός τηλεφώνου σε έναν σταθμό βάσης 5G

BleepingComputer

, οι ερευνητές που ανακάλυψαν τα ελαττώματα του μόντεμ και

τι

ς επιθέσεις 5Ghoul, Matheus E. Garbelini; Zewen Shang; Shijie Luo; Sudipta Chattopadhyay; Sumei Sun; και ο Ernest Kurniawan έχουν

δημιουργήστε έναν ιστότοπο

στο οποίο έγραψαν ότι τρία από τα 10 τρωτά σημεία που σχετίζονται με μόντεμ 5G από την Qualcomm και την MediaTek επιβεβαιώθηκε ότι έχουν «υψηλή σοβαρότητα».

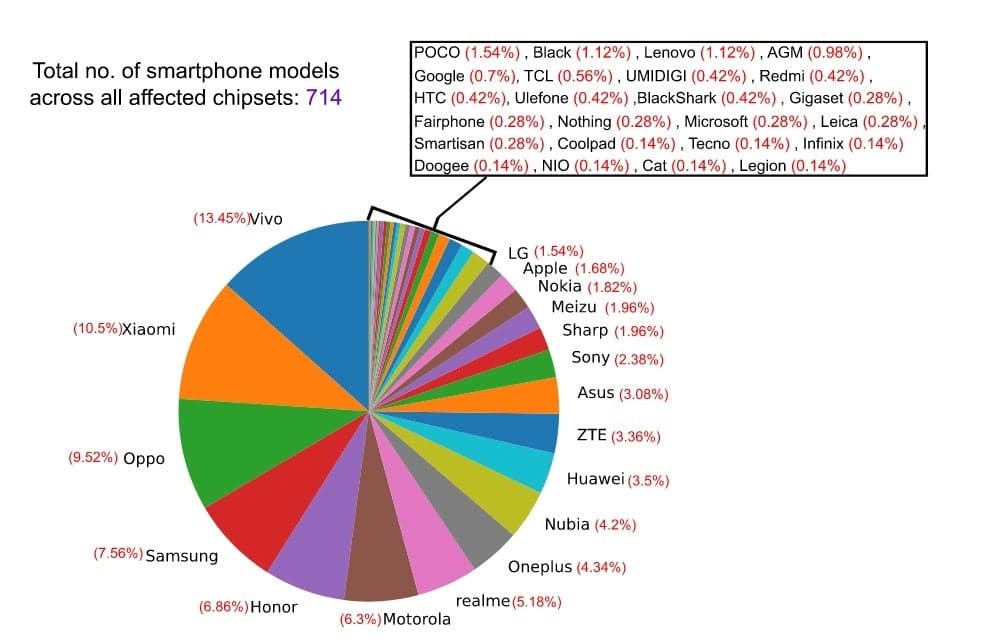

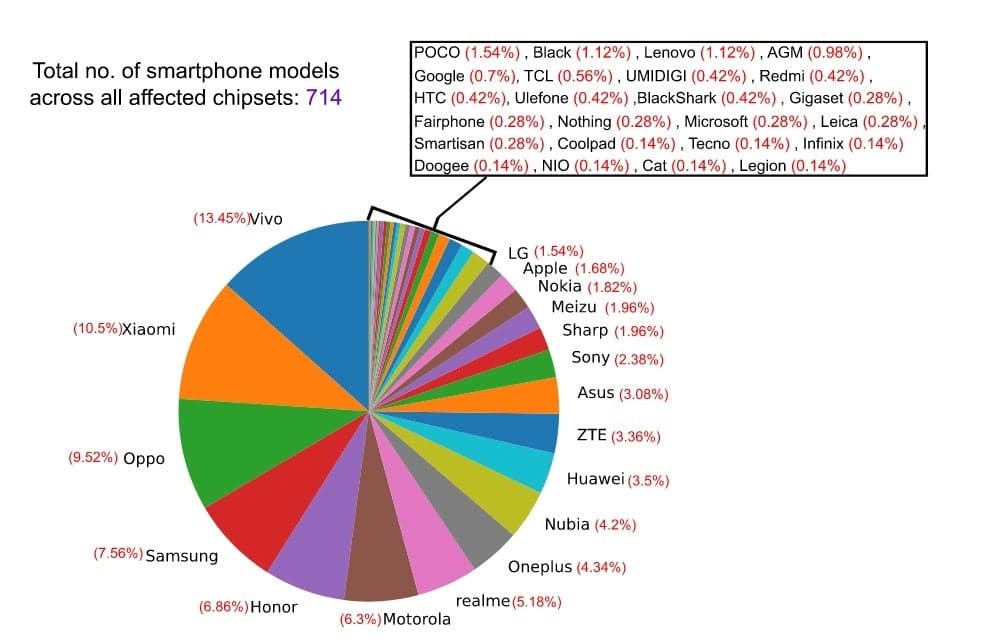

Οι ερευνητές ανακάλυψαν επίσης 714 smartphone 5G στην αγορά σήμερα που επηρεάστηκαν/ επηρεάζονται από τα τρωτά σημεία, αν και ο αριθμός θα μπορούσε να είναι μεγαλύτερος επειδή “ο κώδικας υλικολογισμικού μοιράζεται συχνά σε διαφορετικές εκδόσεις μόντεμ”. Η έκθεση σημειώνει ότι οι επιτιθέμενοι μπορούν εύκολα να εκμεταλλευτούν τα τρωτά σημεία μέσω του αέρα, εάν έχουν απλώς μια εγκατάσταση που προσποιείται ότι είναι ένας νόμιμος σταθμός βάσης 5G. Ο εισβολέας δεν χρειάζεται να γνωρίζει πληροφορίες από την κάρτα SIM του χρήστη για να εκμεταλλευτεί τα ελαττώματα των επηρεαζόμενων μόντεμ 5G.

συσκευή

5G πρέπει να συνδεθεί σε έναν απατεώνα σταθμό βάσης 5G. Σε εκείνο το σημείο, ο εισβολέας εκκινεί τον κωδικό εκμετάλλευσης. Για να συνδεθεί το στοχευόμενο τηλέφωνο στον ψεύτικο σταθμό βάσης 5G, ο εισβολέας πρέπει να βρίσκεται εντός της εμβέλειας του συγκεκριμένου τηλεφώνου. Παρά το γεγονός ότι δεν υπάρχουν πληροφορίες από την κάρτα SIM του στόχου, η επίθεση μπορεί να προχωρήσει. Οι εισβολείς «μπορούν ελεύθερα να χειραγωγήσουν μηνύματα κατερχόμενης ζεύξης προς τον στόχο…ανοίγοντας ένα παράθυρο ευκαιριών για την έναρξη επιθέσεων σε οποιοδήποτε βήμα των διαδικασιών 5G NR».

Ακολουθεί μια λίστα με smartphone που ήταν/είναι ανοιχτά σε επίθεση από το 5Ghoul

Android

, μπορεί να χρειαστεί λίγος χρόνος για να επιδιορθωθούν όλα τα επηρεαζόμενα τηλέφωνα Android. Και ορισμένα παλαιότερα τηλέφωνα δεν θα διορθωθούν ποτέ, καθώς θα χάσουν την υποστήριξη πριν από την κυκλοφορία της ενημέρωσης.

Ένας μεγάλος αριθμός κατασκευαστών τηλεφώνων διαθέτει συσκευές που είναι επιρρεπείς σε επίθεση 5G

Ο κατάλογος των smartphone που επηρεάζονται είναι μακρύς. Εάν το τηλέφωνό σας περιλαμβάνεται στη λίστα, βεβαιωθείτε ότι έχετε εγκαταστήσει όλες τις διαθέσιμες ενημερώσεις στο τηλέφωνό σας. Η λίστα περιλαμβάνει:

VIA:

phonearena.com