Το Chameleon Android banking trojan επανεμφανίστηκε με μια νέα έκδοση που χρησιμοποιεί μια δύσκολη τεχνική για την ανάληψη συσκευών — απενεργοποιήστε το δακτυλικό αποτύπωμα και το ξεκλείδωμα προσώπου για να κλέψετε τα PIN της συσκευής.

Αυτό το κάνει χρησιμοποιώντας ένα τέχνασμα σελίδας HTML για να αποκτήσει πρόσβαση στην υπηρεσία

Προσβασιμότητα

ς και μια μέθοδο διακοπής βιομετρικών λειτουργιών για κλοπή PIN και ξεκλείδωμα της συσκευής κατά βούληση.

Προηγούμενες εκδόσεις του Chameleon που εντοπίστηκαν τον Απρίλιο του τρέχοντος έτους υποδύονταν τις αυστραλιανές κυβερνητικές υπηρεσίες, τις τράπεζες και το ανταλλακτήριο κρυπτονομισμάτων CoinSpot, εκτελώντας καταγραφή πληκτρολογίου, έγχυση επικάλυψης, κλοπή cookie και κλοπή SMS σε παραβιασμένες συσκευές.

Ερευνητές στο ThreatFabric, που παρακολουθούσαν το κακόβουλο λογισμικό,

κανω ΑΝΑΦΟΡΑ

ότι αυτή τη στιγμή διανέμεται μέσω της υπηρεσίας Zombinder, παριστάνοντας το

Google

Chrome.

Το Zombinder “κολλάει” κακόβουλο λογισμικό σε νόμιμες εφαρμογές Android, ώστε τα θύματα να μπορούν να απολαμβάνουν την πλήρη λειτουργικότητα της εφαρμογής που σκόπευαν να εγκαταστήσουν, καθιστώντας λιγότερο πιθανό να υποψιάζονται ότι εκτελείται επι

κίνδυνος

κώδικας στο παρασκήνιο.

Η πλατφόρμα ισχυρίζεται ότι τα κακόβουλα πακέτα της δεν μπορούν να ανιχνευθούν στο χρόνο εκτέλεσης, παρακάμπτοντας τις ειδοποιήσεις του Google Protect και αποφεύγοντας τυχόν προϊόντα προστασίας από ιούς που εκτελούνται στη μολυσμένη συσκευή.

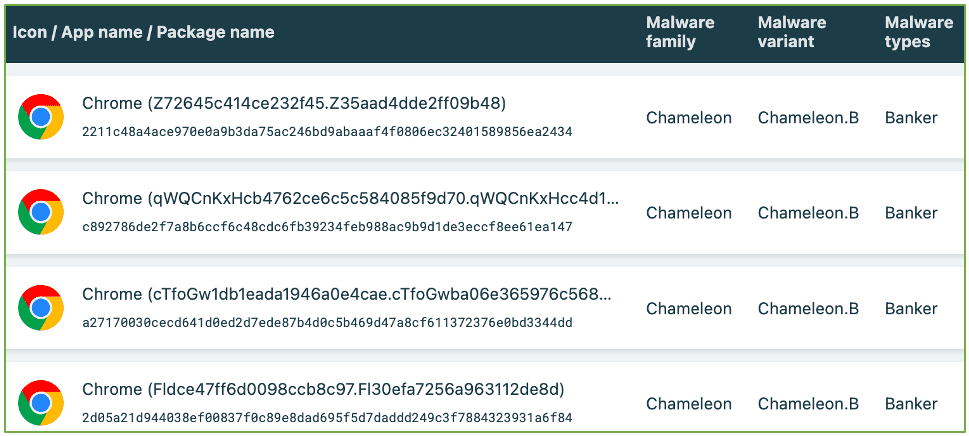

APK που φέρουν χαμαιλέοντα που παρουσιάζονται ως Google Chrome

(ThreatFabric)

Νέα χαρακτηριστικά Chameleon

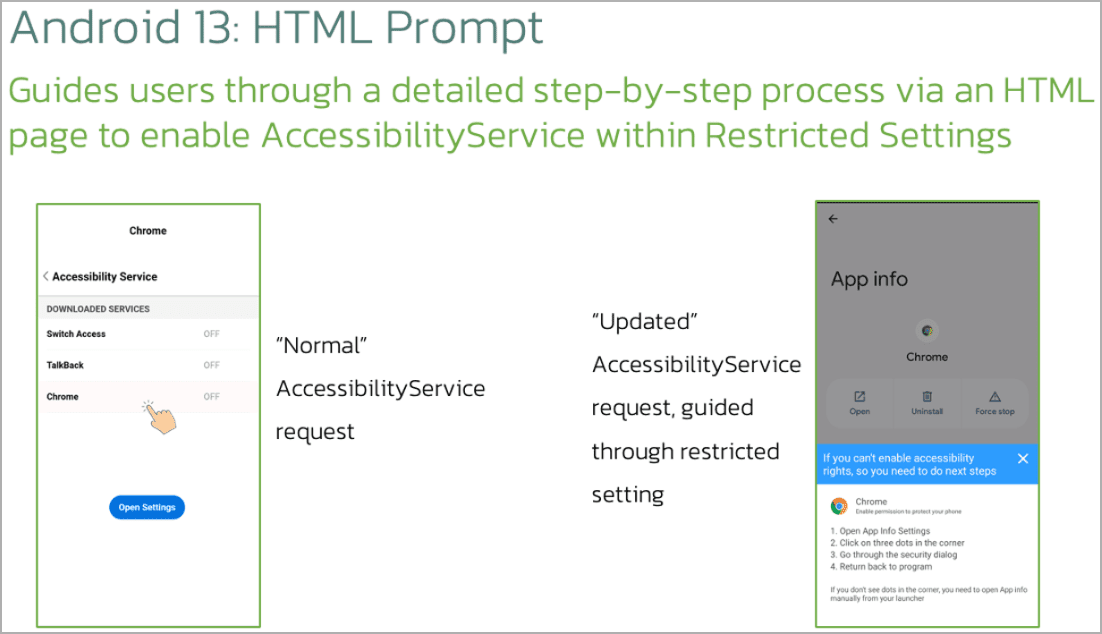

Η πρώτη νέα δυνατότητα που εμφανίζεται στην τελευταία παραλλαγή Chameleon είναι η δυνατότητα εμφάνισης μιας σελίδας HTML σε συσκευές με Android 13 και νεότερες εκδόσεις, προτρέποντας τα θύματα να δώσουν στην εφαρμογή άδεια να χρησιμοποιήσει την υπηρεσία Προσβασιμότητας.

Το Android 13 και νεότερες εκδόσεις προστατεύονται από μια λειτουργία ασφαλείας που ονομάζεται “Περιορισμένη ρύθμιση”, η οποία αποκλείει την έγκριση επικίνδυνων αδειών όπως η Προσβασιμότητα, την οποία το κακόβουλο λογισμικό μπορεί να αξιοποιήσει για να κλέψει περιεχόμενο στην οθόνη, να εκχωρήσει στον εαυτό του πρόσθετα δικαιώματα και να εκτελέσει χειρονομίες πλοήγησης.

Όταν ο Chameleon εντοπίζει Android 13 ή 14 κατά την εκκίνηση, φορτώνει μια σελίδα HTML που καθοδηγεί τον χρήστη μέσω μιας μη αυτόματης διαδικασίας για να ενεργοποιήσει την Προσβασιμότητα για την εφαρμογή, παρακάμπτοντας την προστασία του συστήματος.

Προτροπή σελίδας HTML του Chameleon

(ThreatFabric)

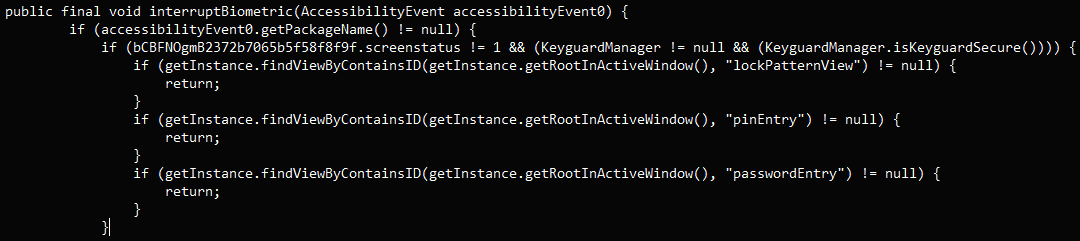

Το δεύτερο αξιοσημείωτο νέο

χαρακτηριστικό

είναι η δυνατότητα διακοπής βιομετρικών λειτουργιών στη συσκευή, όπως το δακτυλικό αποτύπωμα και το ξεκλείδωμα με το πρόσωπο, χρησιμοποιώντας την υπηρεσία Προσβασιμότητας για να εξαναγκάσετε την επαναφορά στον έλεγχο ταυτότητας με κωδικό PIN ή κωδικό πρόσβασης.

Το κακόβουλο λογισμικό καταγράφει τυχόν PIN και κωδικούς πρόσβασης που εισάγει το θύμα για να ξεκλειδώσει τη συσκευή του και μπορεί αργότερα να τα χρησιμοποιήσει για να ξεκλειδώσει τη συσκευή κατά βούληση για να εκτελέσει κακόβουλες δραστηριότητες που δεν φαίνονται.

Απόσπασμα κώδικα Java που διακόπτει τη βιομετρική υπηρεσία στο Android

(ThreatFabric)

Τέλος, το ThreatFabric αναφέρει ότι ο Chameleon έχει προσθέσει τον προγραμματισμό εργασιών μέσω του AlarmManager API για τη διαχείριση των περιόδων δραστηριότητας και τον καθορισμό του τύπου δραστηριότητας.

Ανάλογα με το εάν η Προσβασιμότητα είναι ενεργοποιημένη ή απενεργοποιημένη, το κακόβουλο λογισμικό προσαρμόζεται στην εκτόξευση επιθέσεων επικάλυψης ή στη συλλογή δεδομένων χρήσης εφαρμογής για να αποφασίσει την καλύτερη στιγμή για ένεση.

«Αυτές οι βελτιώσεις αναβαθμίζουν την πολυπλοκότητα και την προσαρμοστικότητα της νέας παραλλαγής Chameleon, καθιστώντας την πιο ισχυρή απειλή στο συνεχώς εξελισσόμενο τοπίο των trojans του mobile banking», προειδοποιεί η ThreatFabric.

Για να κρατήσετε μακριά την απειλή του Chameleon, αποφύγετε την προμήθεια APK (αρχεία πακέτων Android) από ανεπίσημες πηγές, καθώς αυτή είναι η κύρια μέθοδος διανομής για την υπηρεσία Zombinder.

Επιπλέον

, βεβαιωθείτε ότι το Play Protect είναι ανά πάσα στιγμή ενεργοποιημένο και εκτελείτε τακτικές σαρώσεις για να βεβαιωθείτε ότι η συσκευή σας είναι καθαρή από κακόβουλο λογισμικό και λογισμικό διαφημίσεων.

VIA:

bleepingcomputer.com