Ένα εκτεθειμένο Trello API επιτρέπει τη σύνδεση προσωπικών διευθύνσεων email με λογαριασμούς Trello, επιτρέποντας τη δημιουργία εκατομμυρίων προφίλ δεδομένων που περιέχουν δημόσιες και ιδιωτικές πληροφορίες.

Το

Trello είναι ένα διαδικτυακό εργαλείο διαχείρισης έργων που ανήκει στην Atlassian και χρησιμοποιείται συνήθως από επιχειρήσεις για την οργάνωση δεδομένων και εργασιών σε πίνακες, κάρτες και λίστες.

Η είδηση της διαρ

ροής

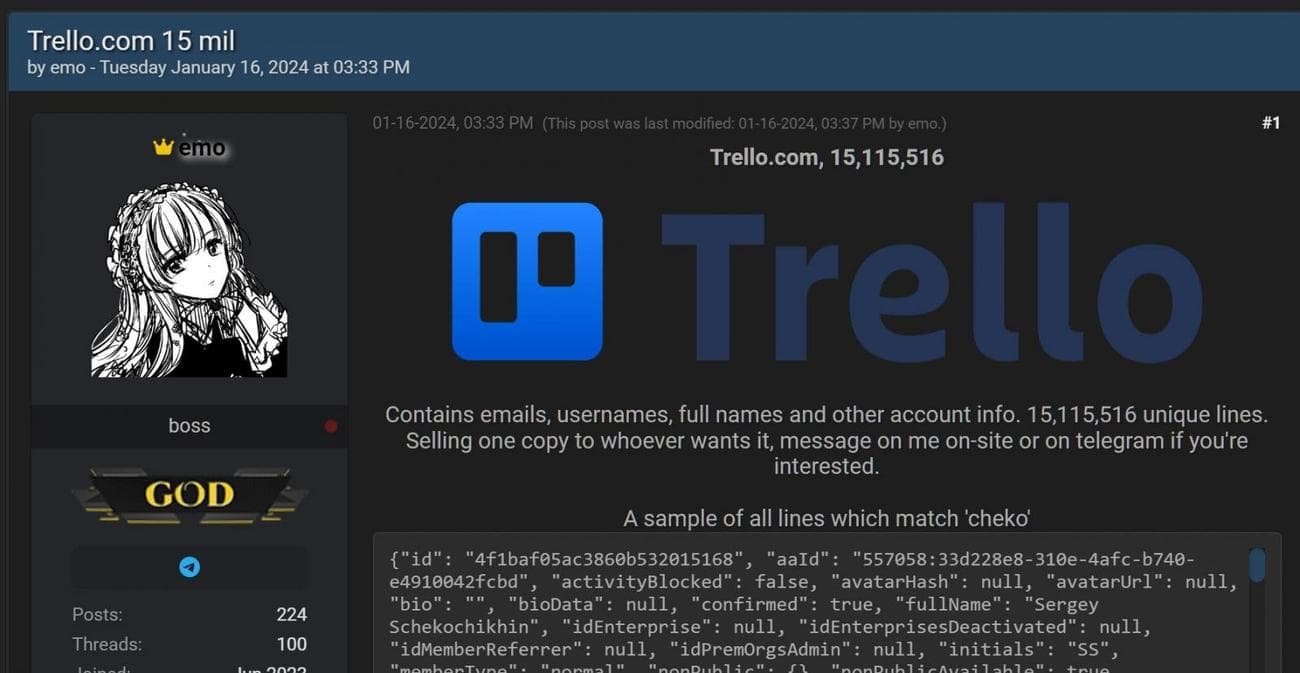

δεδομένων Trello ήρθε την περασμένη εβδομάδα, όταν ένα άτομο που χρησιμοποιεί το ψευδώνυμο «emo» προσπάθησε να πουλήσει τα δεδομένα 15.115.516 μελών του Trello σε ένα δημοφιλές φόρουμ hacking.

“Περιέχει μηνύματα ηλεκτρονικού ταχυδρομείου, ονόματα χρήστη, πλήρη ονόματα και άλλες πληροφορίες λογαριασμού. 15.115.516 μοναδικές γραμμές”, αναφέρει η ανάρτηση στο φόρουμ hacking.

“Πουλώντας ένα αντίγραφο σε όποιον το θέλει, στείλτε μου μήνυμα επιτόπου ή τηλεγράφημα εάν ενδιαφέρεστε.”

Ανάρτηση Trello στο φόρουμ hacking

Πηγή: BleepingComputer

Ενώ σχεδόν όλα τα δεδομένα σε αυτά τα προφίλ είναι δημόσια, οι διευθύνσεις email που σχετίζονται με τα προφίλ δεν είναι.

Όταν η BleepingComputer επικοινώνησε με την Trello σχετικά με τη διαρροή δεδομένων την περασμένη εβδομάδα, μας είπαν ότι δεν συλλέχτηκε μέσω μη εξουσιοδοτημένης πρόσβασης στα συστήματα της Trello, αλλά μέσω απόξεσης δημόσιων δεδομένων.

«Όλα τα στοιχεία δείχνουν ότι ένας παράγοντας

απε

ιλής δοκιμάζει μια προϋπάρχουσα λίστα διευθύνσεων email σε δημόσια διαθέσιμα προφίλ χρηστών Trello», είπε ο Atlassian, ιδιοκτήτης του Trello, στο BleepingComputer την περασμένη εβδομάδα.

«Διεξάγουμε εξαντλητική έρευνα και δεν βρήκαμε στοιχεία μη εξουσιοδοτημένης πρόσβασης στο Trello ή στα προφίλ χρηστών.

Ωστόσο, φαίνεται ότι υπήρχαν περισσότερα στην

ιστορία

για το πώς ο ηθοποιός της απειλής μπόρεσε να επιβεβαιώσει τις διευθύνσεις email.

Κατάχρηση εκτεθειμένου API

Σε μια συνομιλία με το emo, το BleepingComputer έμαθε ότι ένα δημοσίως εκτεθειμένο API χρησιμοποιήθηκε για να συσχετίσει διευθύνσεις email με δημόσια προφίλ Trello.

Το Trello προσφέρει ένα REST API που επιτρέπει στους προγραμματιστές να ενσωματώσουν την υπηρεσία στις εφαρμογές τους. Ένα από τα τελικά σημεία API επιτρέπει στους προγραμματιστές να ζητούν δημόσιες πληροφορίες σχετικά με ένα προφίλ με βάση το αναγνωριστικό Trello ή το όνομα χρήστη των χρηστών.

Ωστόσο, το emo ανακάλυψε ότι μπορείτε επίσης να υποβάλετε ερωτήματα σε αυτό το τελικό σημείο API χρησιμοποιώντας μια διεύθυνση email και εάν υπάρχει συσχετισμένος λογαριασμός, να ανακτήσετε τις πληροφορίες του δημόσιου προφίλ τους.

Ο Emo είπε περαιτέρω ότι το API ήταν δημόσια προσβάσιμο, πράγμα που σημαίνει ότι θα μπορούσε να υποβληθεί ερώτημα χωρίς να συνδεθείτε σε λογαριασμό Trello ή να χρησιμοποιήσετε ένα κλειδί ελέγχου ταυτότητας API.

Στη συνέχεια, ο ηθοποιός των απειλών δημιούργησε μια λίστα με 500 εκατομμύρια διευθύνσεις email και τις τροφοδότησε στο API για να προσδιορίσει εάν συσχετίζονται με έναν λογαριασμό Trello.

Ενώ το BleepingComputer ενημερώθηκε ότι το API του Trello είναι περιορισμένο σε ρυθμό ανά διεύθυνση IP, ο παράγοντας απειλών είπε ότι αγόρασαν διακομιστές μεσολάβησης για να περιστρέψουν τις συνδέσεις για να συνεχίσουν να ρωτούν το API συνεχώς.

Έκτοτε, το API έχει σκληρυνθεί ώστε να απαιτείται έλεγχος ταυτότητας, αλλά εξακολουθεί να είναι διαθέσιμο σε οποιονδήποτε δημιουργεί δωρεάν λογαριασμό.

Η BleepingComputer επικοινώνησε με την Trello για να μάθει εάν θα προστατεύουν περαιτέρω το API για να αποτρέψουν την κατάχρηση και κοινοποίησαν την ακόλουθη δήλωση:

“Ενεργοποιημένο από το Trello REST API, οι χρήστες του Trello έχουν τη δυνατότητα να προσκαλούν μέλη ή επισκέπτες στους δημόσιους πίνακές τους μέσω διεύθυνσης email. Ωστόσο, δεδομένης της κακής χρήσης του API που αποκαλύφθηκε σε αυτήν την έρευνα, κάναμε μια αλλαγή σε αυτό, έτσι ώστε να μην υπάρχει έλεγχος ταυτότητας Οι χρήστες/υπηρεσίες δεν μπορούν να ζητήσουν δημόσιες πληροφορίες άλλου χρήστη μέσω email. Οι πιστοποιημένοι χρήστες μπορούν ακόμα να ζητούν πληροφορίες που είναι δημόσια διαθέσιμες στο προφίλ άλλου χρήστη χρησιμοποιώντας αυτό το API. Αυτή η αλλαγή εξισορροπεί την αποτροπή κακής χρήσης του API, ενώ διατηρεί την «πρόσκληση σε δημόσιο πίνακα Η δυνατότητα μέσω email λειτουργεί για τους χρήστες μας. Θα συνεχίσουμε να παρακολουθούμε τη χρήση του API και να λαμβάνουμε τις απαραίτητες ενέργειες.”

Ενώ η απόξεση δημόσιων δεδομένων συνήθως δεν προκαλεί ανησυχία, καθώς τα δεδομένα ήταν ήδη δημόσια, οι διευθύνσεις email που σχετίζονται με λογαριασμούς Trello έπρεπε να είναι γνωστές μόνο από τον κάτοχο του λογαριασμού.

Επομένως, η σύνδεση ιδιωτικών δεδομένων, όπως ένα email, με το δημόσιο προφίλ αυξάνει τη σοβαρότητα της διαρροής.

Επιπλέον, αυτές οι πληροφορίες θα μπορούσαν να χρησιμοποιηθούν σε στοχευμένες καμπάνιες ηλεκτρονικού ψαρέματος που υποδύονται την Trello για την κλοπή πιο ευαίσθητων πληροφοριών, όπως κωδικούς πρόσβασης.

Για τους ενδιαφερόμενους, η διαρροή Trello

έχει προστεθεί

στο

Με έχουν πιάσει

υπηρεσία ειδοποίησης παραβίασης δεδομένων, η οποία επιτρέπει σε οποιονδήποτε να ελέγξει εάν είναι μεταξύ των 15 εκατομμυρίων διευθύνσεων email που διέρρευσαν.

Παρόμοια διαρροή σημειώθηκε το 2021, όταν οι παράγοντες απειλών εκμεταλλεύτηκαν ένα σφάλμα API του Twitter που επέτρεπε στους χρήστες να εισάγουν διευθύνσεις email και αριθμούς τηλεφώνου και να επιβεβαιώνουν εάν συσχετίζονται με ένα αναγνωριστικό Twitter.

Οι παράγοντες της απειλής χρησιμοποίησαν ένα άλλο API για να αποκόψουν τα δημόσια δεδομένα Twitter για το αναγνωριστικό, συνδυάζοντας τα δημόσια δεδομένα με συσχετισμένες ιδιωτικές διευθύνσεις email και αριθμούς τηλεφώνου χρηστών Twitter.

Το Twitter διόρθωσε αυτό το ελάττωμα τον Ιανουάριο του

2022

, αλλά μέχρι τότε ήταν πολύ αργά, με πολλούς παράγοντες απειλών να διέρρευσαν τελικά τα δεδομένα για περισσότερα από 200 εκατομμύρια προφίλ Twitter.

VIA:

bleepingcomputer.com