Η AnyDesk επιβεβαίωσε σήμερα ότι υπέστη

μι

α πρόσφατη κυβερνοεπίθεση

που

επέτρεψε σε χάκερ να αποκτήσουν πρόσβαση στα συστήματα παραγωγής της εταιρείας. Το BleepingComputer έμαθε ότι ο πηγαίος κώδικας και τα κλειδιά υπογραφής ιδιωτικού κώδικα κλάπηκαν κατά τη διάρκεια της επίθεσης.

Το AnyDesk είναι μια λύση απομακρυσμένης πρόσβασης που επιτρέπει στους χρήστες να έχουν απομακρυσμένη πρόσβαση σε υπολογιστές μέσω δικτύου ή Διαδικτύου. Το πρόγραμμα είναι πολύ δημοφιλές στις επιχειρήσεις, οι οποίες το χρησιμοποιούν για απομακρυσμένη υποστήριξη ή για πρόσβαση σε συντοπισμένους διακομιστές.

Το

λογισμικό

είναι επίσης δημοφιλές μεταξύ των παραγόντων απειλών που το χρησιμοποιούν για μόνιμη πρόσβαση σε συσκευές και δίκτυα που έχουν παραβιαστεί.

Η εταιρεία αναφέρει ότι έχει 170.000 πελάτες, συμπεριλαμβανομένων των 7-Eleven, Comcast, Samsung, MIT, NVIDIA, SIEMENS και των Ηνωμένων Εθνών.

Το AnyDesk παραβιάστηκε

Σε μια δήλωση που κοινοποιήθηκε στο BleepingComputer αργά το απόγευμα της Παρασκευής, η AnyDesk λέει ότι έμαθαν για πρώτη φορά για την επίθεση αφού εντόπισαν ενδείξεις περιστατικού στους διακομιστές προϊόντων τους.

Αφού διεξήγαγαν έλεγχο ασφαλείας, διαπίστωσαν ότι τα συστήματά τους είχαν παραβιαστεί και ενεργοποίησαν ένα σχέδιο απόκρισης με τη βοήθεια της εταιρείας κυβερνοασφάλειας CrowdStrike.

Το AnyDesk δεν μοιράστηκε λεπτομέρειες σχετικά με το αν κλάπηκαν δεδομένα κατά τη διάρκεια της επίθεσης. Ωστόσο, η BleepingComputer έμαθε ότι οι παράγοντες της απειλής έκλεψαν τον πηγαίο κώδικα και τα πιστοποιητικά υπογραφής κώδικα.

Η εταιρεία επιβεβαίωσε επίσης ότι η επίθεση δεν περιελάμβανε

ransomware

, αλλά δεν μοιράστηκε πάρα πολλές πληροφορίες σχετικά με την επίθεση, εκτός από το ότι οι διακομιστές της παραβιάστηκαν, με τις συμβουλές να επικεντρώνονται κυρίως στον τρόπο με τον οποίο απάντησαν στην επίθεση.

Ως μέρος της απάντησής τους, η AnyDesk λέει ότι έχουν ανακαλέσει πιστοποιητικά που σχετίζονται με την ασφάλεια και έχουν επιδιορθώσει ή αντικαταστήσει τα συστήματα όπως απαιτείται. Διαβεβαίωσαν επίσης τους πελάτες ότι το AnyDesk ήταν ασφαλές στη χρήση και ότι δεν υπήρχαν ενδείξεις ότι οι συσκευές τελικού χρήστη επηρεάστηκαν από το συμβάν.

“Μπορούμε να επιβεβαιώσουμε ότι η κατάσταση είναι υπό έλεγχο και ότι είναι ασφαλές να χρησιμοποιήσετε το AnyDesk. Βεβαιωθείτε ότι χρησιμοποιείτε την πιο πρόσφατη έκδοση, με το νέο πιστοποιητικό υπογραφής κώδικα”, δήλωσε η AnyDesk σε

δημόσια δήλωση

.

Ενώ η εταιρεία λέει ότι δεν κλάπηκαν διακριτικά ελέγχου ταυτότητας, λόγω προσοχής, η AnyDesk ανακαλεί όλους τους κωδικούς πρόσβασης στην πύλη ιστού της και προτείνει να αλλάξετε τον κωδικό πρόσβασης εάν χρησιμοποιείται σε άλλους ιστότοπους.

“Το AnyDesk έχει σχεδιαστεί με τρόπο που τα διακριτικά ελέγχου ταυτότητας περιόδου σύνδεσης δεν μπορούν να κλαπούν. Υπάρχουν μόνο στη συσκευή του τελικού χρήστη και σχετίζονται με το δακτυλικό αποτύπωμα της συσκευής. Αυτά τα διακριτικά δεν αγγίζουν ποτέ τα συστήματά μας”, είπε η AnyDesk στο BleepingComputer απαντώντας στις ερωτήσεις μας σχετικά με την επίθεση .

“Δεν έχουμε καμία ένδειξη για αεροπειρατεία συνεδρίας καθώς, από ό,τι γνωρίζουμε, αυτό δεν είναι δυνατό.”

Η εταιρεία έχει ήδη αρχίσει να αντικαθιστά τα κλεμμένα πιστοποιητικά υπογραφής κωδικών, με το Günter Born of BornCity

πρώτη αναφορά

ότι χρησιμοποιούν ένα νέο πιστοποιητικό στην έκδοση 8.0.8 του AnyDesk, που κυκλοφόρησε στις 29 Ιανουαρίου. Η μόνη αναγραφόμενη αλλαγή στη νέα έκδοση είναι ότι η εταιρεία άλλαξε σε νέο πιστοποιητικό υπογραφής κώδικα και θα ανακαλέσει το παλιό σύντομα.

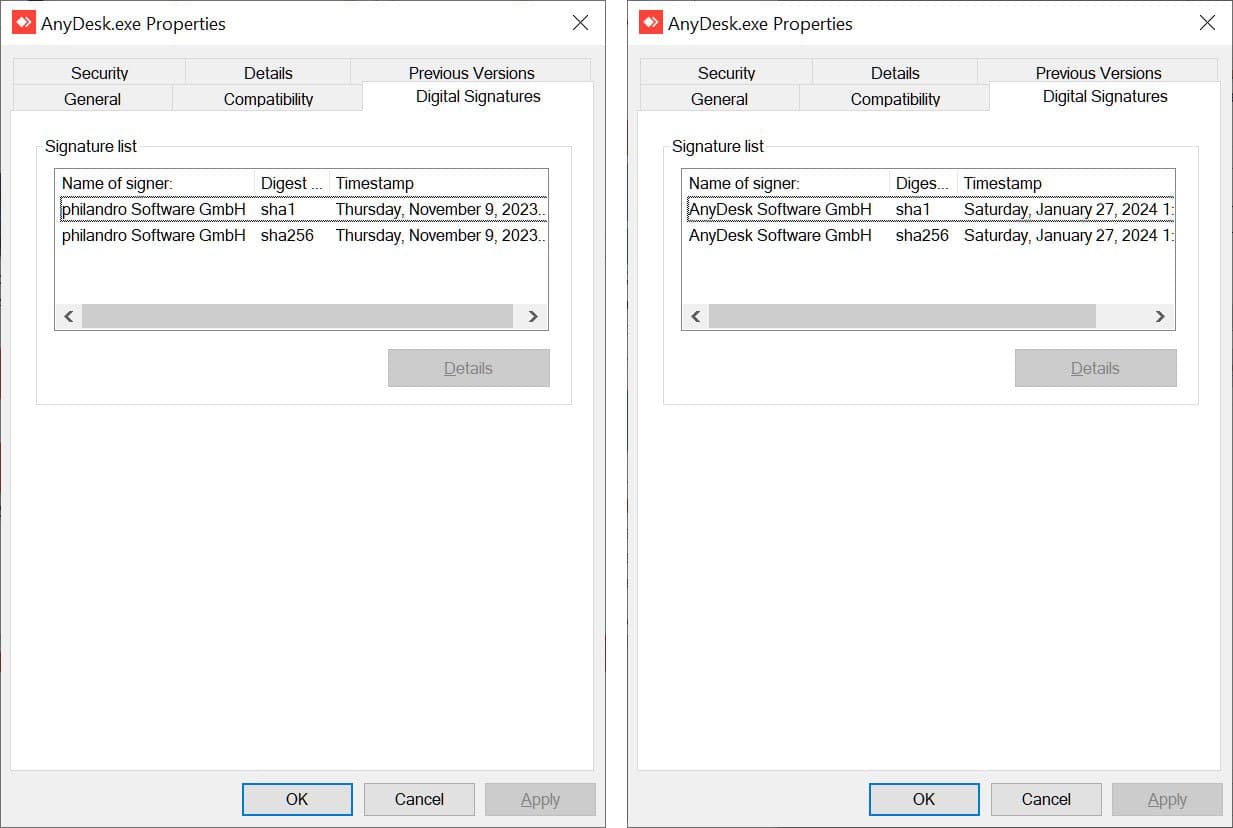

Το BleepingComputer εξέτασε προηγούμενες εκδόσεις του λογισμικού και τα παλαιότερα εκτελέσιμα υπογράφτηκαν με το όνομα ‘philandro Software GmbH’ με σειριακό αριθμό 0dbf152deaf0b981a8a938d53f769db8. Η νέα έκδοση είναι τώρα υπογεγραμμένη στο «AnyDesk Software GmbH», με σειριακό αριθμό 0a8177fcd8936a91b5e0eddf995b0ba5, όπως φαίνεται παρακάτω.

Υπογεγραμμένο AnyDesk 8.0.6 (αριστερά) vs AnyDesk 8.0.8 (δεξιά)

Πηγή: BleepingComputer

Τα πιστοποιητικά συνήθως δεν ακυρώνονται εκτός εάν έχουν παραβιαστεί, όπως κλοπή σε επιθέσεις ή δημόσια έκθεση.

Ενώ το AnyDesk δεν είχε κάνει κοινή χρήση όταν σημειώθηκε η παραβίαση, ο Born ανέφερε ότι το AnyDesk υπέστη μια τετραήμερη διακοπή λειτουργίας από τις 29 Ιανουαρίου, κατά την οποία η εταιρεία απενεργοποίησε τη δυνατότητα σύνδεσης στον πελάτη AnyDesk.

«Το my.anydesk II τελεί υπό συντήρηση, η οποία αναμένεται να διαρκέσει για τις επόμενες 48 ώρες ή λιγότερο», αναφέρει το

Σελίδα μηνύματος κατάστασης AnyDesk

.

“Μπορείτε ακόμα να έχετε πρόσβαση και να χρησιμοποιείτε τον λογαριασμό σας κανονικά. Η σύνδεση στο πρόγραμμα-πελάτη AnyDesk θα αποκατασταθεί μόλις ολοκληρωθεί η συντήρηση.”

Χθες, η πρόσβαση αποκαταστάθηκε, επιτρέποντας στους χρήστες να συνδεθούν στους λογαριασμούς τους, αλλά το AnyDesk δεν παρείχε κανένα λόγο για τη συντήρηση.

Το AnyDesk επιβεβαίωσε στο BleepingComputer ότι αυτή η συντήρηση σχετίζεται με το περιστατικό ασφάλειας στον κυβερνοχώρο.

Συνιστάται ανεπιφύλακτα να μεταβούν όλοι οι χρήστες στη νέα έκδοση του λογισμικού, καθώς το παλιό πιστοποιητικό υπογραφής κώδικα σύντομα θα ανακληθεί.

Επιπλέον, ενώ το AnyDesk λέει ότι οι κωδικοί πρόσβασης δεν κλάπηκαν στην επίθεση, οι φορείς απειλών απέκτησαν πρόσβαση στα συστήματα παραγωγής, επομένως συνιστάται ανεπιφύλακτα όλοι οι χρήστες του AnyDesk να αλλάξουν τους κωδικούς πρόσβασής τους. Επιπλέον, εάν χρησιμοποιούν τον κωδικό πρόσβασής τους στο AnyDesk σε άλλους ιστότοπους, θα πρέπει να αλλάξουν και εκεί.

Κάθε εβδομάδα, είναι σαν να μαθαίνουμε για μια νέα παραβίαση σε γνωστές εταιρείες.

Χθες το βράδυ, η Cloudflare αποκάλυψε ότι είχαν χακαριστεί την Ημέρα των Ευχαριστιών χρησιμοποιώντας κλειδιά ελέγχου ταυτότητας που είχαν κλαπεί κατά τη διάρκεια της κυβερνοεπίθεσης της

Okta

τα τελευταία χρόνια.

Την περασμένη εβδομάδα, η Microsoft αποκάλυψε επίσης ότι παραβιάστηκαν από ρώσους κρατικά χορηγούς χάκερ με το όνομα Midnight Blizzard, οι οποίοι επιτέθηκαν επίσης στο HPE τον Μάιο.

VIA:

bleepingcomputer.com