Νοτιοκορεάτες ερευνητές αποκάλυψαν δημόσια ένα ελάττωμα κρυπτογράφησης στον κρυπτογράφηση ransomware Rhysida, επιτρέποντας τη δημιουργία ενός αποκρυπτογραφητή Windows για την δωρεάν ανάκτηση αρχείων.

Το Rhysida είναι μια επιχείρηση ransomware που ξεκίνησε στα μέσα του 2023 και είναι διαβόητη για τη στόχευση οργανισμών υγειονομικής περίθαλψης, τη διακοπή των ζωτικών λειτουργιών τους και την πώληση ευαίσθητων αρχείων ασθενών.

Τον Νοέμβριο του 2023, το FBI και η CISA προειδοποίησαν για τις ευκαιριακές επιθέσεις της συμμορίας εναντίον ενός ευρέος φάσματος βιομηχανικών τύπων, συμπεριλαμβανομένων των υγειονομικών, στρατιωτικών, πολιτιστικών και ενεργειακών οργανισμών.

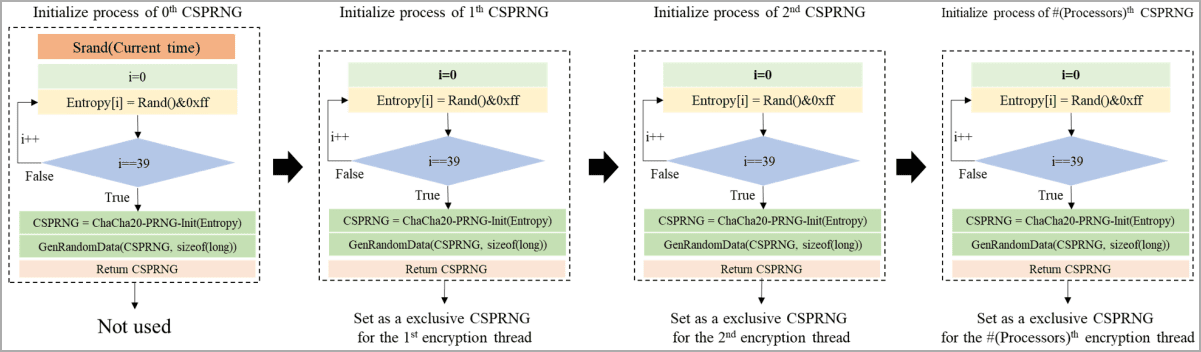

Νοτιοκορεάτες ερευνητές, συμπεριλαμβανομένων υπαλλήλων της Κορεατικής Υπηρεσίας Διαδικτύου και Ασφάλειας (KISA), που εξέτασαν το Rhysida βρήκαν μια ευπάθεια υλοποίησης στο σύστημα κρυπτογράφησης του ransomware, συγκεκριμένα, τη γεννήτρια τυχαίων αριθμών (CSPRNG) που βοηθά στη δημιουργία του μοναδικού ιδιωτικού κλειδιού (κρυπτογράφησης) σε κάθε επίθεση.

Εκμεταλλευόμενοι το ελάττωμα, οι αναλυτές θα μπορούσαν να ανακτήσουν την εσωτερική κατάσταση του CSPRNG κατά τη διάρκεια της επίθεσης και να το χρησιμοποιήσουν για να δημιουργήσουν ένα έγκυρο κλειδί για να αντιστρέψουν την κρυπτογράφηση δεδομένων.

Σπόροι για τη δημιουργία αριθμών για κάθε νήμα κρυπτογράφησης

(arxiv.org)

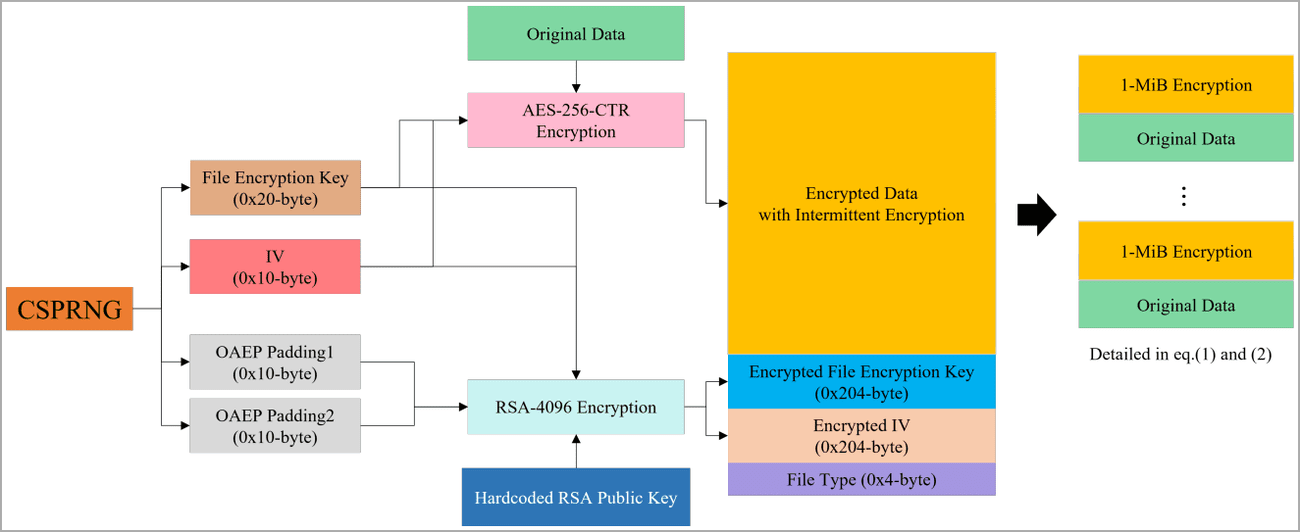

Η χρήση της διακοπτόμενης κρυπτογράφησης από τον Rhysida, μια τακτική κρυπτογράφησης μόνο τμημάτων των αρχείων, αφήνοντας άλλα σε απλό κείμενο, ήταν κρίσιμη για τη διαμόρφωση της μεθόδου αποκρυπτογράφησης, καθώς οι ερευνητές έπρεπε να κατανοήσουν το μοτίβο κρυπτογράφησης και να εφαρμόσουν το σωστό κλειδί επιλεκτικά στα επηρεαζόμενα μέρη του αρχείου.

Διακοπτόμενη διαδικασία κρυπτογράφησης του Rhysida

(arxiv.org)

Προβλεπόμενη αξία σπόρων

Το ελαττωματικό σύστημα παραγωγής αξίας της Rhysida βασίζεται στην εξαγωγή της αρχικής τιμής των 32 bit από την τρέχουσα ώρα του συστήματος, η οποία σύμφωνα με τους ερευνητές περιορίζει τον χώρο αναζήτησης σε ένα υπολογιστικά βιώσιμο εύρος.

Η Rhysida χρησιμοποιεί αυτήν την τιμή για να δημιουργήσει το ιδιωτικό κλειδί κρυπτογράφησης και το διάνυσμα αρχικοποίησης, αλλά δεν διαθέτει άλλες πηγές δεδομένων υψηλής εντροπίας για να διασφαλίσει ότι η τιμή σποράς είναι απρόβλεπτη, καθιστώντας την εικαστική εξετάζοντας τα

αρχεία

καταγραφής ή άλλα δεδομένα που υποδεικνύουν την ώρα της μόλυνσης.

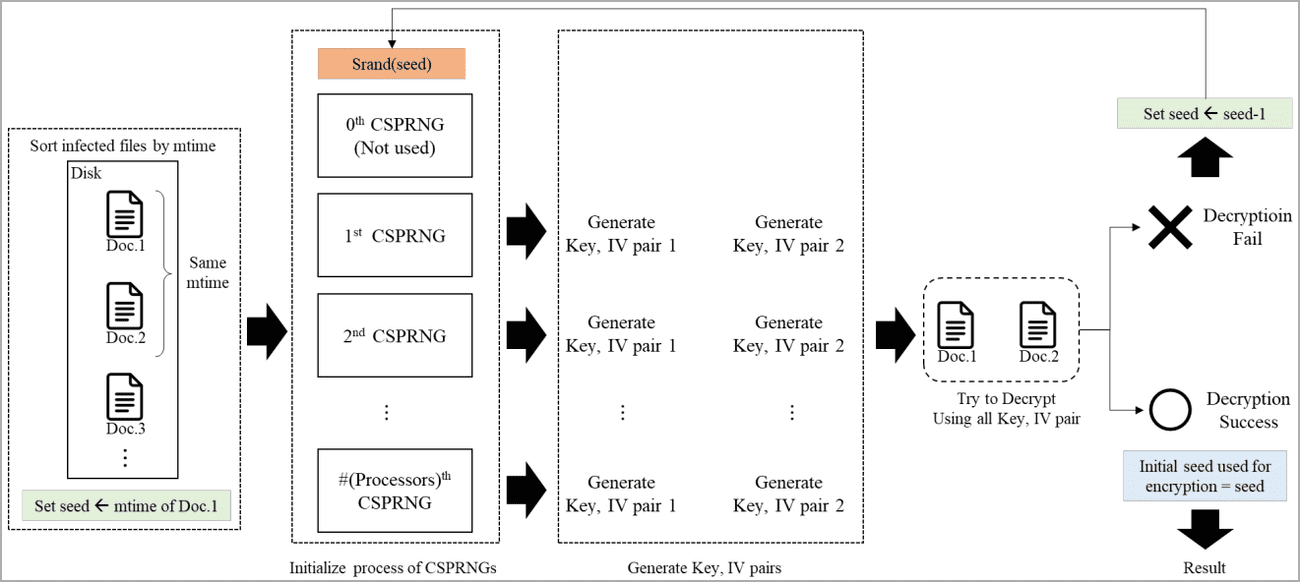

Οπλισμένοι με αυτή τη γνώση, οι ερευνητές ανέπτυξαν μια μέθοδο που αναγεννά συστηματικά την κατάσταση CSPRNG δοκιμάζοντας διαφορετικές τιμές σπόρων εντός του αναμενόμενου εύρους.

Μόλις βρεθεί η σωστή τιμή (επικυρώνοντας ότι μπορεί να αποκρυπτογραφήσει δεδομένα), όλοι οι επόμενοι τυχαίοι αριθμοί που χρησιμοποιούνται από το ransomware για την κρυπτογράφηση αρχείων μπορούν εύκολα να προβλεφθούν, έτσι ώστε όλα τα κλειδωμένα δεδομένα να μπορούν να ανακτηθούν χωρίς να απαιτείται το πραγματικό ιδιωτικό κλειδί.

Διαδικασία λήψης του σωστού σπόρου

(arxiv.org)

Η αποκρυπτογράφηση λειτουργεί αναδημιουργώντας με ακρίβεια το ίδιο κλειδί κρυπτογράφησης και το ίδιο αρχικό διάνυσμα που χρησιμοποιήθηκαν κατά την αρχική διαδικασία κρυπτογράφησης και στη συνέχεια εφαρμόζοντας μια διαδικασία κρυπτογράφησης αντίθετης λειτουργίας (CTR) στα κρυπτογραφημένα τμήματα των αρχείων.

Αυτή η μέθοδος αντιστρέφει αποτελεσματικά την κρυπτογράφηση,

επα

ναφέροντας το αρχικό απλό κείμενο χωρίς να χρειάζεται το ιδιωτικό κλειδί του εισβολέα, εκμεταλλευόμενη τη συμμετρική ιδιότητα της λειτουργίας CTR όπου οι λειτουργίες κρυπτογράφησης και αποκρυπτογράφησης είναι πανομοιότυπες.

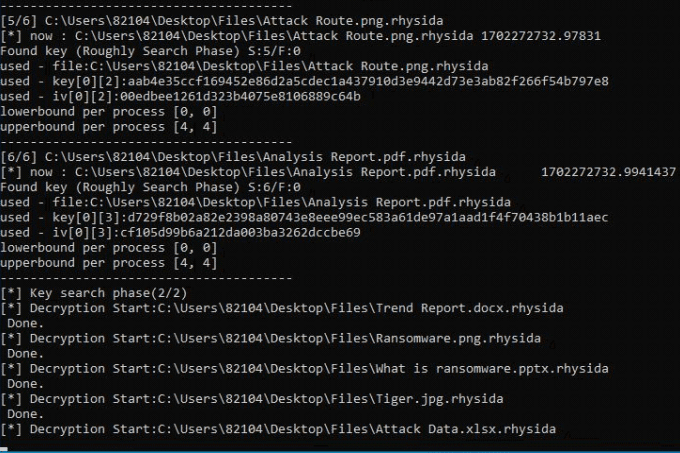

Αποκρυπτογράφηση αρχείου εικόνας δωρεάν

(arxiv.org)

Ένα αυτοματοποιημένο εργαλείο αποκρυπτογράφησης για τα Windows είναι

διατίθεται στην ιστοσελίδα της ΚΙΣΑ

μαζί με α

τεχνικό χαρτί

δημοσιεύθηκε την περασμένη Παρασκευή, με οδηγίες χρήσης στα κορεατικά και τα αγγλικά.

Τα θύματα του ransomware Rhysida ενδέχεται να χρησιμοποιήσουν το εργαλείο για να προσπαθήσουν να αποκρυπτογραφήσουν τα αρχεία τους δωρεάν, αλλά το BleepingComputer δεν μπορεί να εγγυηθεί την ασφάλεια ή την αποτελεσματικότητα του εργαλείου.

Αποκρυπτογράφηση που εκτελεί μια αυτοματοποιημένη διαδικασία

(KISA)

Ο ειδικός του ransomware Fabian Wosar είπε στο BleepingComputer ότι αυτός ο αποκρυπτογραφητής λειτουργεί μόνο για κρυπτογραφημένα αρχεία από τον κρυπτογραφητή Rhysida Windows και δεν μπορεί να αποκρυπτογραφήσει αρχεία κρυπτογραφημένα στο VMware ESXi ή μέσω του κρυπτογράφησης που βασίζεται στο PowerShell.

Ελάττωμα που εκμεταλλεύεται ιδιωτικά για μήνες

Το ελάττωμα κρυπτογράφησης Rhysida χρησιμοποιείται ιδιωτικά εδώ και μήνες από εταιρείες κυβερνοασφάλειας και κυβερνήσεις σε όλο τον κόσμο τουλάχιστον από τον Μάιο του 2023.

“Υπάρχει άλλη μια. Προφανώς δεν είναι οι πρώτοι που βρήκαν αυτήν την ευπάθεια.”

εξηγεί ο Wosar

σε ένα νήμα στο Χ

«Αυτό βρέθηκε ανεξάρτητα από τουλάχιστον τρία άλλα κόμματα, τα οποία επέλεξαν να το κυκλοφορήσουν ιδιωτικά αντί να επιδιώξουν δημοσίευση και να ειδοποιήσουν τη Ρυσίδα για το πρόβλημά τους».

«Όσον αφορά το ποια είναι αυτά τα κόμματα: Η Avast το βρήκε τον περασμένο Οκτώβριο, η γαλλική CERT συνέγραψε και δημοσίευσε ένα ιδιωτικό έγγραφο σχετικά με αυτό τον Ιούνιο και εγώ βρήκα την ευπάθεια τον Μάιο του περασμένου έτους».

Ο Wosar είπε στο BleepingComputer ότι petabytes δεδομένων σε εκατοντάδες μηχανές έχουν αποκρυπτογραφηθεί με επιτυχία χρησιμοποιώντας αυτό το ελάττωμα από τότε που το ανακάλυψε τον Μάιο.

Όταν η BleepingComputer επικοινώνησε με τους Νοτιοκορεάτες ερευνητές για να ρωτήσουν γιατί το ελάττωμα αποκαλύφθηκε δημόσια, μοιράστηκαν την ακόλουθη δήλωση.

Από όσο γνωρίζουμε, πολλές εταιρείες κυβερνοασφάλειας αποκαλύπτουν

τεχν

ικές αποκρυπτογράφησης στα blog/githubs/κ.λπ.

Και

αυτό σίγουρα βοηθά στον μετριασμό της ζημιάς. Αναπτύξαμε το εργαλείο αποκρυπτογράφησης σε συνεργασία με την KISA και αποφασίσαμε να κυκλοφορήσουμε το χαρτί για να το αποδείξουμε αποτελεσματικά. Δημοσιεύουμε τη λεπτομερή έρευνά μας με την ελπίδα ότι θα συμβάλει στην ανθεκτικότητα των θυμάτων ransomware.

Ωστόσο, τώρα που το ελάττωμα είναι δημόσιο, ο Wosar προειδοποιεί ότι η λειτουργία ransomware πιθανότατα θα διορθώσει το

σφάλμα

σε ημέρες, καθιστώντας αδύνατη την ανάκτηση αρχείων χωρίς να πληρώσει μια απαίτηση λύτρων.

VIA:

bleepingcomputer.com