Πώς παραποιήθηκαν τα μπλε σημάδια επιλογής του Gmail

Η εμπιστοσύνη είναι το νόμισμα στον διαδικτυακό μας κόσμο και οι σύνδεσμοι που δημιουργούμε μεταξύ αξιόπιστων μερών επιτρέπουν τα πάντα, από ασφαλείς ιστότοπους, πλατφόρμες κρυπτογράφησης, έως τις ενημερώσεις λογισμικού που εγκαθιστάτε στο τηλέφωνό σας. Η αξία που του αποδίδουμε είναι ακριβώς αυτό που κάνει την παραβίαση αυτής της εμπιστοσύνης τόσο ελκυστική για τους ανήμπορους και όλους τους απατεώνες χειριστές που ελπίζουν να κερδίσουν παράνομα χρήματα από εσάς.

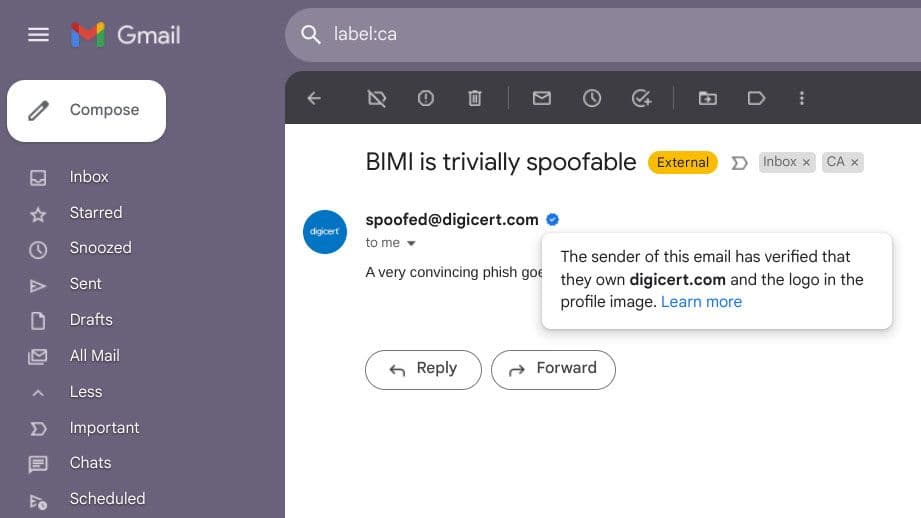

Στις αρχές Ιουνίου, είχαμε την ευκαιρία να δούμε ένα από τα πιο πρόσφατα κόλπα που έκαναν οι κακοί που έκαναν κατάχρηση των υπαρχόντων συστημάτων που βασίζονται σε αξιοπιστία — σε αυτήν την περίπτωση, το μπλε σημάδι επιλογής

Gmail

μόλις άρχισε να εμφανίζεται στα εισερχόμενά σας για να υποδείξει έναν επαληθευμένο αποστολέα . Ενώ αυτό

πρέπει

εμφανίζονται μόνο σε μηνύματα που προέρχονται από πιστοποιημένες επιχειρήσεις και ιδρύματα, οι απατεώνες είχαν επινοήσει ένα τέχνασμα που φαινομενικά τους επέτρεπε να ξεπεράσουν αυτό το τεστ, εμφανίζοντας το μπλε σημάδι επιλογής παρόλο που δεν προέρχονταν από την εν λόγω επιχείρηση. Ας ρίξουμε μια ματιά στο τι πήγε στραβά, πώς έγινε κατάχρηση και τι γίνεται για να διορθωθούν τα πράγματα.

Πώς υποτίθεται ότι όλα αυτά λειτουργούν

Το ηλεκτρονικό ταχυδρομείο είναι ένας από τους παλαιότερους τρόπους επικοινωνίας στο διαδίκτυο και ως εκ τούτου, αντιμετωπίζει την κατάχρηση για δεκαετίες. Αυτό οδήγησε στο σχεδιασμό και την υλοποίηση του

πολυάριθμα συστήματα που προορίζονται να προσθέσουν ισχυρό έλεγχο ταυτότητας

. Ένα από τα μεγαλύτερα που υπάρχουν είναι το DMARC ή ο έλεγχος ταυτότητας μηνυμάτων βάσει τομέα, η αναφορά και η συμμόρφωση, το οποίο βασίζεται στα συστήματα Πλαίσιο Πολιτικής Αποστολέα (SPF) και DomainKeys Identified Mail (DKIM) προκειμένου να αποφευχθεί η πλαστογράφηση και να διασφαλιστεί ότι το όνομα σε ένα email

από:

πεδίο είναι στην πραγματικότητα το άτομο που το έστειλε.

Το Gmail χρησιμοποιεί επίσης VMC ή πιστοποιητικό επαληθευμένης σήμανσης, για να υποδείξει τη νομιμότητα του αποστολέα. Αυτό είναι ουσιαστικά μια ψηφιακή βεβαίωση για κάτι που έχει νόμιμα εμπορικό σήμα — επιτρέποντάς μας να καθορίσουμε την ταυτότητα της επωνυμίας. Αυτό στη συνέχεια χρησιμοποιείται ως βάση για το BIMI, τους δείκτες επωνυμίας για την αναγνώριση μηνυμάτων — το σύστημα που τελικά είναι υπεύθυνο για την εμφάνιση του εικονιδίου μιας εταιρείας δίπλα στα μηνύματά της στα εισερχόμενά σας.

Όταν όλα αυτά έχουν ρυθμιστεί σωστά, τα email από πιστοποιημένους οργανισμούς θα εμφανίζουν το λογότυπο της εταιρείας, καθώς και το μπλε σημάδι επιλογής “επαληθευμένο”. Τουλάχιστον, έτσι είναι

υποτιθεμένος

για να δουλέψω. Λοιπόν, πώς πήγε όλο αυτό τόσο θεαματικά στραβά;

Όπου χάνουμε κάθε πίστη στα σημάδια επιλογής

Μηχανικός κυβερνοασφάλειας

Ο Κρις Πλάμερ παρατήρησε ότι κάτι συνέβαινε

όταν εντόπισε email στα εισερχόμενά του στο Gmail από κάποιες ύποπτες διευθύνσεις… παρόλα αυτά περιελάμβανε το λογότυπο της πραγματικής εταιρείας και έφερε το μπλε σημάδι επιλογής. Όπως μπορείτε να δείτε στο παράδειγμα που μοιράζεστε εδώ παρακάτω, ενώ αυτό το μήνυμα φαίνεται να προέρχεται από λογαριασμό UPS.com (spoiler: δεν ήταν πραγματικά), ο ασυνήθιστος υποτομέας και ο λογαριασμός θα πρέπει να μεταβούν αμέσως σε οποιονδήποτε έχει έστω και παροδικό ενδιαφέρον στον τομέα της διαδικτυακής ασφάλειας ως ισχυρά υποδηλώνοντας πλαστογράφηση.

Όπως αναφέραμε λεπτομερώς στην προηγούμενη κάλυψή μας, ο Plummer το ανέφερε αυτό στην

Google

μόνο για να απορριφθεί αρχικά η υποβολή του σφάλματος με βάση ότι αυτή ήταν κατά κάποιο τρόπο η επιδιωκόμενη συμπεριφορά του Gmail. Αφού τα μέσα κοινωνικής δικτύωσης βοήθησαν να αυξηθεί λίγο το προφίλ αυτής της ευπάθειας, η Google το επανεξέτασε τελικά και αναγνώρισε ότι αυτό δικαιολογούσε μια πιο προσεκτική ματιά.

Την περασμένη εβδομάδα, η εταιρεία άρχισε να μοιράζεται κάποιες πληροφορίες για το πώς αυτό ήταν δυνατό. Μιλώντας με το Cyberscoop,

Η Google συνόψισε το ζήτημα

ως “μια ευπάθεια ασφαλείας τρίτου μέρους που επιτρέπει στους κακούς ηθοποιούς να φαίνονται πιο αξιόπιστοι από ό,τι είναι.” Ο πυρήνας αυτού φαίνεται να είναι η συνύπαρξη των διπλών μεθόδων ελέγχου ταυτότητας SPF και DKIM και πώς συμπεριφέρεται το BIMI όταν περνάει το ένα, αλλά όχι το άλλο.

Εφόσον η UPS εμπιστεύτηκε τη

Microsoft

για την αποστολή μηνυμάτων ηλεκτρονικού ταχυδρομείου εκ μέρους της, όταν το Gmail είδε το εισερχόμενο μήνυμα που κατευθύνει ένας απατεώνας μέσω ενός διακομιστή της Microsoft, αυτό θεωρήθηκε ως ένας νόμιμος, συμβατός με το BIMI τρόπος για να φθάσει ένα μήνυμα ηλεκτρονικού ταχυδρομείου UPS — ακόμα και παρά την παρουσία αυτού πλαστός υποτομέας που ακούγεται σκουπίδια.

Ως άλλος ερευνητής ασφάλειας,

Jonathan Rudenberg, εξήγησε στο Mastodon

, ως συνέπεια του τρόπου με τον οποίο το Gmail εφάρμοσε το BIMI, ένα μήνυμα με έγκυρο έλεγχο SPF αλλά μη αντιστοιχισμένο πιστοποιητικό DKIM θα εξακολουθούσε να αντιμετωπίζεται ως νόμιμο. Εκμεταλλευόμενοι τους εσφαλμένους διακομιστές αλληλογραφίας που εκτελούνται από εταιρείες που χρησιμοποιούν το BIMI, ήταν δυνατό να γίνει κατάχρηση των πολιτικών της λίστας επιτρεπόμενων και να πειστεί ένας απομακρυσμένος διακομιστής να περάσει ένα μήνυμα σαν να προερχόταν από τον πλαστό τομέα — όλα αυτά ενώ φαίνεται να υποστηρίζουν τον έλεγχο ταυτότητας BIMI.

Σε αυτήν την περίπτωση, οι διακομιστές email της Microsoft θεωρήθηκαν ότι έκαναν δυνατή αυτή την επίθεση.

Ο Christoph Dary μοιράζεται πώς λειτουργεί αυτό

με το παράδειγμά μας: Εφόσον η UPS εμπιστεύτηκε τη Microsoft για την αποστολή μηνυμάτων ηλεκτρονικού ταχυδρομείου εκ μέρους της, όταν το Gmail είδε το εισερχόμενο μήνυμα που κατευθύνει ένας απατεώνας μέσω ενός διακομιστή της Microsoft, αυτό θεωρήθηκε ως ένας νόμιμος, συμβατός με το BIMI τρόπος για να φθάσει ένα μήνυμα ηλεκτρονικού ταχυδρομείου της UPS — ακόμα και αν την παρουσία αυτού του υποτομέα που ακούγεται σκουπίδια. Και αντί να κοιτάξουμε πιο πίσω στην αλυσίδα των συστημάτων από τα οποία είχε περάσει το email και εάν απέτυχε σε προηγούμενες προσπάθειες επικύρωσης, αν η πιο πρόσφατη δοκιμή φαινόταν καλή στο Gmail, προφανώς αυτό ήταν το μόνο που χρειάστηκε για να ενεργοποιηθεί το σημάδι επιλογής για να εμφανιστεί.

Ας μην χρησιμοποιήσουμε ποτέ ξανά email

Όλα αυτά φαίνονται πολύ άσχημα, λαμβάνοντας υπόψη πόσο σχετικά εύκολο φαίνεται να παρακάμψετε εντελώς αυτό που υποτίθεται ότι είναι αξιόπιστος δείκτης της εμπιστοσύνης που πρέπει να έχετε στον αποστολέα ενός μηνύματος. Και αν σκεφτόσασταν, «δεν θα με ξεγελούσε αυτό το ψεύτικο email της UPS», δείτε τι κατάφερε ο Jonathan Rudenberg μετά από λίγη έρευνα:

Δεν υπάρχει περίπτωση ο μέσος χρήστης email σας – ή ειλικρινά, ακόμα και κάποιος με σχετικά προχωρημένο μάτι για ανεπιθύμητα μηνύματα – να σκεφτεί δύο φορές την αυθεντικότητα αυτού του αποστολέα. Λοιπόν, τι πρέπει να κάνετε, απλά να εγκαταλείψετε το email; Να υποθέσουμε ότι είναι όλα ψεύτικα; Ευτυχώς, λύσεις έχουν ήδη εφαρμοστεί.

Ένα από τα πιο άμεσα αποτελέσματα ήταν η κατάργηση του

Outlook

από την UPS ως εξουσιοδοτημένου διακομιστή αλληλογραφίας στο αρχείο SPF, αποτρέποντας τη συγκεκριμένη επίθεση. Αλλά τι γίνεται με όλους τους άλλους μυριάδες οργανισμούς εκεί έξω με παρόμοια εσφαλμένα διαμορφωμένα αρχεία;

Η Google έχει βασικά αποφασίσει να μην εμπιστεύεται μόνο το SPF όταν κάνει ελέγχους DMARC και, αντ’ αυτού, θα απαιτήσει τη χρήση του DKIM, το οποίο προωθείται ως ισχυρό έναντι αυτού του τύπου ευπάθειας. Η επιβολή αυτής της αλλαγής θα πρέπει να βρίσκεται ήδη σε εξέλιξη.

Ίσως το πιο απογοητευτικό πράγμα που προέκυψε από όλα αυτά ήταν να ρίξει φως στο πόσο εύθραυστο και κατακερματισμένο είναι ο έλεγχος ταυτότητας email αυτή τη στιγμή. Τα ανόμοια συστήματα είναι ενωμένα μεταξύ τους, εξαρτώνται το ένα από το άλλο για να κάνουν τη δουλειά τους, αλλά δεν έχουν την απαραίτητη κατανόηση για το πώς όλα αυτά τα μέρη λαμβάνουν τις αποφάσεις που κάνουν.

Όταν όντως αναδεικνύεται ένα πρόβλημα, όπως έγινε εδώ, τα εμπλεκόμενα μέρη πρέπει να αντιστέκονται στο να πάρουν τη στάση “καλά, το μέρος μου λειτουργεί, το πρόβλημα πρέπει να είναι δικό σας και δεν μπορώ να μπω στον κόπο να διερευνήσω”. Ακόμη και τώρα, το

ομάδα πίσω από το BIMI

ακούγεται σχεδόν απορριπτικό για το όλο περιστατικό, λέγοντας ότι «απεικονίζει ένα μακροχρόνιο, και πολύ γνωστό, ζήτημα με το SPF, ένα που προϋπήρχε του BIMI και ακόμη και του DMARC». Εάν είναι γνωστά ζητήματα όπως αυτά, τα εμπλεκόμενα μέρη πρέπει να τα επιλύουν προληπτικά (αντί να περιμένουμε από τους χάκερ να ειδοποιηθούν), εάν έχουμε κάποια ελπίδα να αισθανόμαστε σίγουροι για την εμπιστοσύνη που μοιραζόμαστε στο διαδίκτυο.