Η Microsoft συνδέει τις επιθέσεις σκουπίσματος δεδομένων με τη νέα ρωσική ομάδα hacking GRU

Η

Microsoft

έχει συνδέσει μια ομάδα απειλών την οποία παρακολουθεί

Cadet Blizzard

από τον Απρίλιο του 2023 στην Κύρια Διεύθυνση του Γενικού Επιτελείου των Ενόπλων Δυνάμεων της Ρωσίας (γνωστή και ως GRU).

Η εταιρεία συνέδεσε προηγουμένως αυτή τη νέα ομάδα

hacking

GRU με τις καταστροφικές επιθέσεις σκουπίσματος δεδομένων WhisperGate στην Ουκρανία που ξεκίνησαν στις 13 Ιανουαρίου 2022, περισσότερο από ένα μήνα πριν από τη ρωσική εισβολή στην Ουκρανία τον Φεβρουάριο του 2022.

Η Cadet Blizzard βρισκόταν επίσης πίσω από την παραβίαση ιστοτόπων της Ουκρανίας στις αρχές του 2022 και πολλές ενέργειες hack-and-

leak

που προωθήθηκαν σε ένα κανάλι

Telegram

χαμηλής δραστηριότητας γνωστό ως «Free Civilian».

Ο όμιλος πιστεύεται ότι ξεκίνησε τις δραστηριότητές του το 2020, δίνοντας προτεραιότητα στη στόχευση των κυβερνητικών υπηρεσιών, των αρχών επιβολής του νόμου, των μη κερδοσκοπικών/μη κυβερνητικών οργανισμών, των παρόχων υπηρεσιών πληροφορικής/συμβουλευτικών υπηρεσιών και των υπηρεσιών έκτακτης ανάγκης στην Ουκρανία.

“Η Microsoft εκτιμά ότι οι επιχειρήσεις Cadet Blizzard συνδέονται με τη Ρωσική Γενική Διεύθυνση Πληροφοριών (GRU) αλλά είναι ξεχωριστές από άλλες γνωστές και πιο καθιερωμένες ομάδες που συνδέονται με την GRU, όπως η Forest Blizzard (STRONTIUM) και η Seashell Blizzard (IRIDIUM),”

είπε

.

“Ένα μήνα πριν η Ρωσία εισβάλει στην Ουκρανία, η Cadet Blizzard προοιωνίστηκε μελλοντική καταστροφική δραστηριότητα όταν δημιούργησε και ανέπτυξε το WhisperGate, μια καταστροφική ικανότητα που σκουπίζει τα Master Boot Records (MBRs), εναντίον ουκρανικών κυβερνητικών οργανισμών.”

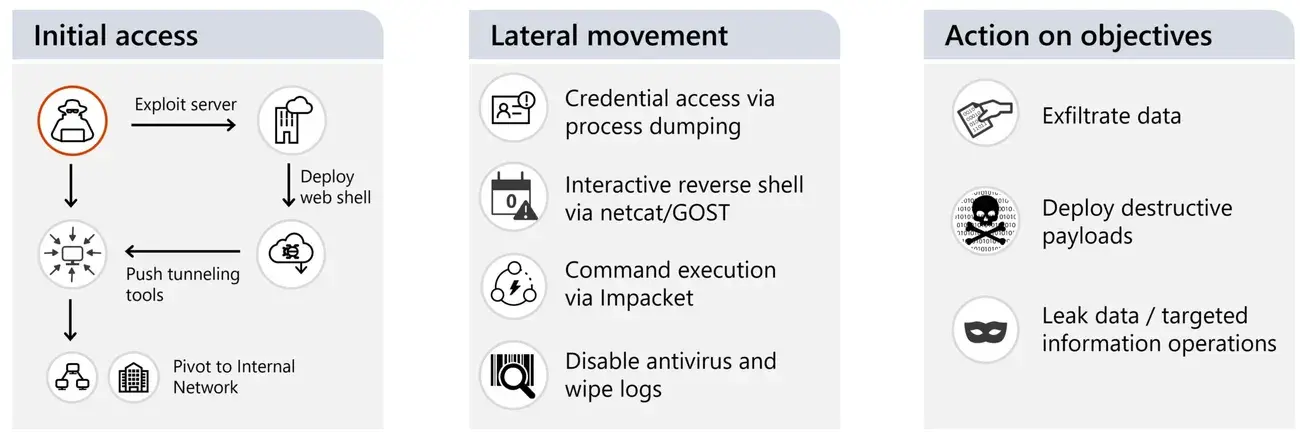

Ροή επίθεσης Cadet Blizzard (Microsoft)

Η Microsoft λέει ότι οι επιθέσεις του Cadet Blizzard έχουν σχετικά χαμηλότερο ποσοστό επιτυχίας σε σύγκριση με άλλες ομάδες hacking που συνδέονται με την GRU, όπως το APT28 (Strontium, Fancy Bear) και το Sandworm (Iridium).

Ενώ η Cadet Blizzard έπεσε από το ραντάρ μετά τον Ιούνιο του 2022, η ομάδα επανεμφανίστηκε στις αρχές του 2023, με τις πιο πρόσφατες επιχειρήσεις του στον κυβερνοχώρο να έχουν περιστασιακή επιτυχία. Ωστόσο, δεν κατάφεραν να ανταποκριθούν στον αντίκτυπο που πέτυχαν οι επιθέσεις των ομολόγων τους GRU.

Από τις επιθέσεις παραμόρφωσης και διαγραφής δεδομένων του 2022 και ξεκινώντας τον Φεβρουάριο του 2023, η ομάδα hacking GRU βρίσκεται πίσω από ένα μπαράζ επιθέσεων που στοχεύουν κυβερνητικούς οργανισμούς της Ουκρανίας και παρόχους πληροφορικής.

Για παράδειγμα, η Redmond συνέδεσε τουλάχιστον ένα περιστατικό σε μια σειρά παραβιάσεων που αναφέρθηκαν από την Computer Emergency Response Team of Ukraine (CERT-UA) τον Φεβρουάριο, λέγοντας ότι βρήκε στοιχεία για κερκόπορτες που είχαν τοποθετηθεί από ρωσικούς κρατικούς χάκερ σε πολλούς κυβερνητικούς ιστότοπους μετά από παραβιάσεις ήδη από τον Δεκέμβριο του 2021.

Η CERT-UA συνέδεσε τις επιθέσεις με

Ember Bear

μια ομάδα που πιστεύει ότι δραστηριοποιείται τουλάχιστον από τον Μάρτιο του 2021, με επιθέσεις που στοχεύουν οργανώσεις της Ουκρανίας με κλέφτες πληροφοριών, κερκόπορτες και υαλοκαθαριστήρες δεδομένων καμουφλαρισμένους ως ransomware που παραδίδονται κυρίως μέσω email

phishing

.

“Το Cadet Blizzard είναι ενεργό επτά ημέρες την εβδομάδα και έχει πραγματοποιήσει τις δραστηριότητές του κατά τις ώρες εκτός λειτουργίας των κύριων στόχων του, όταν η δραστηριότητά του είναι λιγότερο πιθανό να εντοπιστεί.”

είπε

Tom Burt, Εταιρικός Αντιπρόεδρος Ασφάλειας Πελατών και Εμπιστοσύνης της Microsoft.

«Εκτός από την Ουκρανία, εστιάζει επίσης στα κράτη μέλη του ΝΑΤΟ που εμπλέκονται στην παροχή στρατιωτικής βοήθειας στην Ουκρανία».