Το κακόβουλο λογισμικό Android GravityRAT κλέβει τώρα τα αντίγραφα ασφαλείας WhatsApp

Μια νέα καμπάνια κακόβουλου λογισμικού

Android

που διαδίδει την πιο πρόσφατη έκδοση του GravityRAT βρίσκεται σε εξέλιξη από τον Αύγουστο του 2022, μολύνοντας τις κινητές συσκευές με μια trojanized εφαρμογή συνομιλίας που ονομάζεται «BingeChat», η οποία επιχειρεί να κλέψει δεδομένα από τις συσκευές των θυμάτων.

Σύμφωνα με

Ο ερευνητής της ESET Lukas Stefanko

ο οποίος ανέλυσε ένα δείγμα αφού έλαβε μια συμβουλή από

MalwareHunterTeam

μία από τις αξιοσημείωτες νέες προσθήκες που εντοπίστηκαν στην τελευταία έκδοση του GravityRAT είναι η κλοπή αρχείων αντιγράφων ασφαλείας

WhatsApp

.

Τα αντίγραφα ασφαλείας WhatsApp δημιουργούνται για να βοηθήσουν τους χρήστες να μεταφέρουν το ιστορικό μηνυμάτων, τα αρχεία πολυμέσων και τα δεδομένα τους σε νέες συσκευές, ώστε να μπορούν να περιέχουν ευαίσθητα δεδομένα όπως κείμενο, βίντεο, φωτογραφίες, έγγραφα και άλλα, όλα σε μη κρυπτογραφημένη μορφή.

Το GravityRAT είναι ενεργό τουλάχιστον από το 2015, αλλά άρχισε να στοχεύει το Android για πρώτη φορά το 2020. Οι χειριστές του, «SpaceCobra», χρησιμοποιούν το spyware αποκλειστικά και σε λειτουργίες στενής στόχευσης.

Τρέχουσα καμπάνια Android

Το λογισμικό υποκλοπής διαδίδεται με το όνομα «BingeChat», υποτίθεται ότι είναι μια κρυπτογραφημένη εφαρμογή συνομιλίας από άκρο σε άκρο με απλή διεπαφή αλλά προηγμένες δυνατότητες.

Διασπορά ιστότοπου GravityRAT

(BleepingComputer)

Η

ESET

λέει ότι η εφαρμογή παραδίδεται μέσω “bingechat[.]net” και πιθανώς άλλους τομείς ή κανάλια διανομής, αλλά η λήψη βασίζεται σε προσκλήσεις και απαιτεί από τους επισκέπτες να εισαγάγουν έγκυρα διαπιστευτήρια ή να καταχωρήσουν νέο λογαριασμό.

Ενώ οι εγγραφές είναι προς το παρόν κλειστές, αυτή η μέθοδος τους επιτρέπει μόνο να διανέμουν τις κακόβουλες εφαρμογές σε στοχευμένα άτομα. Επίσης, δυσκολεύει τους ερευνητές να έχουν πρόσβαση σε ένα αντίγραφο για ανάλυση.

Η προώθηση κακόβουλων APK Android σε στόχους είναι μια τακτική που χρησιμοποίησαν ξανά οι χειριστές του GravityRAT το 2021, χρησιμοποιώντας μια εφαρμογή συνομιλίας που ονομάζεται “SoSafe” και, πριν από αυτό, μια άλλη με το όνομα “Travel Mate Pro”.

Ο Stefanko ανακάλυψε ότι η εφαρμογή είναι μια trojanized έκδοση του

OMEMO IM

μια νόμιμη εφαρμογή instant messenger ανοιχτού κώδικα για Android.

Μετά το σκάψιμο περαιτέρω, ο αναλυτής της ESET διαπίστωσε ότι η SpaceCobra είχε χρησιμοποιήσει το OMEMO IM ως βάση για μια άλλη ψεύτικη εφαρμογή με το όνομα “Chatico”, η οποία διανεμήθηκε σε στόχους το καλοκαίρι του 2022 μέσω του πλέον εκτός σύνδεσης “chatico.co”.[.]Ηνωμένο Βασίλειο.”

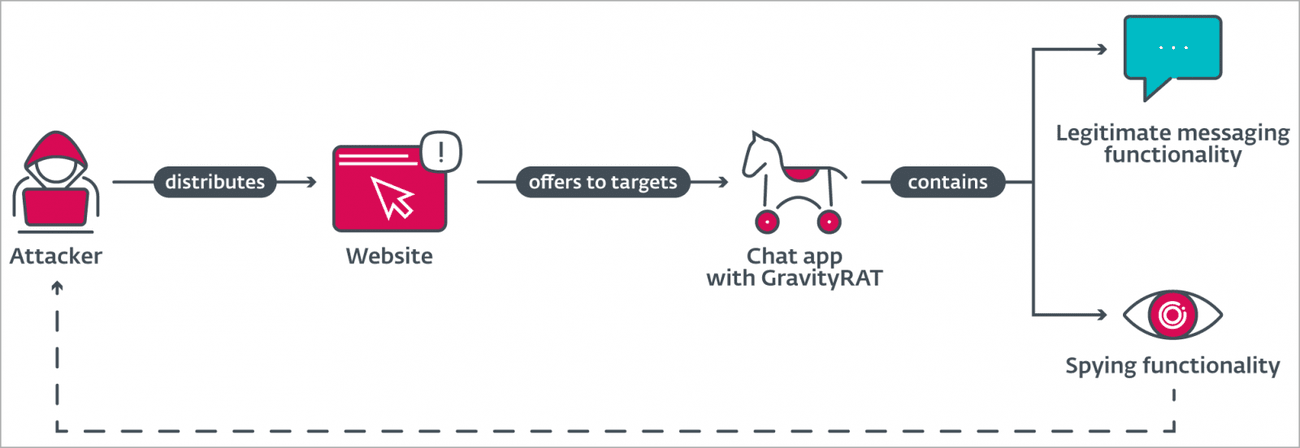

Γενικό λειτουργικό διάγραμμα

(ESET)

Δυνατότητες GravityRAT

Το BingeChat ζητά επικίνδυνα δικαιώματα κατά την εγκατάστασή του στη συσκευή του στόχου, συμπεριλαμβανομένης της πρόσβασης σε επαφές, τοποθεσία, τηλέφωνο, SMS, χώρο αποθήκευσης, αρχεία καταγραφής κλήσεων, κάμερα και μικρόφωνο.

Αυτές είναι τυπικές άδειες για εφαρμογές ανταλλαγής άμεσων μηνυμάτων, επομένως είναι απίθανο να εγείρουν υποψίες ή να φαίνονται μη φυσιολογικές στο θύμα.

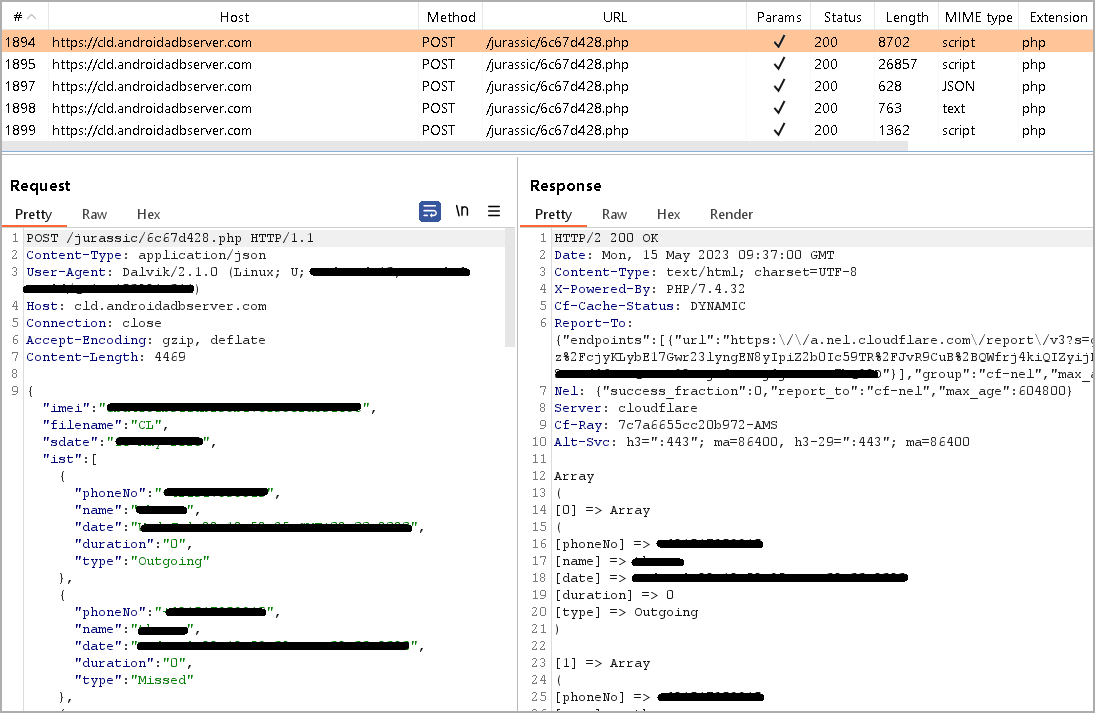

Προτού ο χρήστης εγγραφεί στο BingeChat, η εφαρμογή στέλνει αρχεία καταγραφής κλήσεων, λίστες επαφών, μηνύματα SMS, τοποθεσία συσκευής και βασικές πληροφορίες συσκευής στον διακομιστή εντολών και ελέγχου (C2) του παράγοντα απειλής.

Επιπλέον, αρχεία πολυμέσων και εγγράφων jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18 και τύπου crypt32, κλέβονται επίσης.

Οι επεκτάσεις αρχείων crypt αντιστοιχούν στα αντίγραφα ασφαλείας του WhatsApp Messenger που αναφέρθηκαν προηγουμένως.

Διήθηση δεδομένων από τη συσκευή του θύματος

(ESET)

Ένα άλλο αξιοσημείωτο νέο χαρακτηριστικό του GravityRAT είναι η ικανότητά του να λαμβάνει τρεις εντολές από το C2, συγκεκριμένα “διαγραφή όλων των αρχείων” (μιας καθορισμένης επέκτασης), “διαγραφή όλων των επαφών” και “διαγραφή όλων των αρχείων καταγραφής κλήσεων”.

Ενώ οι καμπάνιες της SpaceCobra είναι ιδιαίτερα στοχευμένες και συνήθως επικεντρώνονται στην Ινδία, όλοι οι χρήστες Android θα πρέπει να αποφεύγουν τη λήψη APK εκτός του

Google Play

και να είναι προσεκτικοί με επικίνδυνα αιτήματα άδειας κατά την εγκατάσταση οποιασδήποτε εφαρμογής.