Το Anatsa Android trojan κλέβει πλέον τραπεζικές πληροφορίες από χρήστες στις ΗΠΑ και το Ηνωμένο Βασίλειο

Related Posts

Μια νέα καμπάνια κακόβουλου λογισμικού για κινητά από τον Μάρτιο του 2023 ωθεί το Android banking Trojan «Anatsa» σε πελάτες διαδικτυακής τραπεζικής στις ΗΠΑ, το Ηνωμένο Βασίλειο, τη Γερμανία, την Αυστρία και την Ελβετία.

Σύμφωνα με ερευνητές ασφαλείας στο

ThreatFabric

που παρακολουθούσαν την κακόβουλη δραστηριότητα, οι εισβολείς διανέμουν το κακόβουλο λογισμικό τους μέσω του Play Store, του επίσημου καταστήματος εφαρμογών του Android, και έχουν ήδη πάνω από 30.000 εγκαταστάσεις μόνο μέσω αυτής της μεθόδου.

Η ThreatFabric ανακάλυψε μια προηγούμενη καμπάνια Anatsa στο Google Play τον Νοέμβριο του 2021, όταν ο trojan εγκαταστάθηκε περισσότερες από 300.000 φορές, υποδυόμενος σαρωτές PDF, σαρωτές κώδικα QR, εφαρμογές Adobe Illustrator και εφαρμογές παρακολούθησης φυσικής κατάστασης.

Νέα καμπάνια Anatsa

Τον Μάρτιο του 2023, μετά από μια εξάμηνη παύση στη διανομή κακόβουλου λογισμικού, οι φορείς των απειλών ξεκίνησαν μια νέα καμπάνια κακόβουλης διαφήμισης που οδηγεί τα υποψήφια θύματα να κατεβάζουν εφαρμογές dropper Anatsa από το Google Play.

Κακόβουλη εφαρμογή στο Google Play

(ThreatFabric)

Οι κακόβουλες εφαρμογές συνεχίζουν να ανήκουν στην κατηγορία γραφείου/παραγωγικότητας, παρουσιάζοντας ως εφαρμογές προβολής και επεξεργασίας PDF και σουίτες γραφείου.

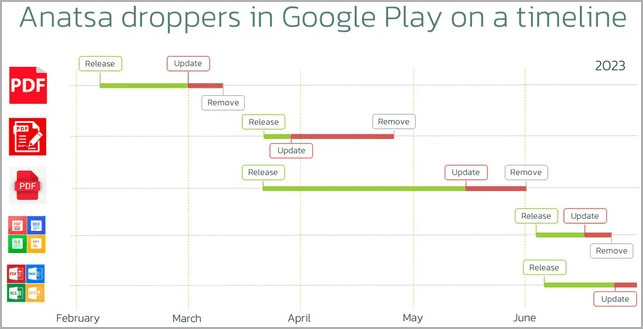

Κάθε φορά που το ThreatFabric ανέφερε την κακόβουλη εφαρμογή στην Google και αφαιρέθηκε από το κατάστημα, οι εισβολείς επέστρεφαν γρήγορα ανεβάζοντας ένα νέο dropper με νέο πρόσχημα.

Και στις πέντε περιπτώσεις των εντοπισμένων σταγονιδίων κακόβουλου λογισμικού, οι εφαρμογές υποβλήθηκαν στο Google Play σε καθαρή μορφή και αργότερα ενημερώθηκαν με κακόβουλο κώδικα, πιθανόν να αποφύγουν την αυστηρή διαδικασία ελέγχου κώδικα της Google κατά την πρώτη υποβολή.

Χρονοδιάγραμμα υποβολών κακόβουλων εφαρμογών dropper

(ThreatFabric)

Μόλις εγκατασταθούν στη συσκευή του θύματος, οι εφαρμογές dropper ζητούν έναν εξωτερικό πόρο που φιλοξενείται στο GitHub, από όπου πραγματοποιούν λήψη των ωφέλιμων φορτίων Anatsa που μεταμφιέζονται ως πρόσθετα αναγνώρισης κειμένου για το Adobe Illustrator.

Ωφέλιμα φορτία που ανακτήθηκαν από το GitHub

(ThreatFabric)

Το Anatsa συλλέγει οικονομικές πληροφορίες όπως διαπιστευτήρια τραπεζικού λογαριασμού, στοιχεία πιστωτικής κάρτας, στοιχεία πληρωμής κ.λπ., επικαλύπτοντας σελίδες phishing στο προσκήνιο όταν ο χρήστης επιχειρεί να εκκινήσει τη νόμιμη τραπεζική του εφαρμογή, καθώς και μέσω καταγραφής πληκτρολογίων.

Στην τρέχουσα έκδοσή του, το trojan Anatsa υποστηρίζει τη στόχευση σχεδόν 600 οικονομικών εφαρμογών τραπεζικών ιδρυμάτων από όλο τον κόσμο.

Κάποιες από τις τράπεζες των ΗΠΑ στοχοποιήθηκαν από την Anatsa

(ThreatFabric)

Η Anatsa χρησιμοποιεί τις κλεμμένες πληροφορίες για να πραγματοποιήσει απάτη στη συσκευή εκκινώντας την τραπεζική εφαρμογή και πραγματοποιώντας συναλλαγές για λογαριασμό του θύματος, αυτοματοποιώντας τη διαδικασία κλοπής χρημάτων για τους χειριστές της.

«Δεδομένου ότι οι συναλλαγές ξεκινούν από την ίδια συσκευή που χρησιμοποιούν τακτικά στοχευόμενοι πελάτες τραπεζών, έχει αναφερθεί ότι είναι πολύ δύσκολο για τα τραπεζικά συστήματα κατά της απάτης να την εντοπίσουν», εξηγεί η ThreatFabric.

Τα κλεμμένα ποσά μετατρέπονται σε κρυπτονομίσματα και περνούν μέσα από ένα εκτεταμένο δίκτυο mules χρημάτων στις στοχευμένες χώρες, οι οποίοι θα κρατήσουν ένα μέρος των κλεμμένων κεφαλαίων ως μερίδιο εσόδων και θα στείλουν το υπόλοιπο στους επιτιθέμενους.

Προστασία Android

Καθώς οι καμπάνιες κακόβουλου λογισμικού, όπως το Anatsa, επεκτείνουν τη στόχευσή τους σε άλλες χώρες, οι χρήστες πρέπει να είναι ιδιαίτερα προσεκτικοί σχετικά με τις εφαρμογές που εγκαθιστούν σε συσκευές Android.

Οι χρήστες θα πρέπει να αποφεύγουν την εγκατάσταση εφαρμογών από αμφίβολους εκδότες, ακόμα κι αν αυτές βρίσκονται σε καλά ελεγμένο κατάστημα όπως το Google Play. Πάντα να ελέγχετε τις κριτικές και να βλέπετε εάν ένα μοτίβο αναφορών υποδηλώνει κακόβουλη συμπεριφορά.

Επιπλέον, εάν είναι δυνατόν, αποφύγετε εφαρμογές με λίγες εγκαταστάσεις και αξιολογήσεις και, αντί αυτού, εγκαταστήστε εφαρμογές που είναι γνωστές και κοινώς αναφερόμενες σε ιστότοπους.

Καθώς πολλές εφαρμογές στο Google Play έχουν το ίδιο όνομα με τις κακόβουλες εφαρμογές, συνιστάται

ελέγξτε το παράρτημα της αναφοράς ThreatFabric

για τη λίστα με τα ονόματα πακέτων και τις υπογραφές που πιέζουν το Anatsa και αφαιρέστε τα αμέσως από τη συσκευή σας Android εάν είναι εγκατεστημένη.

Το BleepingComputer ζήτησε από την Google να εξηγήσει πώς οι χειριστές του Anatsa μπορούν να υποβάλουν κακόβουλες ενημερώσεις στις εφαρμογές dropper τους στο Play Store και να αντικαταστήσουν γρήγορα τα αναφερόμενα droppers, αλλά δεν ήταν διαθέσιμο σχόλιο μετά τη δημοσίευση.