Η LetMeSpy, μια εφαρμογή παρακολούθησης τηλεφώνου που κατασκοπεύει χιλιάδες, λέει ότι έχει παραβιαστεί

Related Posts

Ένας χάκερ έχει

έκλεψε τα μηνύματα, τα αρχεία καταγραφής κλήσεων και τις τοποθεσίες που υποκλαπούν από μια ευρέως χρησιμοποιούμενη εφαρμογή παρακολούθησης τηλεφώνου που ονομάζεται LetMeSpy, σύμφωνα με την εταιρεία που κατασκευάζει το λογισμικό κατασκοπείας.

Η εφαρμογή παρακολούθησης τηλεφώνου, η οποία χρησιμοποιείται για την κατασκοπεία χιλιάδων ανθρώπων που χρησιμοποιούν τηλέφωνα Android σε όλο τον κόσμο, ανέφερε σε μια ειδοποίηση στη σελίδα σύνδεσής της ότι στις 21 Ιουνίου, «συνέβη ένα περιστατικό ασφαλείας που αφορούσε την απόκτηση μη εξουσιοδοτημένης πρόσβασης στα δεδομένα των χρηστών του ιστότοπου .”

«Ως αποτέλεσμα της επίθεσης, οι εγκληματίες απέκτησαν πρόσβαση σε διευθύνσεις ηλεκτρονικού ταχυδρομείου, αριθμούς τηλεφώνου και στο περιεχόμενο των μηνυμάτων που είχαν συλλεχθεί σε λογαριασμούς», ανέφερε η ανακοίνωση.

Το LetMeSpy είναι ένας τύπος εφαρμογής παρακολούθησης τηλεφώνου που διατίθεται στην αγορά για γονικό έλεγχο ή παρακολούθηση εργαζομένων. Η εφαρμογή είναι επίσης ειδικά σχεδιασμένη για να παραμένει κρυφή στην αρχική οθόνη ενός τηλεφώνου, γεγονός που καθιστά δύσκολο τον εντοπισμό και την αφαίρεση. Γνωστό και ως stalkerware ή spouseware, αυτά τα είδη εφαρμογών παρακολούθησης τηλεφώνου συχνά εγκαθίστανται από κάποιον — όπως σύζυγοι ή οικιακούς συνεργάτες — με φυσική πρόσβαση στο τηλέφωνο ενός ατόμου, χωρίς τη συγκατάθεση ή τη γνώση του.

Μόλις φυτευτεί, το LetMeSpy ανεβάζει σιωπηλά τα μηνύματα κειμένου, τα αρχεία καταγραφής κλήσεων και τα ακριβή δεδομένα τοποθεσίας του τηλεφώνου στους διακομιστές του, επιτρέποντας στο άτομο που εγκατέστησε την εφαρμογή να παρακολουθεί το άτομο σε πραγματικό χρόνο.

Για το βαθύ επίπεδο πρόσβασής τους στο τηλέφωνο ενός ατόμου, αυτές οι εφαρμογές παρακολούθησης είναι διαβόητες και γνωστές για στοιχειώδη λάθη ασφαλείας, με αμέτρητες εφαρμογές spyware όλα αυτά τα χρόνια

να χακαριστεί

ή διαρροή και αποκάλυψη των ιδιωτικών δεδομένων τηλεφώνου που έχουν κλαπεί από ακούσια θύματα.

Το LetMeSpy δεν είναι πολύ διαφορετικό.

Πολωνικό ιστολόγιο έρευνας ασφάλειας

Niebezpiecznik

ανέφερε για πρώτη φορά την παραβίαση. Όταν ο Niebezpiecznik επικοινώνησε με τον κατασκευαστή του spyware για σχολιασμό, ο χάκερ φέρεται να απάντησε αντ’ αυτού, ισχυριζόμενος ότι απέσπασε ευρεία πρόσβαση στον τομέα του κατασκευαστή spyware.

Δεν είναι σαφές ποιος βρίσκεται πίσω από το hack του LetMeSpy ή τα κίνητρά του. Ο χάκερ είπε ότι διέγραψαν τις βάσεις δεδομένων του LetMeSpy που ήταν αποθηκευμένες στον διακομιστή. Ένα αντίγραφο της παραβιασμένης βάσης δεδομένων εμφανίστηκε επίσης στο διαδίκτυο αργότερα την ίδια μέρα.

DDoSecrets

, μια μη κερδοσκοπική ομάδα διαφάνειας που ευρετηριάζει σύνολα δεδομένων που διέρρευσαν για το δημόσιο συμφέρον, απέκτησε ένα αντίγραφο των παραβιασμένων δεδομένων LetMeSpy και το μοιράστηκε με το TechCrunch. Η DDoSecrets είπε ότι ήταν

περιορίζοντας τη διανομή

των δεδομένων σε δημοσιογράφους και ερευνητές, δεδομένης της ποσότητας των προσωπικών πληροφοριών στην κρυφή μνήμη.

Το TechCrunch εξέτασε τα δεδομένα που διέρρευσαν, τα οποία περιελάμβαναν χρόνια καταγραφής κλήσεων και μηνυμάτων κειμένου των θυμάτων που χρονολογούνται από το 2013.

Η βάση δεδομένων που εξετάσαμε περιείχε τρέχουσες εγγραφές σε τουλάχιστον 13.000 παραβιασμένες συσκευές, αν και ορισμένες από τις συσκευές μοιράζονταν ελάχιστα έως καθόλου δεδομένα με το LetMeSpy. (Το LetMeSpy ισχυρίζεται ότι διαγράφει δεδομένα μετά από δύο μήνες αδράνειας λογαριασμού.)

Τον Ιανουάριο, LetMeSpy’s

είπε ο ιστότοπος

Το spyware του χρησιμοποιήθηκε για την παρακολούθηση περισσότερων από 236.000 συσκευών και συνέλεξε δεκάδες εκατομμύρια αρχεία καταγραφής κλήσεων, μηνύματα κειμένου και σημεία δεδομένων τοποθεσίας μέχρι σήμερα. Τη στιγμή της σύνταξης, οι μετρητές του ιστότοπου διαβάζονται ως μηδέν. Μεγάλο μέρος της λειτουργικότητας του ιστότοπου φαίνεται επίσης να είναι κατεστραμμένο, συμπεριλαμβανομένης της ίδιας της εφαρμογής spyware. Το TechCrunch ανέλυσε την κίνηση δικτύου της εφαρμογής τηλεφώνου LetMeSpy, η οποία έδειξε ότι η εφαρμογή φαινόταν να μην λειτουργεί τη στιγμή της σύνταξης.

Η βάση δεδομένων περιείχε επίσης πάνω από 13.400 σημεία δεδομένων τοποθεσίας για αρκετές χιλιάδες θύματα. Τα περισσότερα από τα σημεία δεδομένων τοποθεσίας επικεντρώνονται σε εστίες πληθυσμού, γεγονός που υποδηλώνει ότι η πλειοψηφία των θυμάτων βρίσκεται στις Ηνωμένες Πολιτείες, την Ινδία και τη Δυτική Αφρική.

Τα δεδομένα περιείχαν επίσης την κύρια βάση δεδομένων του spyware, συμπεριλαμβανομένων πληροφοριών για 26.000 πελάτες που χρησιμοποίησαν το spyware δωρεάν και τις διευθύνσεις email των πελατών που αγόρασαν συνδρομές με πληρωμή.

Ένας παγκόσμιος χάρτης που δείχνει σημεία δεδομένων τοποθεσίας των θυμάτων σε ομάδες γύρω από τις ΗΠΑ, την Ινδία και μέρη της Αφρικής.

Συντελεστές εικόνας:

TechCrunch

Δεν είναι ασυνήθιστο για τους κατασκευαστές spyware, συμπεριλαμβανομένου του LetMeSpy, να κρατούν τις πραγματικές ταυτότητες των προγραμματιστών του μακριά από το κοινό, συχνά ως τρόπο να προστατεύονται από τους κινδύνους φήμης και νομικής φήμης που συνεπάγεται η διευκόλυνση της μεγάλης κλίμακας μυστικής παρακολούθησης τηλεφώνου, η οποία θεωρείται έγκλημα σε πολλές χώρες.

Ωστόσο, οι πληροφορίες στη βάση δεδομένων που διέρρευσαν δείχνουν ότι το LetMeSpy κατασκευάζεται και συντηρείται από έναν Πολωνό προγραμματιστή που ονομάζεται

Ράφαλ Λίντουιν

, με έδρα την Κρακοβία. Ο Lidwin δεν απάντησε σε πολλά αιτήματα για σχολιασμό.

Η LetMeSpy ανέφερε στην ειδοποίησή της για παραβίαση ότι είχε ενημερώσει τις αρχές επιβολής του νόμου και την πολωνική αρχή προστασίας δεδομένων, UODO, η οποία δεν απάντησε στο αίτημα της TechCrunch για σχόλιο.

Δεν είναι σαφές εάν το LetMeSpy θα ειδοποιήσει τα θύματα των οποίων τα τηλέφωνα παραβιάστηκαν και κατασκοπεύτηκαν, ή ακόμα και αν η εταιρεία έχει τη δυνατότητα να το κάνει.

Όπου στο παρελθόν ήταν δυνατό για τα θύματα να ελέγξουν μόνα τους εάν τα δεδομένα τους είχαν παραβιαστεί, τα δεδομένα LetMeSpy που διέρρευσαν δεν περιέχουν αναγνωρίσιμες πληροφορίες που θα μπορούσαν να χρησιμοποιηθούν για την άμεση ειδοποίηση των θυμάτων. Ακόμα κι αν υπήρχε, η ειδοποίηση των θυμάτων του spyware είναι δύσκολη, επειδή θα μπορούσε επίσης να ειδοποιήσει το άτομο που τοποθέτησε το spyware και να δημιουργήσει μια ανασφαλή κατάσταση.

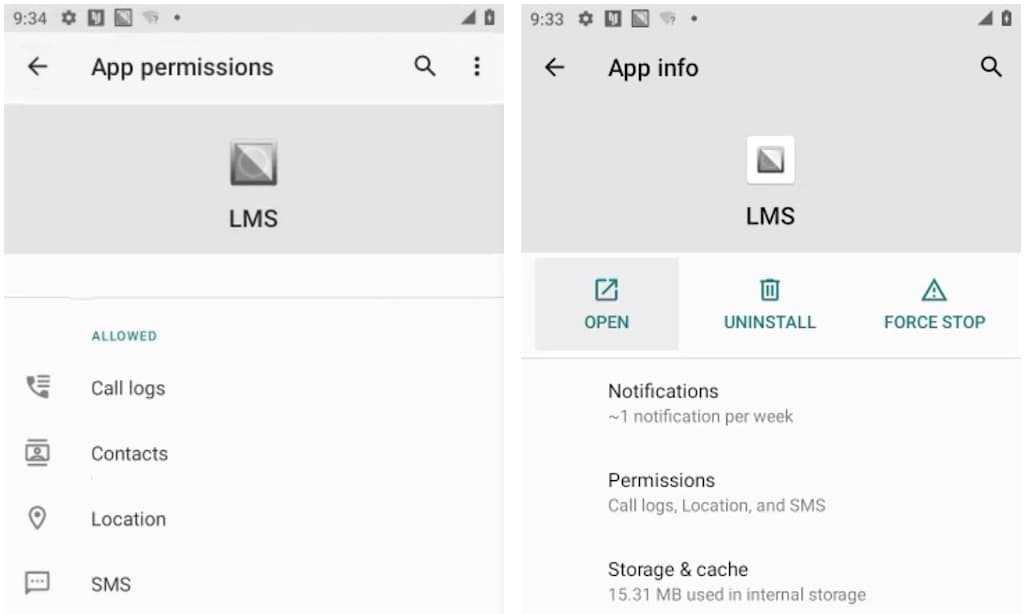

Οι εφαρμογές spyware Android είναι συνήθως μεταμφιεσμένες ώστε να μοιάζουν με σημαντικές εφαρμογές συστήματος. Το LetMeSpy είναι πιο εύκολο να βρείτε και να απεγκαταστήσετε. Η εφαρμογή ονομάζεται “LMS” και έχει ένα χαρακτηριστικό εικονίδιο. Έχουμε έναν γενικό οδηγό που μπορεί να σας βοηθήσει να αφαιρέσετε λογισμικό υποκλοπής Android — εάν είναι ασφαλές να το κάνετε.

Στιγμιότυπα οθόνης δίπλα-δίπλα της εφαρμογής LetMeSpy στο Android.

Συντελεστές εικόνας:

TechCrunch

Θα πρέπει επίσης

ενεργοποιήστε το Google Play Protect

, μία από τις καλύτερες διασφαλίσεις για άμυνα έναντι κακόβουλων εφαρμογών Android, αν δεν είναι ήδη. Μπορείτε να το κάνετε αυτό από το μενού ρυθμίσεων στο Google Play.

Το LetMeSpy είναι το πιο πρόσφατο σε μια μακρά λίστα εφαρμογών spyware και παρακολούθησης τηλεφώνου που έχουν παραβιαστεί, παραβιαστεί ή εκτεθεί τα δεδομένα του θύματος τα τελευταία χρόνια: Xnspy, KidsGuard και TheTruthSpy, PhoneSpector και Support King, για να αναφέρουμε μερικές.

Εάν εσείς ή κάποιος που γνωρίζετε χρειάζεται βοήθεια, η Εθνική Γραμμή Ενεργειακής Βίας για την Οικογένεια (1-800-799-7233) παρέχει δωρεάν, εμπιστευτική υποστήριξη 24/7 σε θύματα ενδοοικογενειακής κακοποίησης και βίας. Εάν βρίσκεστε σε κατάσταση έκτακτης ανάγκης, καλέστε το 911. Το

Συνασπισμός κατά του Stalkerware

έχει επίσης πόρους εάν πιστεύετε ότι το τηλέφωνό σας έχει παραβιαστεί από λογισμικό υποκλοπής. Μπορείτε να επικοινωνήσετε με αυτόν τον δημοσιογράφο στο Signal και στο WhatsApp στο +1 646-755-8849 ή στο

μέσω email.

Διαβάστε περισσότερα: