Νέο εργαλείο εκμεταλλεύεται το σφάλμα του Microsoft Teams για να στείλει κακόβουλο λογισμικό στους χρήστες

Related Posts

Ένα μέλος της κόκκινης ομάδας του Πολεμικού Ναυτικού των ΗΠΑ δημοσίευσε ένα εργαλείο που ονομάζεται TeamsPhisher που αξιοποιεί ένα ανεπίλυτο ζήτημα ασφαλείας στο Microsoft Teams για να παρακάμψει τους περιορισμούς για εισερχόμενα αρχεία από χρήστες εκτός ενός στοχευμένου οργανισμού, τους λεγόμενους εξωτερικούς μισθωτές.

Το εργαλείο εκμεταλλεύεται ένα πρόβλημα που επισημάνθηκε τον περασμένο μήνα από τους Max Corbridge και Tom Ellson της εταιρείας υπηρεσιών ασφαλείας Jumpsec με έδρα το Ηνωμένο Βασίλειο, οι οποίοι εξήγησαν πώς ένας εισβολέας θα μπορούσε εύκολα να παρακάμψει τους περιορισμούς αποστολής αρχείων του Microsoft Teams για να παραδώσει κακόβουλο λογισμικό από έναν εξωτερικό λογαριασμό.

Το κατόρθωμα είναι δυνατό επειδή η εφαρμογή διαθέτει προστασίες από την πλευρά του πελάτη που μπορούν να εξαπατηθούν ώστε να αντιμετωπίζεται ένας εξωτερικός χρήστης ως εσωτερικός απλώς αλλάζοντας το αναγνωριστικό στο αίτημα POST ενός μηνύματος.

Εξορθολογισμός επιθέσεων σε ομάδες

Το “TeamsPhisher” είναι ένα εργαλείο βασισμένο σε Python που παρέχει μια πλήρως αυτοματοποιημένη επίθεση. Ενσωματώνει την ιδέα επίθεσης των ερευνητών του Jumpsec,

τεχνικές που αναπτύχθηκαν από τον Andrea Santese

και λειτουργίες ελέγχου ταυτότητας και βοήθειας από τον Bastian Kanbach’s ‘

TeamsEnum

εργαλείο.

“Δίνω

TeamsPhisher

ένα συνημμένο, ένα μήνυμα και μια λίστα με τους χρήστες των ομάδων-στόχων. Θα ανεβάσει το συνημμένο στο Sharepoint του αποστολέα και στη συνέχεια θα επαναλάβει τη λίστα των στόχων», αναφέρει η περιγραφή από τον Alex Reid, τον προγραμματιστή του βοηθητικού προγράμματος red team.

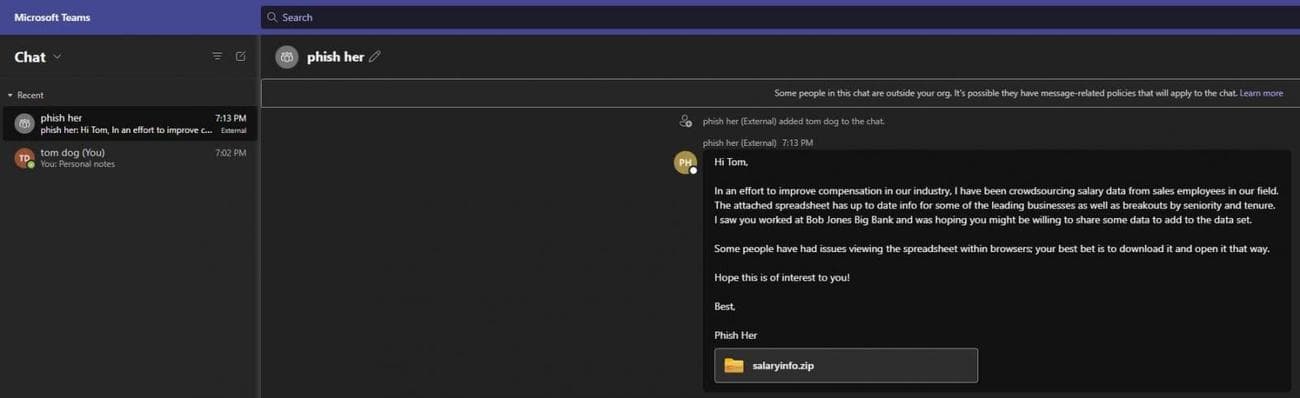

Μήνυμα phishing όπως φαίνεται από τον παραλήπτη

(github.com/Octoberfest7)

Το TeamsPhisher επαληθεύει πρώτα την ύπαρξη του χρήστη-στόχου και την ικανότητά του να λαμβάνει εξωτερικά μηνύματα, κάτι που αποτελεί προϋπόθεση για να λειτουργήσει η επίθεση.

Στη συνέχεια, δημιουργεί ένα νέο νήμα με τον στόχο, τους στέλνει ένα μήνυμα με μια σύνδεση συνημμένου Sharepoint. Το νήμα εμφανίζεται στη διεπαφή Teams του αποστολέα για (πιθανή) μη αυτόματη αλληλεπίδραση.

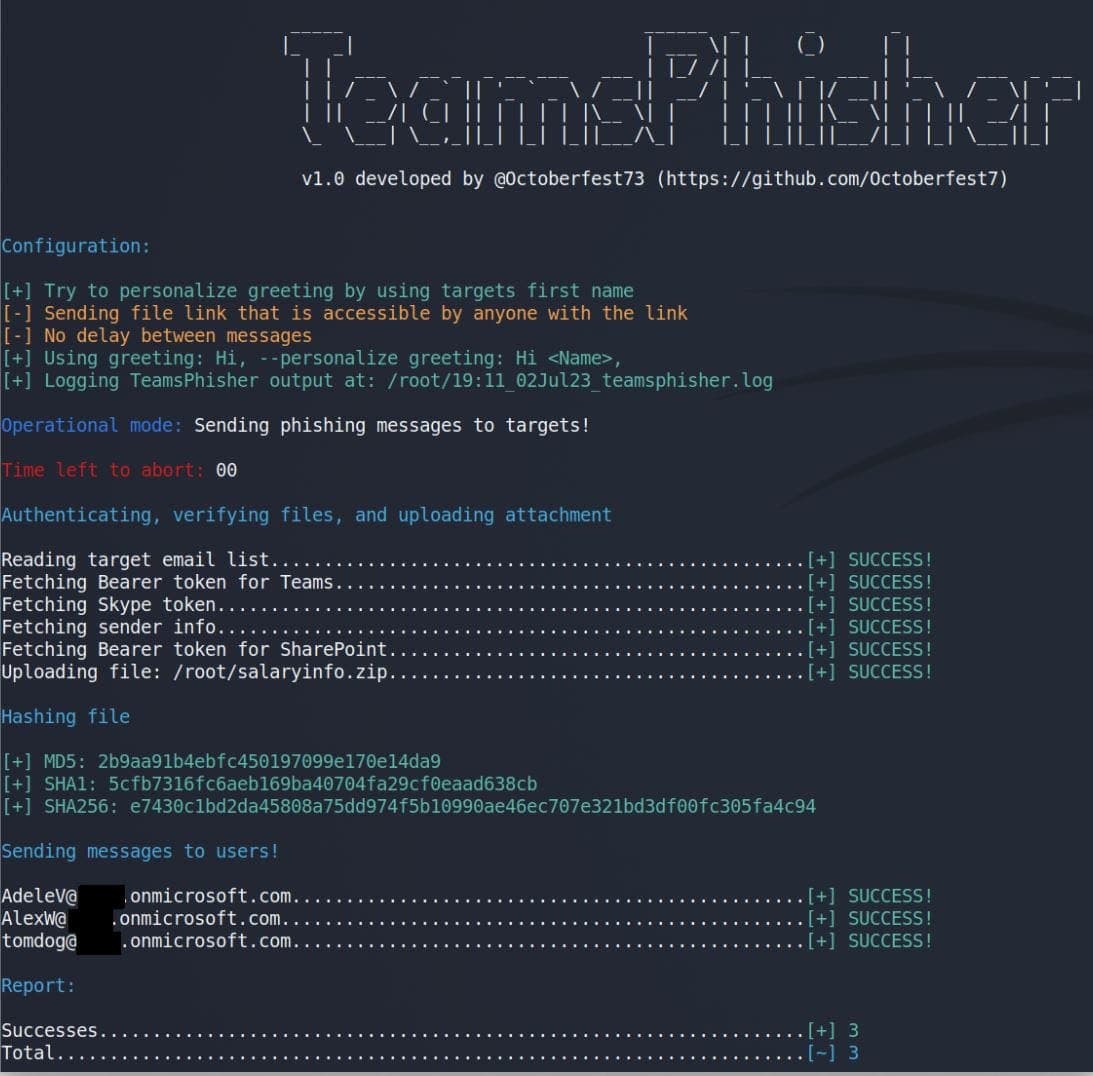

Έξοδος TeamsPhisher

(github.com/Octoberfest7)

Το TeamsPhisher απαιτεί από τους χρήστες να διαθέτουν λογαριασμό Microsoft Business (υποστηρίζεται το MFA) με έγκυρη άδεια χρήσης Teams και Sharepoint, κάτι που είναι κοινό για πολλές μεγάλες εταιρείες.

Το εργαλείο προσφέρει επίσης μια “λειτουργία προεπισκόπησης” για να βοηθήσει τους χρήστες να επαληθεύσουν τις καθορισμένες λίστες στόχων και να ελέγξουν την εμφάνιση των μηνυμάτων από την οπτική γωνία του παραλήπτη.

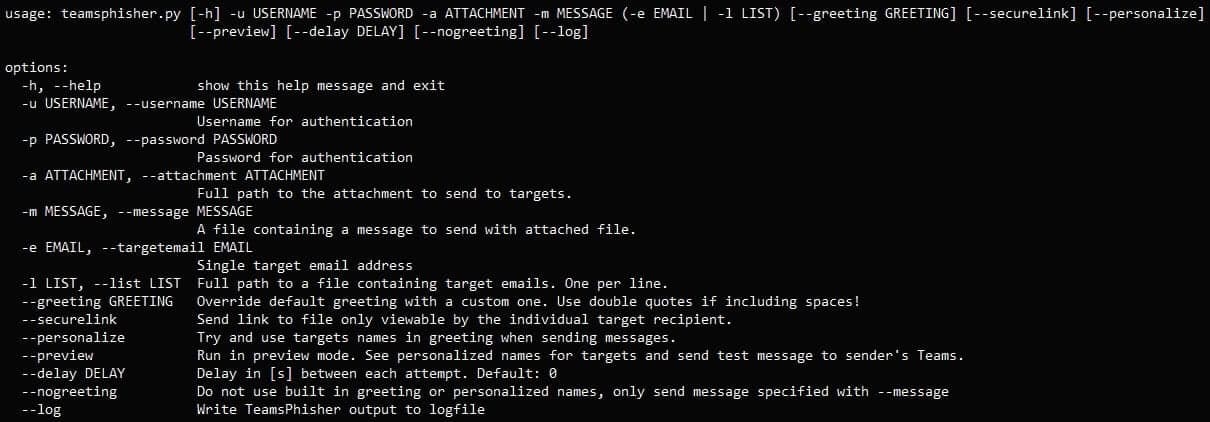

Άλλα χαρακτηριστικά και προαιρετικά ορίσματα στο TeamsPhisher θα μπορούσαν να βελτιώσουν την επίθεση. Αυτά περιλαμβάνουν την αποστολή ασφαλών συνδέσμων αρχείων που μπορούν να προβληθούν μόνο από τον προβλεπόμενο παραλήπτη, τον καθορισμό μιας καθυστέρησης μεταξύ των μεταδόσεων μηνυμάτων για την παράκαμψη του περιορισμού του ρυθμού και την εγγραφή εξόδων σε ένα αρχείο καταγραφής.

Όλες οι επιλογές και τα επιχειρήματα που υποστηρίζονται από το εργαλείο

(github.com/Octoberfest7)

Άλυτο πρόβλημα

Το ζήτημα που εκμεταλλεύεται το TeamsPhisher εξακολουθεί να είναι παρόν και η Microsoft είπε στους ερευνητές της Jumpsec ότι δεν πληρούσε την γραμμή για άμεση εξυπηρέτηση.

Η BleepingComputer επικοινώνησε επίσης με την εταιρεία τον περασμένο μήνα για ένα σχόλιο σχετικά με τα σχέδια επίλυσης του προβλήματος, αλλά δεν έλαβε απάντηση. Επαναλάβαμε το αίτημά μας για σχόλιο από τη Microsoft, αλλά δεν λάβαμε απάντηση κατά τη στιγμή της δημοσίευσης.

Παρόλο που το TeamPhisher δημιουργήθηκε για εξουσιοδοτημένες λειτουργίες κόκκινης ομάδας, οι φορείς απειλών μπορούν επίσης να το αξιοποιήσουν για να παραδώσουν κακόβουλο λογισμικό σε οργανισμούς-στόχους χωρίς να ενεργοποιούν συναγερμούς.

Έως ότου η Microsoft αποφασίσει να λάβει μέτρα σχετικά με αυτό, συνιστάται στους οργανισμούς να απενεργοποιήσουν την επικοινωνία με εξωτερικούς ενοικιαστές, εάν δεν χρειάζεται. Μπορούν επίσης να δημιουργήσουν μια λίστα επιτρεπόμενων με αξιόπιστους τομείς, που θα περιόριζε τον κίνδυνο εκμετάλλευσης.