Το κρίσιμο σφάλμα TootRoot επιτρέπει στους εισβολείς να παραβιάζουν τους διακομιστές Mastodon

Η Mastodon, η δωρεάν και ανοιχτού κώδικα αποκεντρωμένη πλατφόρμα κοινωνικής δικτύωσης, έχει επιδιορθώσει τέσσερα τρωτά σημεία, ένα από αυτά κρίσιμο που επιτρέπει στους χάκερ να δημιουργούν αυθαίρετα αρχεία στον διακομιστή χρησιμοποιώντας ειδικά δημιουργημένα αρχεία πολυμέσων.

Mastodon έχει περίπου

8,8 εκατομμύρια χρήστες

κατανεμημένο σε 13.000 ξεχωριστούς διακομιστές (στιγμιότυπα) που φιλοξενούνται από εθελοντές για την υποστήριξη διαφορετικών αλλά διασυνδεδεμένων (ομοσπονδιακών) κοινοτήτων.

Ολα τα

επιδιορθώθηκαν τέσσερα προβλήματα

ανακαλύφθηκαν από ανεξάρτητους ελεγκτές στην Cure53, μια εταιρεία που παρέχει δοκιμές διείσδυσης για διαδικτυακές υπηρεσίες. Οι ελεγκτές επιθεώρησαν τον κωδικό της Mastodon κατόπιν αιτήματος της Mozilla.

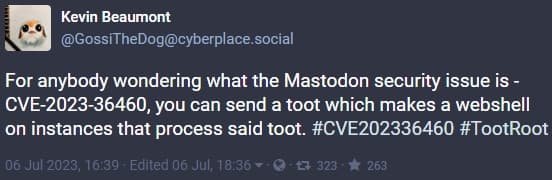

Το πιο σοβαρό από τα τρωτά σημεία παρακολουθείται ως

CVE-

2023

-36460

και έχει ονομαστεί TootRoot. Δίνει στους επιτιθέμενους έναν ιδιαίτερα εύκολο τρόπο να παραβιάσουν τους διακομιστές-στόχους.

Το CVE-2023-36460 είναι ένα πρόβλημα στον κώδικα επεξεργασίας μέσων της Mastodon που επιτρέπει τη χρήση αρχείων πολυμέσων σε toot (το ισοδύναμο των tweets) για την πρόκληση μιας σειράς προβλημάτων, από την άρνηση υπηρεσίας (DoS) έως την αυθαίρετη απομακρυσμένη εκτέλεση κώδικα.

Αν και

Δελτίο ασφαλείας του Mastodon

είναι λακωνικός, ερευνητής ασφάλειας

Κέβιν Μπομοντ

τόνισε τους κινδύνους που σχετίζονται με το TootRoot, λέγοντας ότι ένα toot μπορεί να χρησιμοποιηθεί για την εγκατάσταση backdoors στους διακομιστές που παρέχουν περιεχόμενο στους χρήστες του Mastodon.

Ένας τέτοιος συμβιβασμός θα έδινε στους εισβολείς απεριόριστο έλεγχο του διακομιστή και των δεδομένων που φιλοξενεί και διαχειρίζεται, και θα επεκτείνει τις ευαίσθητες πληροφορίες των χρηστών.

Το δεύτερο ελάττωμα κρίσιμης σοβαρότητας είναι

CVE-2023-36459

μια δέσμη ενεργειών μεταξύ τοποθεσιών (XSS) σε κάρτες προεπισκόπησης oEmbed που χρησιμοποιούνται στο Mastodon που επιτρέπει την παράκαμψη της εξυγίανσης HTML στο πρόγραμμα περιήγησης-στόχου.

Οι επιθέσεις που αξιοποιούν αυτό το ελάττωμα θα μπορούσαν να χρησιμοποιηθούν για κλοπή λογαριασμού, πλαστοπροσωπία χρήστη ή πρόσβαση σε ευαίσθητα δεδομένα.

Τα άλλα δύο τρωτά σημεία που αντιμετώπισε η Mastodon είναι

CVE-2023-36461

ένα ελάττωμα DoS υψηλής σοβαρότητας λόγω αργών αποκρίσεων HTTP και

CVE-2023-36462

αξιολογήθηκε επίσης με υψηλή σοβαρότητα που επιτρέπει σε έναν εισβολέα να διαμορφώσει έναν σύνδεσμο επαληθευμένου προφίλ με παραπλανητικό τρόπο που μπορεί να χρησιμοποιηθεί για ηλεκτρονικό ψάρεμα.

Τα τέσσερα τρωτά σημεία επηρεάζουν όλες τις εκδόσεις του Mastodon από την 3.5.0 και μετά και επιδιορθώθηκαν στις εκδόσεις 3.5.9, 4.0.5 και 4.1.3.

Οι ενημερώσεις κώδικα είναι ενημερώσεις ασφαλείας διακομιστή και πρέπει να εφαρμοστούν από τους διαχειριστές για την εξάλειψη του κινδύνου για τις κοινότητές τους.