Ο μεγαλύτερος ιστότοπος του διυλιστηρίου πετρελαίου του Ισραήλ εκτός σύνδεσης εν μέσω αξιώσεων κυβερνοεπίθεσης

Ο ιστότοπος του μεγαλύτερου φορέα εκμετάλλευσης διυλιστηρίων πετρελαίου του Ισραήλ, ο Όμιλος BAZAN δεν είναι προσβάσιμος από τα περισσότερα μέρη του κόσμου, καθώς παράγοντες απειλών ισχυρίζονται ότι έχουν παραβιάσει τα συστήματα του Ομίλου στον κυβερνοχώρο.

Ο Όμιλος BAZAN με έδρα τη Χάιφα Μπέι, πρώην Oil Refineries Ltd., παράγει πάνω από 13,5 δισεκατομμύρια δολάρια σε ετήσια έσοδα και απασχολεί περισσότερα από 1.800 άτομα.

Η εταιρεία υπερηφανεύεται ότι έχει συνολική ικανότητα διύλισης πετρελαίου περίπου 9,8 εκατομμυρίων τόνων αργού πετρελαίου ετησίως.

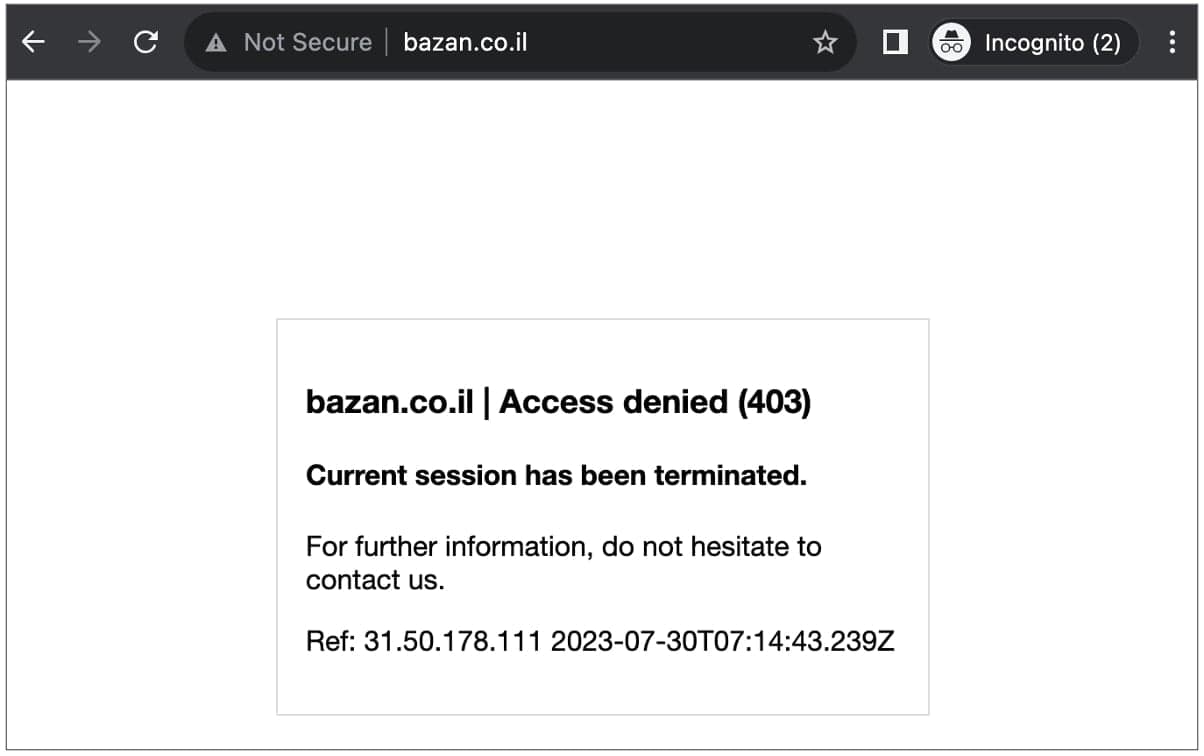

Η ιστοσελίδα BAZAN αποκόπηκε από το διαδίκτυο

Το Σαββατοκύριακο, η εισερχόμενη επισκεψιμότητα στις ιστοσελίδες του Ομίλου BAZAN,

bazan.co.il

και

eng.bazan.co.il

είτε λήγει,

με σφάλματα HTTP 502

ή να απορριφθεί από τους διακομιστές της εταιρείας.

BleepingComputer

επιβεβαιωμένος

ότι η ιστοσελίδα του διυλιστηρίου έχει καταστεί απρόσιτη για τους περισσότερους επισκέπτες από όλο τον κόσμο.

Στις δοκιμές μας, ο ιστότοπος ήταν, ωστόσο, προσβάσιμος από το Ισραήλ, πιθανώς μετά την επιβολή του α

γεωμπλοκ

από το BAZAN σε μια προσπάθεια να αποτρέψει μια συνεχιζόμενη κυβερνοεπίθεση.

Ο ιστότοπος του Ομίλου Bazan εμφανίζει ένα μήνυμα σφάλματος “Απαγορεύεται η πρόσβαση”.

(BleepingComputer)

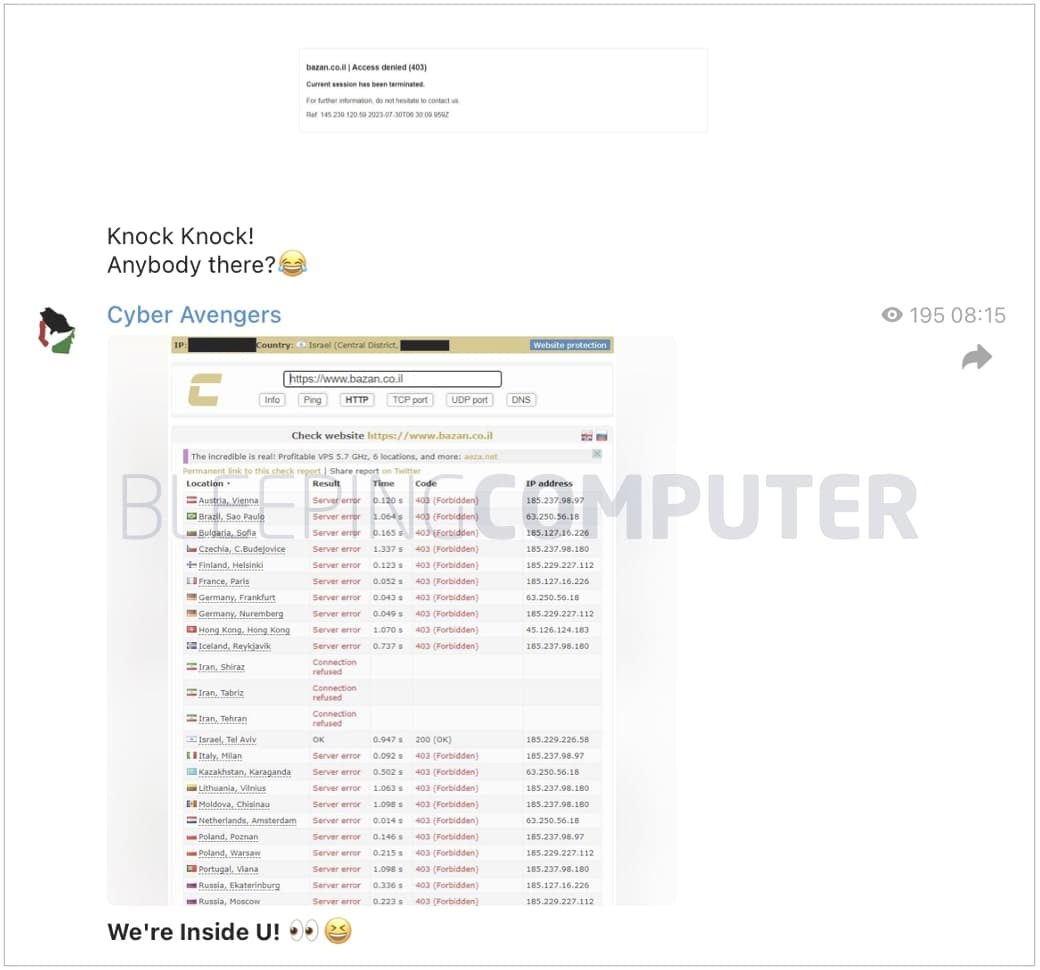

Η Cyber

Avengers

αναλαμβάνει την ευθύνη

Σε ένα κανάλι

Telegram

, η ιρανική ομάδα χακτιβιστών, «Cyber Avengers» γνωστός και ως «CyberAv3ngers», ανέλαβε την ευθύνη για την παραβίαση του δικτύου του BAZAN.

Το βράδυ του Σαββάτου, η ομάδα διέρρευσε επιπλέον αυτό που φαίνεται να είναι στιγμιότυπα οθόνης του BAZAN

Συστήματα SCADA

οι οποίες είναι εφαρμογές λογισμικού που χρησιμοποιούνται για την παρακολούθηση και τη λειτουργία συστημάτων βιομηχανικού ελέγχου.

Αυτά περιλαμβάνουν διαγράμματα της “Μονάδας Ανάκτησης Αερίου Φλόγας”, του συστήματος “Αναγέννησης Αμίνης”, ενός πετροχημικού “Τμήματος Splitter” και

PLC

κώδικα, όπως φαίνεται από το BleepingComputer.

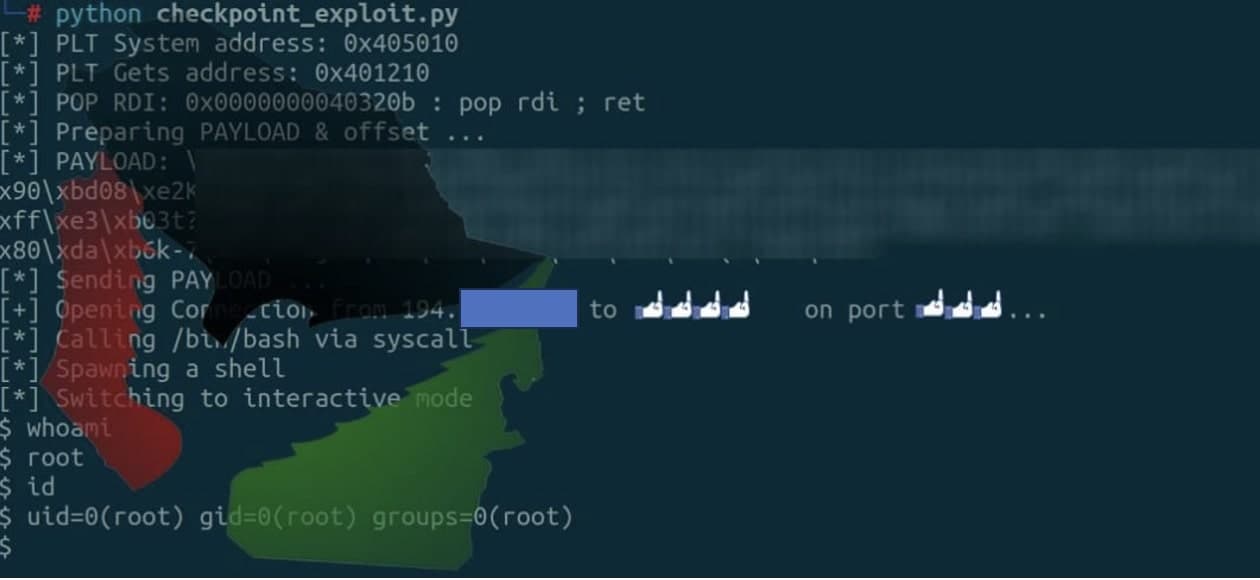

Η ομάδα hacktivist δηλώνει ότι παραβίασε τον κολοσσό των πετροχημικών μέσω μιας εκμετάλλευσης που στοχεύει ένα τείχος προστασίας

Check Point

στην εταιρεία.

Υποτιθέμενη εκμετάλλευση του τείχους προστασίας Check Point που χρησιμοποιείται από παράγοντες απειλών

Η διεύθυνση IP (194.xxx.xxx.xxx) που υποτίθεται ότι ανήκει στη συσκευή τείχους προστασίας έχει εκχωρηθεί όντως σε

Διυλιστήρια Πετρελαίου Ε.Π.Ε

., το BleepingComputer μπορεί να επιβεβαιώσει μέσω δημόσιων αρχείων. Τη στιγμή της σύνταξης, η διεύθυνση IP επιστρέφει ένα μήνυμα σφάλματος “Απαγορευμένο”, όταν έχει πρόσβαση στη δοκιμή μας.

«Από το 2020 σε έχουμε ανατινάξει πολύ, αλλά τα χειρότερα δεν έχουν έρθει ακόμα», αναφέρει το μήνυμα στο Telegram που δημοσίευσε ο ηθοποιός των απειλών.

“Οι πρόσφατες συμπεριφορές και ενέργειές σας μας παρακίνησαν να εμφανίσουμε ένα μικρό μέρος των βολών!”

Οι CyberAvengers χλευάζουν τον BAZAN στο Telegram

(BleepingComputer)

Τα μέλη του CyberAvengers μοιράστηκαν επίσης μια εικόνα ενός εσωτερικού περιπτέρου που ισχυρίζονται ότι έχουν βανδαλίσει με τα μηνύματά τους:

Ένα μήνυμα εμφανίζεται στις οθόνες

(CyberAvengers)

Τέλος, οι CyberAvengers υπερηφανεύονται ότι είναι υπεύθυνοι για το

2021 πυρκαγιές στα πετροχημικά εργοστάσια του κόλπου της Χάιφα

που προκαλείται από δυσλειτουργία αγωγού.

Το 2020, η ίδια ομάδα παραγόντων απειλών επίσης

ανέλαβε επιθέσεις σε 28 σιδηροδρομικούς σταθμούς του Ισραήλ

στοχεύοντας περισσότερους από 150 βιομηχανικούς διακομιστές.

Το BleepingComputer δεν μπόρεσε να επαληθεύσει ανεξάρτητα την αληθοφάνεια αυτών των ισχυρισμών που έγιναν από τον παράγοντα της απειλής.

Έχουμε προσεγγίσει τόσο τον όμιλο Bazan όσο και τα ενδιαφερόμενα μέρη του, την

Israel

Corp. και την Israel Petrochemical Enterprises Ltd. ζητώντας περισσότερες πληροφορίες σχετικά με την εξέλιξη πριν από τη δημοσίευση (η Κυριακή είναι εργάσιμη ημέρα στο Ισραήλ) και αναμένουμε απάντηση.