Ρώσοι χάκερ στοχεύουν κυβερνητικές οργανώσεις σε επιθέσεις phishing του Microsoft Teams

Η

Microsoft

λέει ότι μια ομάδα

hacking

που παρακολουθείται ως APT29 και συνδέεται με την Υπηρεσία Εξωτερικών Πληροφοριών της Ρωσίας (SVR) στόχευσε δεκάδες οργανισμούς σε όλο τον κόσμο, συμπεριλαμβανομένων κρατικών υπηρεσιών, σε επιθέσεις

phishing

της Microsoft Teams.

«Η τρέχουσα έρευνά μας δείχνει ότι αυτή η καμπάνια έχει επηρεάσει λιγότερους από 40 μοναδικούς παγκόσμιους οργανισμούς», αποκάλυψε σήμερα η Microsoft.

“Οι οργανισμοί που στοχεύουν σε αυτή τη δραστηριότητα πιθανώς υποδεικνύουν συγκεκριμένους στόχους κατασκοπείας από τη Midnight

Blizzard

που απευθύνονται σε κυβερνητικούς, μη κυβερνητικούς οργανισμούς (ΜΚΟ), υπηρεσίες πληροφορικής, τεχνολογία, διακριτή κατασκευή και τομείς μέσων ενημέρωσης.”

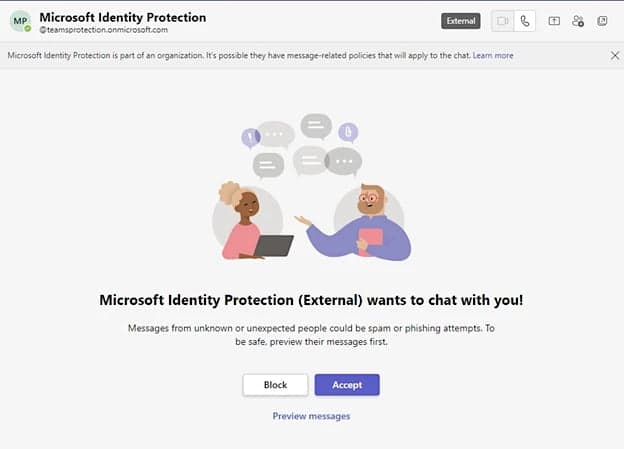

Οι φορείς απειλών χρησιμοποίησαν τους ενοικιαστές του Microsoft 365 σε κίνδυνο για να δημιουργήσουν νέους τομείς με θέμα την τεχνική υποστήριξη και να στείλουν θέλγητρα τεχνικής υποστήριξης, προσπαθώντας να ξεγελάσουν τους χρήστες των στοχευμένων οργανισμών χρησιμοποιώντας τακτικές κοινωνικής μηχανικής.

Στόχος τους ήταν να χειραγωγήσουν τους χρήστες ώστε να χορηγούν έγκριση για εντολές ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA), στοχεύοντας τελικά να κλέψουν τα διαπιστευτήριά τους.

Οι εισβολείς δημιούργησαν νέους τομείς χρησιμοποιώντας παραβιασμένους μισθωτές του Microsoft 365 με θέμα τεχνικής υποστήριξης. Αυτοί οι νέοι τομείς ήταν μέρος του “

onmicrosoft.com

‘ domain, ένας νόμιμος τομέας της Microsoft που χρησιμοποιείται αυτόματα από το Microsoft 365 για εφεδρικούς σκοπούς σε περίπτωση που δεν δημιουργηθεί ένας προσαρμοσμένος τομέας.

Στη συνέχεια χρησιμοποίησαν αυτούς τους τομείς για να στείλουν δέλεαρ τεχνικής υποστήριξης για να παραπλανήσουν τους χρήστες από στοχευμένους οργανισμούς ώστε να εγκρίνουν μηνύματα ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA).

Μήνυμα ηλεκτρονικού ψαρέματος APT29 Teams (Microsoft)

Καθώς τα μηνύματα ήρθαν από τους νόμιμους

onmicrosoft.com

τομέα, ενδέχεται να έχουν κάνει τα ψεύτικα μηνύματα υποστήριξης της Microsoft να φαίνονται αξιόπιστα.

Σύμφωνα με

Συμβουλή του Ρέντμοντ

ο απώτερος στόχος των παραγόντων απειλής ήταν να κλέψουν τα διαπιστευτήρια των στοχευμένων χρηστών.

“Σε ορισμένες περιπτώσεις, ο ηθοποιός επιχειρεί να προσθέσει μια συσκευή στον οργανισμό ως διαχειριζόμενη συσκευή μέσω του Microsoft Entra ID (πρώην Azure Active Directory), πιθανώς μια προσπάθεια παράκαμψης πολιτικών πρόσβασης υπό όρους που έχουν ρυθμιστεί να περιορίζουν την πρόσβαση σε συγκεκριμένους πόρους μόνο σε διαχειριζόμενες συσκευές. ” πρόσθεσε η Microsoft.

Η εταιρεία αναφέρει ότι απέκλεισε επιτυχώς τη ρωσική ομάδα απειλών από το να χρησιμοποιήσει τους τομείς σε άλλες επιθέσεις και τώρα εργάζεται ενεργά για να αντιμετωπίσει και να μετριάσει τον αντίκτυπο της καμπάνιας.

Δεν δημιουργούνται όλα τα σφάλματα ίσα

Τον περασμένο μήνα, η Microsoft αρνήθηκε να αντιμετωπίσει ένα ζήτημα ασφαλείας στο Microsoft Teams (που ανακαλύφθηκε από ερευνητές ασφαλείας της Jumpsec) που μπορεί να επιτρέψει σε οποιονδήποτε να παρακάμψει τους περιορισμούς για εισερχόμενα αρχεία από εξωτερικούς ενοικιαστές χρησιμοποιώντας ένα εργαλείο Python που ονομάζεται TeamsPhisher, που αναπτύχθηκε από τον Alex Reid, μέλος της ομάδας Red του Ναυτικού των ΗΠΑ .

Όταν η JumpSec ανέφερε το σφάλμα τον Ιούνιο, η Microsoft είπε ότι το ελάττωμα “δεν πληροί την γραμμή για άμεση εξυπηρέτηση”.

Η BleepingComputer επικοινώνησε επίσης με τη Microsoft για να ρωτήσει εάν υπάρχουν σχέδια για την επίλυση αυτού του προβλήματος και τους είπαν ότι οι πελάτες θα πρέπει να δώσουν προσοχή σε ύποπτα μηνύματα.

“Γνωρίζουμε αυτήν την αναφορά και έχουμε αποφασίσει ότι βασίζεται στην κοινωνική μηχανική για να είναι επιτυχημένη”, δήλωσε εκπρόσωπος της Microsoft στο BleepingComputer.

“Προτρέπουμε τους πελάτες να εξασκούν καλές συνήθειες υπολογιστών στο διαδίκτυο, συμπεριλαμβανομένης της προσοχής όταν κάνουν κλικ σε συνδέσμους σε ιστοσελίδες, ανοίγουν άγνωστα αρχεία ή αποδέχονται μεταφορές αρχείων.”

Δυστυχώς, η επίθεση κοινωνικής μηχανικής του APT29 επηρέασε επίσης τις κυβερνητικές υπηρεσίες, υπογραμμίζοντας τον σημαντικό αντίκτυπο που μπορεί να έχουν τέτοιες επιθέσεις, ακόμη και σε καλά προστατευμένες οντότητες.

Χάκερ ξένων μυστικών υπηρεσιών της Ρωσίας

Το APT29, το τμήμα χάκερ της Ρωσικής Υπηρεσίας Εξωτερικών Πληροφοριών (SVR), ενορχήστρωσε την επίθεση στην αλυσίδα εφοδιασμού της SolarWinds που οδήγησε στην παραβίαση αρκετών ομοσπονδιακών υπηρεσιών των ΗΠΑ πριν από τρία χρόνια.

Από εκείνο το περιστατικό, αυτή η ομάδα hacking έχει διεισδύσει επίσης σε δίκτυα άλλων οργανισμών χρησιμοποιώντας κρυφό κακόβουλο λογισμικό, συμπεριλαμβανομένου του TrailBlazer και μιας παραλλαγής του backdoor του GoldMax Linux, που τους επέτρεψε να παραμένουν απαρατήρητοι για χρόνια.

Πιο πρόσφατα, η Microsoft αποκάλυψε ότι η ομάδα hacking χρησιμοποιεί νέο κακόβουλο λογισμικό ικανό να καταλάβει τον έλεγχο των υπηρεσιών Active Directory Federation Services (ADFS) για να συνδεθεί ως οποιοσδήποτε χρήστης στα συστήματα

Windows

.

Επιπλέον, έχουν στοχεύσει λογαριασμούς Microsoft 365 που ανήκουν σε οντότητες σε χώρες του ΝΑΤΟ ως μέρος των προσπαθειών τους να αποκτήσουν πρόσβαση σε πληροφορίες που σχετίζονται με την εξωτερική πολιτική.

Επιπλέον, ήταν πίσω από μια σειρά εκστρατειών ηλεκτρονικού ψαρέματος, που στόχευαν ρητά κυβερνήσεις, πρεσβείες και υψηλόβαθμους αξιωματούχους σε όλη την Ευρώπη.