Η Microsoft εκδίδει προαιρετική επιδιόρθωση για το Secure Boot zero-day που χρησιμοποιείται από κακόβουλο λογισμικό

Related Posts

Η Microsoft κυκλοφόρησε ενημερώσεις ασφαλείας για την αντιμετώπιση μιας ευπάθειας Secure Boot zero-day που εκμεταλλεύεται το κακόβουλο λογισμικό BlackLotus UEFI για να μολύνει πλήρως επιδιορθωμένα συστήματα Windows.

Το Secure Boot είναι μια δυνατότητα ασφαλείας που αποκλείει τους φορτωτές εκκίνησης που δεν είναι αξιόπιστοι από τον OEM σε υπολογιστές με υλικολογισμικό Unified Extensible Firmware Interface (UEFI) και τσιπ Trusted Platform Module (TPM) για να αποτρέψει τη φόρτωση των rootkits κατά τη διαδικασία εκκίνησης.

Σύμφωνα με α

Ανάρτηση ιστολογίου του Κέντρου απόκρισης ασφαλείας της Microsoft

το ελάττωμα ασφαλείας (παρακολουθείται ως

CVE-2023-24932

) χρησιμοποιήθηκε για την παράκαμψη ενημερώσεων κώδικα που κυκλοφόρησαν για το CVE-2022-21894, ένα άλλο σφάλμα Secure Boot που καταχράστηκε στις επιθέσεις BlackLotus πέρυσι.

“Για την προστασία από αυτήν την επίθεση, μια επιδιόρθωση για τον διαχειριστή εκκίνησης των Windows (CVE-2023-24932) περιλαμβάνεται στην έκδοση της ενημερωμένης έκδοσης ασφαλείας της 9ης Μαΐου 2023, αλλά είναι απενεργοποιημένη από προεπιλογή και δεν παρέχει προστασία”, ανέφερε η εταιρεία.

“Αυτή η ευπάθεια επιτρέπει σε έναν εισβολέα να εκτελεί αυτο-υπογεγραμμένο κώδικα σε επίπεδο Unified Extensible Firmware Interface (UEFI) ενώ είναι ενεργοποιημένη η Secure Boot.

“Αυτό χρησιμοποιείται από τους φορείς απειλών κυρίως ως μηχανισμός επιμονής και αποφυγής άμυνας. Η επιτυχής εκμετάλλευση βασίζεται στο ότι ο εισβολέας έχει φυσική πρόσβαση ή τοπικά δικαιώματα διαχειριστή στη στοχευμένη συσκευή.”

Όλα τα συστήματα Windows στα οποία είναι ενεργοποιημένες οι προστασίες Ασφαλούς εκκίνησης επηρεάζονται από αυτό το ελάττωμα, συμπεριλαμβανομένων των εσωτερικών εγκαταστάσεων, των εικονικών μηχανών και των συσκευών που βασίζονται σε σύννεφο.

Ωστόσο, οι ενημερώσεις κώδικα ασφαλείας CVE-2023-24932 που κυκλοφόρησαν σήμερα είναι διαθέσιμες μόνο για υποστηριζόμενες εκδόσεις των Windows 10, Windows 11 και Windows Server.

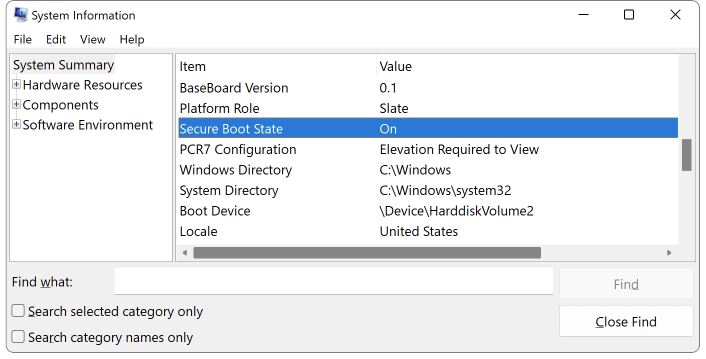

Για να προσδιορίσετε εάν οι προστασίες Ασφαλούς εκκίνησης είναι ενεργοποιημένες στο σύστημά σας, μπορείτε να εκτελέσετε το

msinfo32

εντολή από μια γραμμή εντολών των Windows για να ανοίξετε την εφαρμογή Πληροφορίες συστήματος.

Το Secure Boot ενεργοποιείται εάν δείτε ένα μήνυμα “Secure Boot State ON” στην αριστερή πλευρά του παραθύρου αφού επιλέξετε “System Summary”.

Κατάσταση ασφαλούς εκκίνησης (BleepingComputer)

Χειροκίνητα βήματα που απαιτούνται για τον μετριασμό του CVE-2023-24932

Ενώ οι ενημερώσεις ασφαλείας που κυκλοφόρησαν σήμερα από το Redmond περιέχουν μια επιδιόρθωση του διαχειριστή εκκίνησης των Windows, είναι απενεργοποιημένες από προεπιλογή και δεν θα καταργήσουν το διάνυσμα επίθεσης που χρησιμοποιείται στις επιθέσεις BlackLotus.

Για να υπερασπιστούν τις συσκευές τους με Windows, οι πελάτες πρέπει να υποβληθούν σε μια διαδικασία που απαιτεί πολλαπλά μη αυτόματα βήματα “για την ενημέρωση των μέσων εκκίνησης και την εφαρμογή ανακλήσεων πριν από την ενεργοποίηση αυτής της ενημέρωσης”.

Για να ενεργοποιήσετε μη αυτόματα τις προστασίες για το σφάλμα παράκαμψης Secure Boot CVE-2023-24932, πρέπει να ακολουθήσετε τα παρακάτω βήματα με αυτήν ακριβώς τη σειρά (διαφορετικά, το σύστημα δεν θα εκκινεί πλέον):

-

ΕΓΚΑΘΙΣΤΩ

τις ενημερώσεις της 9ης Μαΐου 2023 σε όλα τα επηρεαζόμενα συστήματα. -

ΕΚΣΥΓΧΡΟΝΙΖΩ

Τα εκκινήσιμα μέσα με ενημερώσεις των Windows που κυκλοφόρησαν στις 9 Μαΐου 2023 ή μετά. Εάν δεν δημιουργήσετε τα δικά σας μέσα, θα χρειαστεί να λάβετε τα ενημερωμένα επίσημα μέσα από τη Microsoft ή τον κατασκευαστή της συσκευής σας (OEM). -

ΙΣΧΥΟΥΝ

ανακλήσεις για προστασία από την ευπάθεια στο CVE-2023-24932.

Η Microsoft υιοθετεί επίσης μια σταδιακή προσέγγιση για την επιβολή των προστασιών που αντιμετωπίζουν αυτό το ελάττωμα ασφαλείας για να μειώσει τον αντίκτυπο στους πελάτες λόγω της ενεργοποίησης των προστασιών CVE-2023-24932.

Το χρονοδιάγραμμα διάθεσης περιλαμβάνει

τρεις φάσεις

:

- 9 Μαΐου 2023: Κυκλοφορεί η αρχική επιδιόρθωση για το CVE-2023-24932. Σε αυτήν την έκδοση, αυτή η ενημέρωση κώδικα απαιτεί την ενημέρωση ασφαλείας των Windows στις 9 Μαΐου 2023 και πρόσθετη ενέργεια πελάτη για την πλήρη εφαρμογή των προστασιών.

- 11 Ιουλίου 2023: Μια δεύτερη έκδοση θα παρέχει πρόσθετες επιλογές ενημέρωσης για να απλοποιήσει την ανάπτυξη των προστασιών.

- Πρώτο τρίμηνο 2024: Αυτή η τελική έκδοση θα επιτρέψει την επιδιόρθωση για το CVE-2023-24932 από προεπιλογή και θα επιβάλει ανακλήσεις του bootmanager σε όλες τις συσκευές Windows.

Η Microsoft προειδοποίησε επίσης τους πελάτες ότι δεν υπάρχει τρόπος επαναφοράς των αλλαγών μόλις αναπτυχθούν πλήρως οι μετριασμούς CVE-2023-24932.

“Μόλις ενεργοποιηθεί ο μετριασμός για αυτό το ζήτημα σε μια συσκευή, που σημαίνει ότι έχουν εφαρμοστεί οι ανακλήσεις, δεν μπορεί να γίνει επαναφορά εάν συνεχίσετε να χρησιμοποιείτε την Ασφαλή εκκίνηση σε αυτήν τη συσκευή”, δήλωσε η Microsoft.

“Ακόμη και η επαναδιαμόρφωση του δίσκου δεν θα αφαιρέσει τις ανακλήσεις εάν έχουν ήδη εφαρμοστεί.”

Ενημέρωση: Αναθεωρήθηκε ο τίτλος για να εξηγήσει ότι πρόκειται για μια προαιρετική επιδιόρθωση.