Κορυφαίες 5 τεχνικές διάρρηξης κωδικού πρόσβασης που χρησιμοποιούνται από χάκερ

Related Posts

Μία από τις μεγαλύτερες απειλές για την ασφάλεια είναι η διάρρηξη κωδικού πρόσβασης. Είστε διαχειριστής συστήματος πληροφορικής ανησυχείτε για την ασφάλεια των δεδομένων του οργανισμού σας;

Σε αυτό το άρθρο, θα παρέχουμε μια επισκόπηση της διάρρηξης κωδικού πρόσβασης, θα συζητήσουμε τη σημασία των ισχυρών κωδικών πρόσβασης και θα αναφέρουμε λεπτομερώς τις 5 κορυφαίες τεχνικές διάρρηξης κωδικών πρόσβασης που χρησιμοποιούν οι χάκερ.

Θα παρέχουμε επίσης παραδείγματα από τον πραγματικό κόσμο επιθέσεων διάσπασης κωδικού πρόσβασης και τον αντίκτυπό τους και προτάσεις για τη βελτίωση της ασφάλειας κωδικών πρόσβασης.

Είτε είστε έμπειρος επαγγελματίας πληροφορικής είτε μόλις ξεκινάτε, πρέπει να κατανοήσετε αυτές τις τεχνικές διάρρηξης κωδικού πρόσβασης για να συμβάλετε στην καλύτερη προστασία των δεδομένων του οργανισμού σας.

Τι συνεπάγεται το σπάσιμο ενός κωδικού πρόσβασης

Πολλοί χρήστες μπορεί να έχουν δει το σπάσιμο κωδικού πρόσβασης να παρουσιάζεται στις ταινίες ως ένα γρήγορο και εντυπωσιακό κατόρθωμα. Αλλά, είναι πολύ λιγότερο φανταχτερό και δυνητικά

πολύ πιο χρονοβόρα

, σύμφωνα με αυτήν την έκθεση Hive 2022. Η διάρρηξη κωδικού πρόσβασης συνήθως περιλαμβάνει την ωμή επιβολή ενός κωδικού πρόσβασης χρησιμοποιώντας διάφορες μεθόδους.

Για να κατανοήσετε το σπάσιμο κωδικού πρόσβασης, πρέπει πρώτα να κατανοήσετε πώς αποθηκεύονται οι κωδικοί πρόσβασης. Υπάρχουν δύο βασικοί τρόποι αποθήκευσης κωδικών πρόσβασης: κρυπτογράφηση και κατακερματισμός.

Η κρυπτογράφηση μετατρέπει το απλό κείμενο σε αναστρέψιμο κρυπτογραφημένο κείμενο, το οποίο επιτρέπει στους διαχειριστές κωδικών πρόσβασης να αποθηκεύουν και να εμφανίζουν τον αρχικό κωδικό πρόσβασης απλού κειμένου.

Από την άλλη πλευρά, ο κατακερματισμός είναι η τυπική μέθοδος που χρησιμοποιείται για την αποθήκευση κωδικών πρόσβασης για διαδικτυακές υπηρεσίες.

Δεδομένου ότι οι φορείς εκμετάλλευσης υπηρεσιών δεν χρειάζεται να αντιστρέψουν τους κωδικούς πρόσβασης, μόνο για να επαληθεύσουν ότι είναι σωστοί, οι κωδικοί πρόσβασης κατακερματίζονται. Οι αλγόριθμοι κατακερματισμού μετατρέπουν τις τιμές απλού κειμένου σε κρυπτογραφημένο κείμενο σε μια μονόδρομη διαδικασία.

Πριν επιχειρήσει να σπάσει έναν κωδικό πρόσβασης, ένας εισβολέας πρέπει να ανακτήσει την τιμή κρυπτογραφημένου κειμένου, συχνά μέσω επιθέσεων man-in-the-middle, χακαρισμένων βάσεων δεδομένων διαπιστευτηρίων ή προσπαθειών phishing.

Τελικά, ο εισβολέας μπορεί να ξεκινήσει την εργασία του μόλις ληφθεί η τιμή κρυπτογραφημένου κειμένου, συνήθως ως τιμή κατακερματισμού.

Password Cracking Τεχνικές & Εργαλεία του Εμπορίου

Μόλις ένας εισβολέας αποκτήσει το hash, το επόμενο βήμα είναι να σπάσει τον κωδικό πρόσβασης. Οι περισσότερες τεχνικές διάρρηξης κωδικού πρόσβασης περιλαμβάνουν ωμή επιβολή του κωδικού πρόσβασης, αλλά υπάρχουν τρόποι να γίνει αυτή η διαδικασία πιο αποτελεσματική και απλή.

Brute Forcing

Μερικές φορές, ο μόνος τρόπος για να βρείτε έναν κωδικό πρόσβασης είναι να επιχειρήσετε κάθε δυνατό συνδυασμό γραμμάτων, αριθμών και συμβόλων. Εάν ο κωδικός πρόσβασης είναι τυχαίος, πολλές άλλες τεχνικές που διευκολύνουν την εργασία ενδέχεται να μην λειτουργούν.

Αυτή η προσέγγιση είναι η λιγότερο αποτελεσματική, αλλά μπορεί να είναι η μόνη επιλογή όταν όλα τα άλλα αποτύχουν.

Ένας εισβολέας μπορεί να χρησιμοποιήσει έναν υπολογιστή ή ένα σύμπλεγμα υπολογιστών για να επιχειρήσει κάθε πιθανή παραλλαγή. Όσο μεγαλύτερος είναι ο κωδικός πρόσβασης, τόσο πιο δύσκολη και χρονοβόρα γίνεται η διαδικασία διάρρηξης.

Ως παράδειγμα καιρών, εδώ είναι μερικά πρόσφατα ευρήματα από το

Έκθεση Hive 2023

σχετικά με το πόσο χρόνο χρειάζονται για να σπάσουν οι κωδικοί πρόσβασης με πεζά και κεφαλαία γράμματα στίχους πιο σύνθετων κωδικών πρόσβασης (δηλαδή αριθμοί, κεφαλαία και πεζά γράμματα και σύμβολα σε έναν κατακερματισμό MD5).

|

|

|

|

|

8 χαρακτήρες |

22 λεπτά |

8 ώρες |

|

9 χαρακτήρες |

19 ώρες |

3 εβδομάδες |

|

10 χαρακτήρες |

1 μήνα |

5 χρόνια |

|

11 χαρακτήρες |

5 χρόνια |

500 χρόνια |

|

12 χαρακτήρες |

300 χρόνια |

34 χιλιάδες χρόνια |

Τραπέζι ουράνιο τόξο

Δεδομένου ότι οι αλγόριθμοι κατακερματισμού είναι δημοσίως γνωστοί, είναι δυνατό να δημιουργηθούν τεράστιες λίστες προ-υπολογισμένων κατακερματισμών κωδικών πρόσβασης με τους οποίους μπορεί να συγκριθεί ένας κλεμμένος κατακερματισμός. Αντί να δημιουργείτε έναν νέο κατακερματισμό για κάθε παραλλαγή, αναζητήστε τον κλεμμένο κατακερματισμό σε έναν πίνακα για να δείτε αν ταιριάζει.

Υπάρχουν πολλές διαφορετικές μέθοδοι κατακερματισμού και σχεδόν άπειρες παραλλαγές κωδικών πρόσβασης, οι οποίες μπορούν γρήγορα να κάνουν τη διαχείριση και την αποθήκευση πινάκων όπως αυτός πολύ δύσκολη. Υπάρχει μια άλλη τεχνική γνωστή ως αλάτισμα κωδικού πρόσβασης που μπορεί επίσης να ρίξει ένα κλειδί σε αυτήν την τεχνική. Εάν ο διακομιστής προσθέσει τυχαίες τιμές στο μπροστινό μέρος και στο τέλος ενός κατακερματισμού (τιμές γνωστές μόνο στον διακομιστή), τότε οι κατακερματισμοί που προκύπτουν δεν θα ταιριάζουν πλέον με τις γνωστές τιμές.

Λεξικό Επίθεση

Για να διευκολύνουν την ωμή επιβολή ενός κωδικού πρόσβασης, οι εισβολείς μπορούν να χρησιμοποιήσουν λεξικά κοινών λέξεων και φράσεων και ονόματα εταιρειών, αθλητικές ομάδες κ.λπ. Αυτό περιορίζει τη λίστα των πιθανών επιλογών κωδικού πρόσβασης.

Στο παρελθόν, συνιστώνταν στους χρήστες να αλλάζουν συχνά τον κωδικό πρόσβασής τους (π.χ. κάθε 90 ημέρες) και να χρησιμοποιούν σύνθετους κωδικούς πρόσβασης.

Ωστόσο, αυτό οδήγησε τους χρήστες να επιλέξουν κωδικούς πρόσβασης όπως

!yoda2023#

, το οποίο κάνει τη δουλειά ενός cracker κωδικού πρόσβασης πιο εύκολη. Μόλις μαντέψετε τη βασική λέξη, yoda, μέσω μιας επίθεσης λεξικού, η δοκιμή μερικών διαφορετικών συμβόλων και αριθμών μπορεί να σπάσει γρήγορα τον κωδικό πρόσβασης.

Στην παρακάτω εικόνα μπορείτε να δείτε τους 5 κορυφαίους βασικούς όρους με θέμα τον Πόλεμο των Άστρων που χρησιμοποιούνται σε παραβιασμένους κωδικούς πρόσβασης.

Κορυφαίοι 5 κωδικοί πρόσβασης με θέμα τον Πόλεμο των Άστρων

Πηγή:

Προδιαγραφές

Μια πιο προηγμένη μορφή επίθεσης λεξικού είναι η επίθεση αλυσίδας Markov. Αυτό περιλαμβάνει μια στατιστική ανάλυση μιας λίστας λέξεων που είναι αποθηκευμένες σε έναν πίνακα και χρησιμοποιούνται για τον υπολογισμό της πιθανότητας τοποθέτησης χαρακτήρων σε μια επίθεση brute-force.

Γέμισμα διαπιστευτηρίων

Οι χρήστες χρησιμοποιούν συνήθως τον ίδιο κωδικό πρόσβασης root σε πολλές υπηρεσίες. Εάν ένας κωδικός πρόσβασης σπάσει σε μια υπηρεσία, ένας εισβολέας μπορεί γρήγορα να δοκιμάσει τον ίδιο κωδικό πρόσβασης ή παραλλαγές σε άλλες υπηρεσίες στις οποίες μπορεί να έχει πρόσβαση ο χρήστης.

Γνωστό ως γέμιση διαπιστευτηρίων, οι εισβολείς θα δοκιμάσουν τον σπασμένο κωδικό πρόσβασης σε πολλές υπηρεσίες για να δοκιμάσουν διαφορετικούς κωδικούς πρόσβασης στην ίδια υπηρεσία. Αυτό μπορεί να οδηγήσει σε παραβίαση όλων των υπηρεσιών του χρήστη.

Αδύναμα (Ασφαλή) Κατακερματισμένα Κωδικός Πρόσβασης

Φυσικά, δεν δημιουργούνται όλα τα σχήματα κατακερματισμού κωδικών πρόσβασης ίσα. Καθώς η τεχνολογία εξελίσσεται, αυτό που κάποτε θεωρούνταν ασφαλές μπορεί να μην είναι πλέον έτσι. Αυτό ισχύει για αλγόριθμους κατακερματισμού όπως ο MD5 ή ο SHA-1, οι οποίοι μπορούν να σπάσουν γρήγορα.

Ένα σύστημα που αποθηκεύει κατακερματισμούς κωδικών πρόσβασης χρήστη με έναν από αυτούς τους αλγόριθμους θα μπορούσε να σπάσει γρήγορα ολόκληρη τη βάση δεδομένων του.

Τα σύγχρονα συστήματα συνιστούν πιο ασφαλείς αλγόριθμους, όπως το bcrypt, που χρησιμοποιεί αλατισμένους κωδικούς κατακερματισμού.

Εργαλεία διάρρηξης κωδικού πρόσβασης

Αν και οι ίδιες οι τεχνικές είναι απαραίτητο να γνωρίζουμε, πολλοί κροτίδες κωδικών πρόσβασης βασίζονται σε άμεσα διαθέσιμα εργαλεία.

Αν και τρία τυπικά εργαλεία παρατίθενται παρακάτω, πολλά άλλα είναι διαθέσιμα. Όλα τα παρακάτω είναι ανοιχτού κώδικα και έχουν αναπτυχθεί από την κοινότητα, πράγμα που σημαίνει ότι εξελίσσονται συνεχώς.

-

Γιάννης ο Αντεροβγάλτης

– Υποστηρίζει εκατοντάδες τύπους κατακερματισμού σε πολλές εφαρμογές και είναι διαθέσιμο σε πολλές πλατφόρμες. -

Hashcat

– Λειτουργεί με την CPU και την GPU για να παρέχει ένα εργαλείο υψηλής ταχύτητας διάσπασης κωδικού πρόσβασης στη γραμμή εντολών που υποστηρίζει πολλούς τύπους κατακερματισμού. -

Οφκρακ

– Ένα εργαλείο που βασίζεται σε πίνακες ουράνιου τόξου που εστιάζει σε κωδικούς πρόσβασης LM και NTLM που χρησιμοποιούνται σε περιβάλλοντα Windows.

Αν και αυτά τα εργαλεία διευκολύνουν πολύ το σπάσιμο των ανακτημένων κατακερματισμών, πολλά προσαρμοσμένα εργαλεία μπορούν να προσαρμοστούν σε μεμονωμένους οργανισμούς. Μια ισχυρή και ενημερωμένη πολιτική κωδικών πρόσβασης είναι ζωτικής σημασίας για την προστασία ενός οργανισμού.

Πώς οι χρήστες πρέπει να προστατεύονται

Με όλη τη συζήτηση για το σπάσιμο του κωδικού πρόσβασης, τι πρέπει να κάνει ένας χρήστης για να προστατευτεί; Σύγχρονοι οργανισμοί ασφαλείας όπως το NIST, αν και έχουν

800-63Β κατευθυντήριες γραμμές

τώρα προτείνετε τα εξής:

- Καταργήστε τις κανονικές απαιτήσεις αλλαγής κωδικού πρόσβασης. Αλλάξτε τους κωδικούς πρόσβασης μόνο εάν ζητηθεί ρητά από έναν χρήστη ή εάν ένας κωδικός πρόσβασης έχει παραβιαστεί.

- Μειώστε την αυθαίρετη ανάγκη για πολυπλοκότητα κωδικού πρόσβασης και εστιάστε στο συνολικό μήκος κωδικού πρόσβασης, όπως τουλάχιστον 12 χαρακτήρες.

- Όλοι οι νέοι κωδικοί πρόσβασης πρέπει να συγκρίνονται με κωδικούς πρόσβασης που χρησιμοποιούνται συνήθως ή έχουν παραβιαστεί στο παρελθόν.

- Μην επαναχρησιμοποιείτε τους κωδικούς πρόσβασης σε διαφορετικές υπηρεσίες για να αποφύγετε επιθέσεις όπως το γέμισμα διαπιστευτηρίων.

- Η αυξημένη ασφάλεια κατακερματισμού σημαίνει ότι ακόμη και οι μικρότεροι κωδικοί πρόσβασης χρειάζονται πολύ περισσότερο χρόνο για να σπάσουν, όπως το MD5 έναντι του PBKDF2.

Πολιτική κωδικού πρόσβασης Specops: Διατήρηση ασφαλών οργανισμών

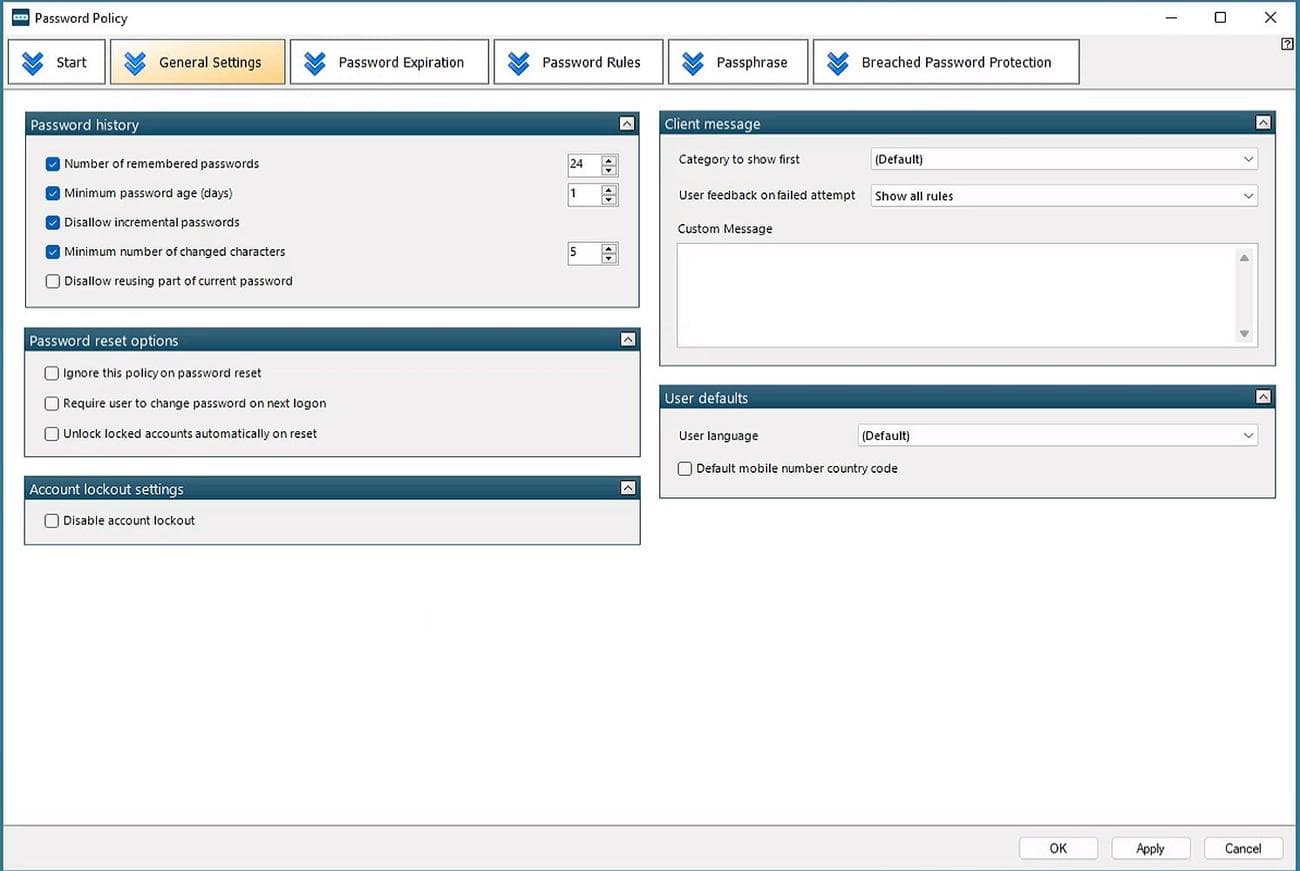

Τα εργαλεία και οι τεχνικές πυρόλυσης συνεχίζουν να γίνονται όλο και πιο εξελιγμένα και γρήγορα. Για να μείνετε μπροστά από την καμπύλη, εργαλεία όπως π.χ

Πολιτική κωδικού πρόσβασης Specops

συνεργαστείτε με την Active Directory για να διασφαλίσετε ότι χρησιμοποιείτε τις πιο πρόσφατες συστάσεις και ακολουθείτε τις απαιτήσεις συμμόρφωσης.

Με δυνατότητες όπως προσαρμοσμένα λεξικά, μοναδικές και προσαρμόσιμες πολιτικές κωδικών πρόσβασης και ισχυρή αποτροπή σπασμένου κωδικού πρόσβασης με το πρόσθετο Προστασία παραβιασμένου κωδικού πρόσβασης, η Πολιτική κωδικού πρόσβασης Specops προχωρά πολύ στη διατήρηση της ασφάλειας του οργανισμού σας.

Πολιτική κωδικού πρόσβασης Specops

Προστασία οργανισμών από σπάσιμο κωδικού πρόσβασης

Με τα πολλά εργαλεία και τις τεχνικές που είναι διαθέσιμα στους κροτίδες κωδικών πρόσβασης, δεν είναι περίεργο ότι οι παραβιάσεις του κωδικού πρόσβασης είναι συχνές.

Βελτιώστε την ασφάλειά σας με εργαλεία όπως

Πολιτική κωδικού πρόσβασης Specops

και βεβαιωθείτε ότι ο οργανισμός και οι χρήστες σας δεν θα πέσουν θύματα των πολλών παραγόντων απειλών εκεί έξω.

Μείνετε μπροστά από τους κακούς με ασφαλώς σχεδιασμένες πολιτικές κωδικών πρόσβασης και ξεριζώστε κωδικούς πρόσβασης που έχουν σπασθεί στο παρελθόν με εντοπισμό παραβιασμένου κωδικού πρόσβασης!

Χορηγός και γραμμένος από

Λογισμικό Specops