Η λειτουργία LockBit ransomware στρατολογεί τώρα συνεργάτες και προγραμματιστές από το BlackCat/

ALPHV

και το NoEscape μετά από πρόσφατες

διακοπές

και απάτες εξόδου.

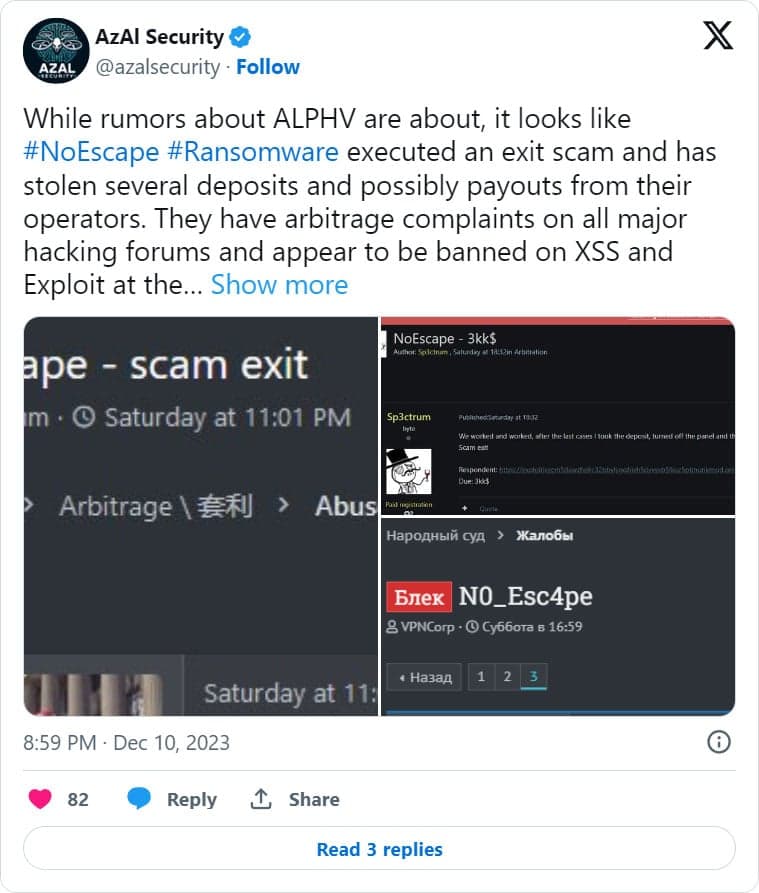

Την περασμένη εβδομάδα, οι ιστότοποι Tor της λειτουργίας ransomware NoEscape και BlackCat/ALPHV έγιναν ξαφνικά απρόσιτοι χωρίς προειδοποίηση.

Οι συνεργάτες που σχετίζονται με το NoEscape ισχυρίστηκαν ότι οι χειριστές ransomware πραγματοποίησαν μια απάτη εξόδου, κλέβοντας εκατομμύρια δολάρια σε πληρωμές λύτρων και έκλεισαν τα πάνελ ιστού της επιχείρησης και τους ιστότοπους

διαρροή

ς δεδομένων.

Το NoEscape πιστεύεται ότι είναι ένα rebrand της λειτουργίας ransomware Avaddon, η οποία έκλεισε τον Ιούνιο του 201 και κυκλοφόρησε τα κλειδιά αποκρυπτογράφησης στο BleepingComputer. Ελπίζουμε ότι το NoEscape θα κυκλοφορήσει ξανά τα κλειδιά αποκρυπτογράφησης για τα θύματά του τώρα που έχουν κλείσει τη λειτουργία τους.

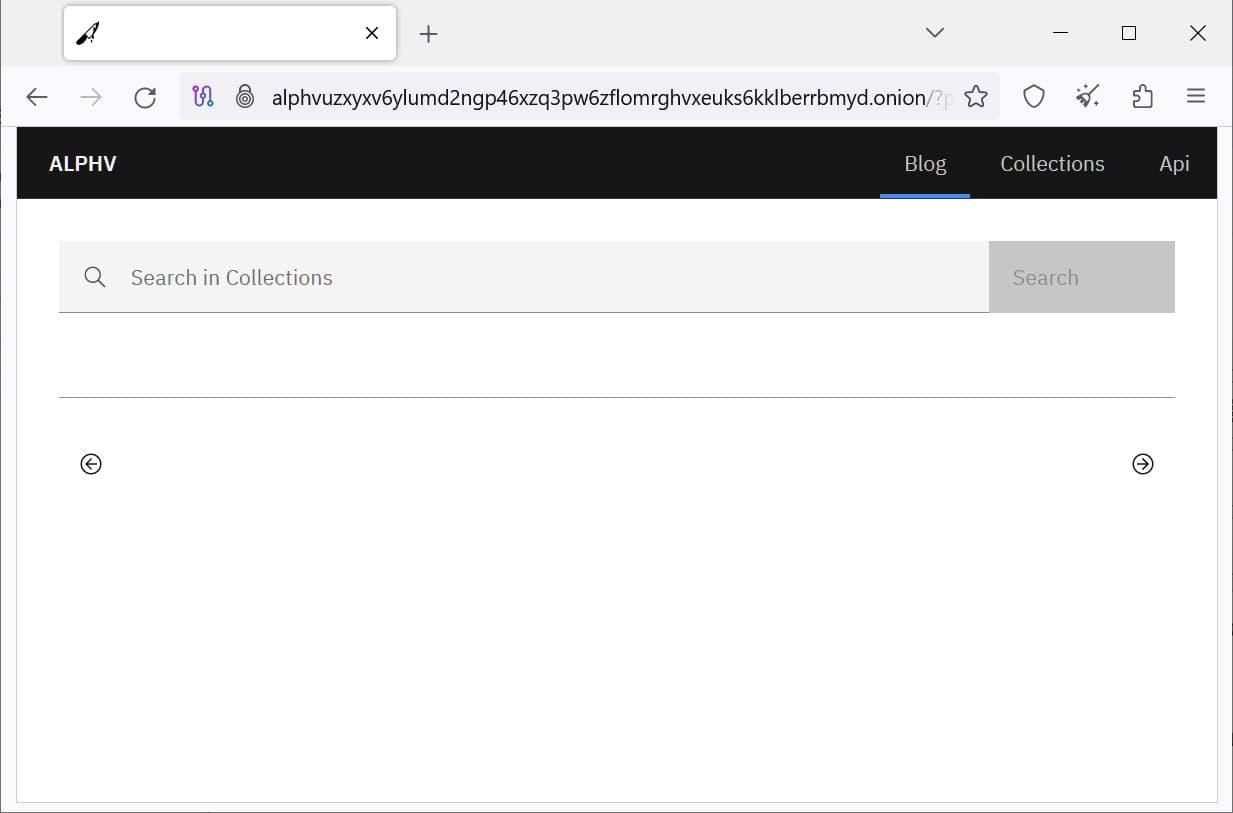

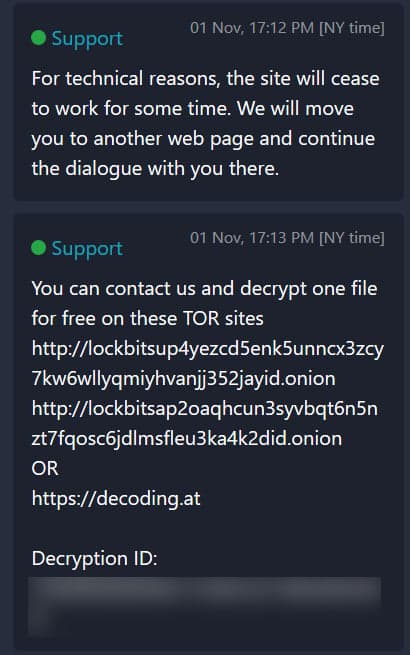

Η λειτουργία ransomware BlackCat/ALPHV υπέστη επίσης διακοπή 5 ημερών την περασμένη εβδομάδα, με όλη την υποδομή τους να είναι εκτός σύνδεσης, συμπεριλαμβανομένων των ιστότοπων διαρροής δεδομένων και διαπραγματεύσεων.

Τη Δευτέρα, ο ιστότοπος διαρροής δεδομένων ALPHV επέστρεψε, αλλά αφαιρέθηκαν όλα τα δεδομένα. Ενώ ορισμένες διευθύνσεις URL διαπραγμάτευσης λειτουργούν, πολλές δεν λειτουργούν, ουσιαστικά σταματούν τις διαπραγματεύσεις για αυτά τα θύματα.

Κενός ιστότοπος διαρροής δεδομένων BlackCat

Πηγή: BleepingComputer

ο

Ο διαχειριστής του ALPHV αξιώθηκε

ότι η διακοπή τους προκλήθηκε από αστοχία υλικού. Ωστόσο, το BleepingComputer άκουσε από πολλές πηγές ότι μια επιχείρηση επιβολής του νόμου σχετίζεται με τη διακοπή.

Το FBI αρνήθηκε να σχολιάσει όταν επικοινωνήσαμε μαζί τους σχετικά με τις διακοπές.

Είστε συνεργάτης της ALPHV ή της NoEscape ή κάποιος με πληροφορίες σχετικά με τις διακοπές λειτουργίας; Εάν θέλετε να μοιραστείτε τις πληροφορίες, μπορείτε να επικοινωνήσετε μαζί μας με ασφάλεια στο Signal στο +1 (646) 961-3731, μέσω

email

στη διεύθυνση

ή χρησιμοποιώντας τη φόρμα συμβουλών.

Το LockBit στρατολογεί συνεργάτες από ταλαιπωρημένες συμμορίες

Όπως αναφέρθηκε αρχικά από

LeMagIT

το LockBitSupp, ο

διαχειριστής

της λειτουργίας LockBit, έχει

άρχισε να στρατολογεί συνεργάτες

από τις λειτουργίες BlackCat και NoEscape ransomware.

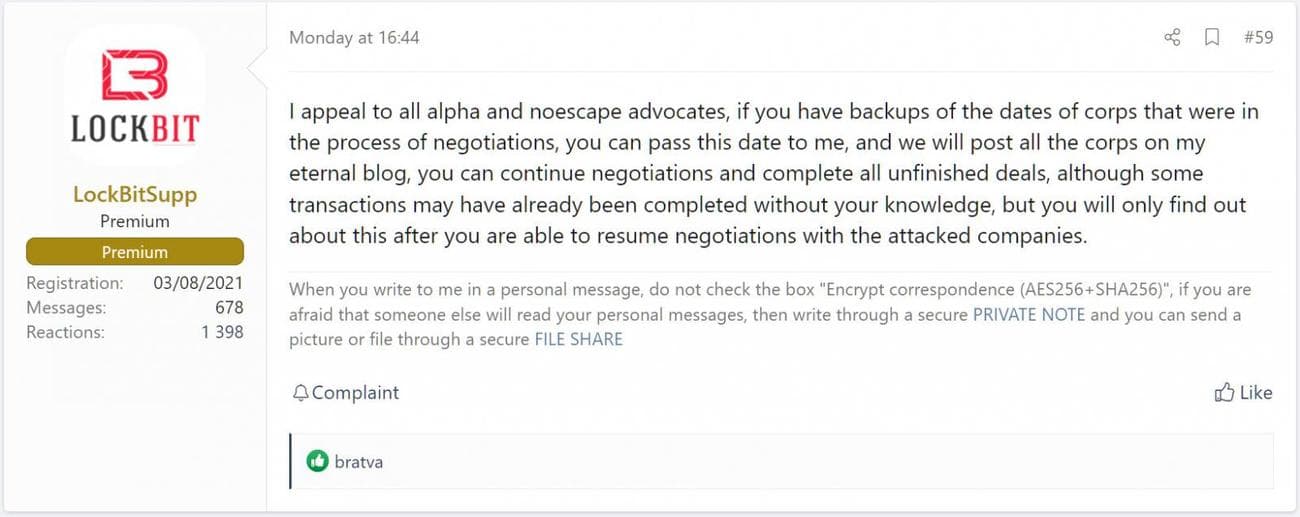

Σε αναρτήσεις σε ένα ρωσόφωνο φόρουμ hacking, ο LockBitSupp είπε στις θυγατρικές του ότι εάν έχουν αντίγραφα ασφαλείας των κλεμμένων δεδομένων, θα μπορούσαν να χρησιμοποιήσουν τον ιστότοπο διαρροής δεδομένων και τον πίνακα διαπραγματεύσεων για να συνεχίσουν να εκβιάζουν θύματα.

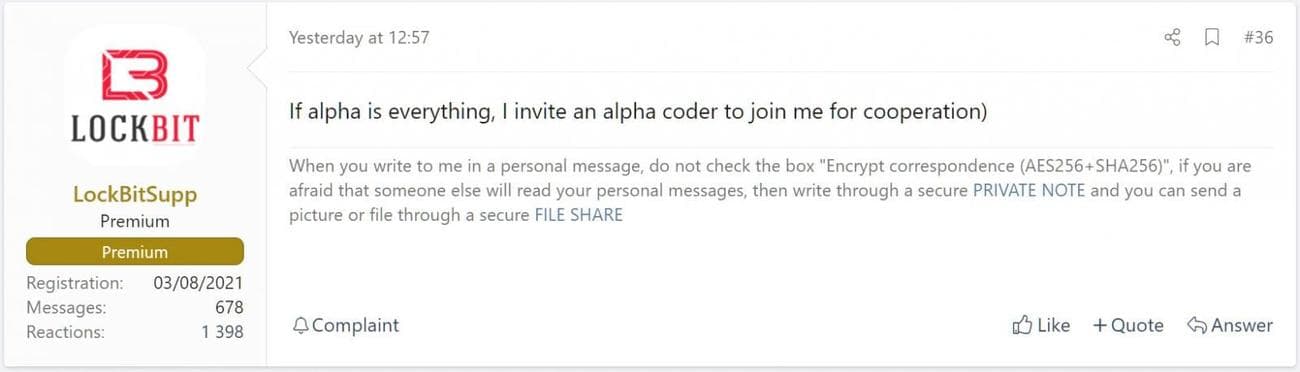

Εκτός από τις θυγατρικές, το LockBitSupp προσπαθεί να στρατολογήσει τον κωδικοποιητή για τον κρυπτογράφηση ALPHV.

Ενώ δεν είναι σαφές εάν κάποια από τις θυγατρικές BlackCat/NoEscape έχει μετακομίσει στο LockBit, ένα θύμα της BlackCat έχει ήδη εντοπιστεί στον ιστότοπο διαρροής δεδομένων του LockBit.

“Η ομάδα ransomware LockBit πρόσθεσε τη γερμανική υπηρεσία ενέργειας dena (http://dena.de) στη λίστα θυμάτων της, η οποία ήταν προηγουμένως θύμα της ομάδας ransomware ALPHV”, αναφέρει.

ένα tweet

από το FalconFeeds.

Το BlackCat/ALPHV είναι μια νέα επωνυμία των λειτουργιών ransomware DarkSide και BlackMatter. Μετά τον τερματισμό λειτουργίας του BlackMatter τον Νοέμβριο του 2021, οι θυγατρικές του μεταφέρθηκαν στο LockBit.

Η θυγατρική BlackMatter μεταφέρει ένα θύμα στον ιστότοπο LockBit

Πηγή: BleepingComputer

Με το LockBit να είναι η μεγαλύτερη λειτουργία ransomware αυτή τη στιγμή, ο LockBitSupp είπε στο BleepingComputer ότι αντιμετώπιζε τις διακοπές λειτουργίας του BlackCat ως “δώρο Χριστουγέννων”.

Είναι πολύ νωρίς για να πούμε εάν οι θυγατρικές και οι ελεγκτές διείσδυσης έχουν χάσει την εμπιστοσύνη τους στο BlackCat ή το NoEscape και αν μετακινούνται σε άλλες λειτουργίες. Ωστόσο, δεν θα ήταν περίεργο αν σύντομα δούμε ένα άλλο rebrand.

VIA:

bleepingcomputer.com