Μια ομάδα ακαδημαϊκών ερευνητών δείχνει ότι ένα νέο σύνολο επιθέσεων που ονομάζεται «VoltSchemer» μπορεί να εισάγει φωνητικές εντολές για να χειριστεί τον φωνητικό βοηθό ενός smartphone μέσω του μαγνητικού πεδίου που εκπέμπεται από έναν ασύρματο φορτιστή εκτός ραφιού.

Το VoltSchemer μπορεί επίσης να χρησιμοποιηθεί για την πρόκληση φυσικής ζημιάς στην κινητή συσκευή και για τη θέρμανση αντικειμένων κοντά στο φορτιστή σε θερμοκρασία πάνω από 536F (280C).

Ένα τεχνικό έγγραφο που υπογράφεται από ερευνητές στο Πανεπιστήμιο της Φλόριντα και το CertiK περιγράφει το VoltSchemer ως επίθεση που αξιοποιεί ηλεκτρομαγνητικές παρεμβολές για να χειριστεί τη συμπεριφορά του φορτιστή.

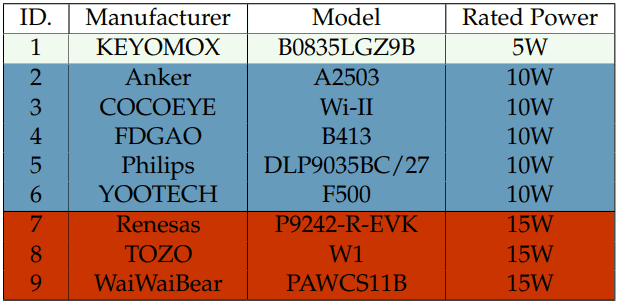

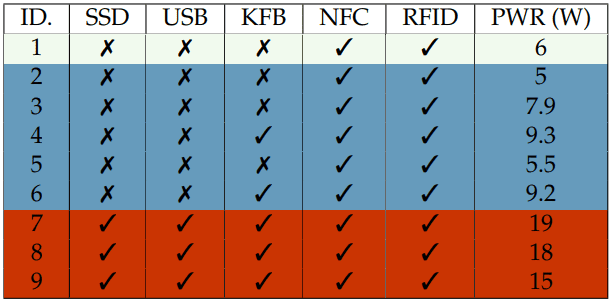

Για να αποδείξουν την επίθεση, οι ερευνητές πραγματοποίησαν δοκιμές σε εννέα κορυφαίους σε πωλήσεις ασύρματους φορτιστές που διατίθενται παγκοσμίως, τονίζοντας τα κενά στην ασφάλεια αυτών των προϊόντων.

Δοκιμασμένα προϊόντα

(arxiv.org)

Τι κάνει αυτές τις επιθέσεις δυνατές

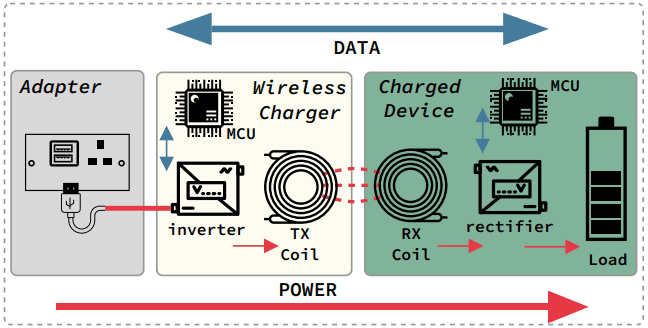

Τα ασύρματα συστήματα φόρτισης χρησιμοποιούν συνήθως ηλεκτρομαγνητικά πεδία για τη μεταφορά ενέργειας μεταξύ δύο αντικειμένων, βασιζόμενα στην αρχή της ηλεκτρομαγνητικής επαγωγής.

Ο σταθμός φόρτισης περιέχει ένα πηνίο πομπού, όπου το εναλλασσόμενο ρεύμα ρέει για να δημιουργήσει ένα ταλαντούμενο μαγνητικό πεδίο και το smartphone περιέχει ένα πηνίο δέκτη που συλλαμβάνει την ενέργεια από το μαγνητικό πεδίο και τη μετατρέπει σε

ηλεκτρική ενέργεια

για να φορτίσει την μπαταρία.

Επισκόπηση συστημάτων ασύρματης φόρτισης

(arxiv.org)

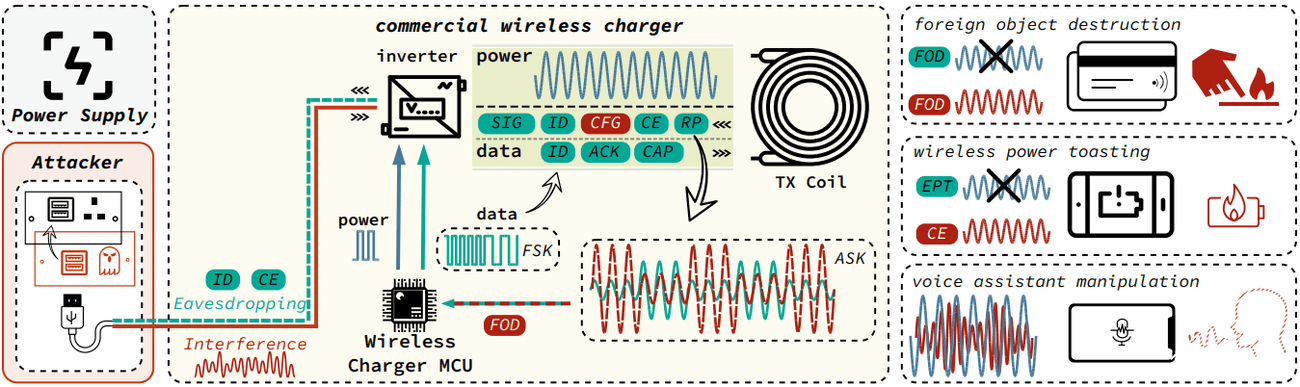

Οι εισβολείς μπορούν να χειριστούν την τάση που παρέχεται στην είσοδο ενός φορτιστή και να συντονίσουν με ακρίβεια τις διακυμάνσεις της τάσης (θόρυβος) για να δημιουργήσουν ένα σήμα παρεμβολής που μπορεί να αλλάξει τα χαρακτηριστικά των παραγόμενων μαγνητικών πεδίων.

Ο χειρισμός της τάσης μπορεί να εισαχθεί από μια παρεμβαλλόμενη συσκευή, χωρίς να απαιτείται φυσική τροποποίηση του σταθμού φόρτισης ή μόλυνση λογισμικού της συσκευής smartphone.

Οι ερευνητές λένε ότι αυτό το σήμα θορύβου μπορεί να παρεμποδίσει την τακτική ανταλλαγή δεδομένων μεταξύ του σταθμού φόρτισης και του smartphone, τα οποία χρησιμοποιούν μικροελεγκτές που διαχειρίζονται τη διαδικασία φόρτισης, για να παραμορφώσουν το σήμα ισχύος και να καταστρέψουν τα μεταδιδόμενα δεδομένα με υψηλή ακρίβεια.

Ουσιαστικά, η VoltSchemer εκμεταλλεύεται ελαττώματα ασφαλείας στον σχεδιασμό του υλικού των συστημάτων ασύρματης φόρτισης και των πρωτοκόλλων που διέπουν την επικοινωνία τους.

Αυτό ανοίγει το δρόμο σε τουλάχιστον τρεις πιθανούς φορείς επίθεσης για τις επιθέσεις VoltSchemer, συμπεριλαμβανομένης της υπερθέρμανσης/υπερφόρτισης, της παράκαμψης των προτύπων ασφαλείας Qi και της έγχυσης φωνητικών εντολών στο smartphone που φορτίζει.

Επισκόπηση επίθεσης VoltSchemer

(arxiv.org)

Ξεγελούν φωνητικούς βοηθούς και τηγανίζουν τηλέφωνα

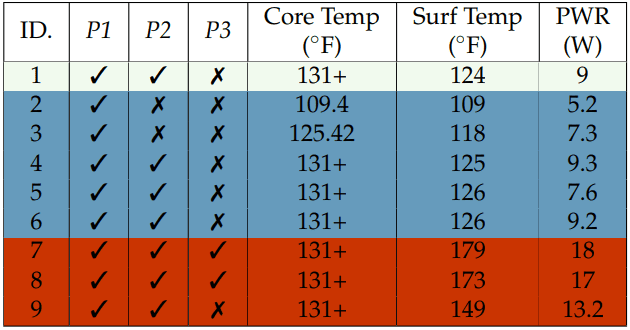

Τα smartphone είναι σχεδιασμένα να σταματούν τη φόρτιση μόλις γεμίσει η μπαταρία για να αποτρέψουν την υπερφόρτιση, η οποία επικοινωνείται με το σταθμό φόρτισης για μείωση ή διακοπή της παροχής ρεύματος.

Το σήμα θορύβου που εισάγεται από το VoltSchemer μπορεί να επηρεάσει αυτήν την επικοινωνία, διατηρώντας την παροχή ισχύος στο μέγιστο και προκαλώντας υπερφόρτιση και υπερθέρμανση του smartphone στην επιφάνεια φόρτισης, εισάγοντας σημαντικό κίνδυνο για την ασφάλεια.

Εύρος χειρισμού στους δοκιμασμένους φορτιστές

(arxiv.org)

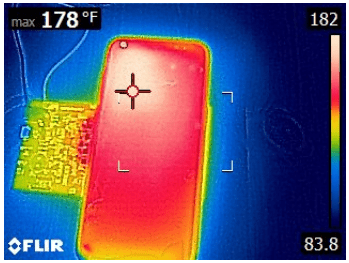

Οι ερευνητές

περιγράφω

τα πειράματά τους χρησιμοποιώντας μια συσκευή Samsung

Galaxy

S8 ως εξής:

Με την έγχυση πακέτων CE για αύξηση της ισχύος, η θερμοκρασία αυξήθηκε γρήγορα. Λίγο αργότερα, το τηλέφωνο προσπάθησε να σταματήσει τη μεταφορά ισχύος μεταδίδοντας πακέτα EPT λόγω υπερθέρμανσης, αλλά η παρεμβολή τάσης που εισήγαγε ο χειριστής τάσης μας τα κατέστρεψε, καθιστώντας τον φορτιστή να μην αποκρίνεται.

Παραπλανημένος από ψευδή πακέτα CE και RP, ο φορτιστής συνέχισε να μεταφέρει ισχύ, αυξάνοντας περαιτέρω τη θερμοκρασία. Το τηλέφωνο ενεργοποίησε περαιτέρω περισσότερα προστατευτικά μέτρα: κλείσιμο εφαρμογών και περιορισμός της αλληλεπίδρασης χρήστη στους 126 F◦ και έναρξη του τερματισμού έκτακτης ανάγκης στους 76,7 C. Ωστόσο, η μεταφορά ισχύος συνεχίστηκε, διατηρώντας μια επικίνδυνα υψηλή θερμοκρασία, σταθεροποιώντας στους 81 C.

Θερμική σάρωση κάμερας της δοκιμασμένης συσκευής

(arxiv.org)

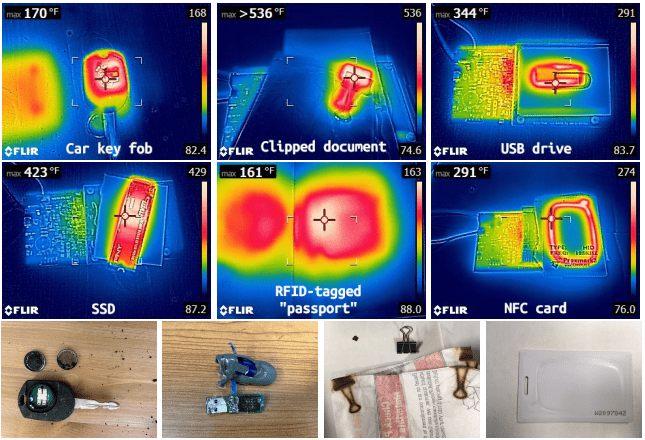

Ο δεύτερος τύπος επίθεσης VoltSchemer μπορεί να παρακάμψει τους μηχανισμούς ασφαλείας του προτύπου Qi για να ξεκινήσει τη μεταφορά ενέργειας σε κοντινά μη υποστηριζόμενα αντικείμενα. Μερικά παραδείγματα θα μπορούσαν να περιλαμβάνουν μπρελόκ αυτοκινήτου, στικάκια USB, τσιπ RFID ή NFC που χρησιμοποιούνται σε κάρτες πληρωμών και έλεγχο πρόσβασης, μονάδες SSD σε φορητούς υπολογιστές και άλλα στοιχεία σε κοντινή απόσταση από την επιφάνεια φόρτισης.

Δυνατότητα χρήσης φορτιστών για καταστροφή ξένων αντικειμένων

(arxiv.org)

Πειραματιζόμενοι με συνδετήρες που κρατούσαν έγγραφα, οι ερευνητές κατάφεραν να τα θερμάνουν στους 280 C, που είναι υπεραρκετό για να βάλουν φωτιά στα χαρτιά.

Τα ηλεκτρονικά αντικείμενα δεν έχουν σχεδιαστεί για να υποστηρίζουν αυτό το επίπεδο θερμότητας και θα μπορούσαν να καταστραφούν σε μια τέτοια επίθεση VoltSchemer.

Θερμικές σαρώσεις υπερθερμασμένων ξένων αντικειμένων

(arxiv.org)

Στην περίπτωση ενός μπρελόκ αυτοκινήτου, η επίθεση προκάλεσε την ανατίναξη της μπαταρίας και την καταστροφή της συσκευής. Με τις μονάδες αποθήκευσης USB, η μεταφορά τάσης οδήγησε σε απώλεια δεδομένων, όπως και στην περίπτωση των μονάδων SSD.

Ένας τρίτος τύπος επίθεσης που δοκίμασαν οι ερευνητές ήταν να παραδίδουν μη ακουστικές φωνητικές εντολές σε βοηθούς σε iOS (Siri) και Android (

Google

Assistant

).

Οι ερευνητές απέδειξαν ότι είναι δυνατή η έγχυση μιας σειράς φωνητικών εντολών μέσω σημάτων θορύβου που μεταδίδονται στην εμβέλεια του σταθμού φόρτισης, επιτυγχάνοντας έναρξη κλήσης, περιήγηση σε έναν ιστότοπο ή εκκίνηση μιας εφαρμογής.

Ωστόσο, αυτή η επίθεση συνοδεύεται από περιορισμούς που θα μπορούσαν να την καταστήσουν μη πρακτική σε ένα πραγματικό σενάριο. Ένας εισβολέας θα έπρεπε πρώτα να καταγράψει τις εντολές ενεργοποίησης του στόχου και στη συνέχεια να προσθέσει στα φωνητικά σήματα εξόδου του μετασχηματιστή ρεύματος. που έχουν τις πιο σημαντικές πληροφορίες σε ζώνη συχνοτήτων κάτω των 10 kHz.

“[…]όταν προστίθεται ένα φωνητικό σήμα στην τάση εξόδου του μετασχηματιστή ρεύματος, μπορεί να διαμορφώσει το σήμα ισχύος στο πηνίο TX με περιορισμένη εξασθένηση και παραμορφώσεις», εξηγούν οι ερευνητές, προσθέτοντας ότι μια πρόσφατη μελέτη έδειξε ότι μέσω μαγνητικών συζεύξεων, «ένα διαμορφωμένο με AM Το μαγνητικό πεδίο μπορεί να προκαλέσει μαγνητικό ήχο (MIS) στα κυκλώματα μικροφώνου των σύγχρονων smartphone.”

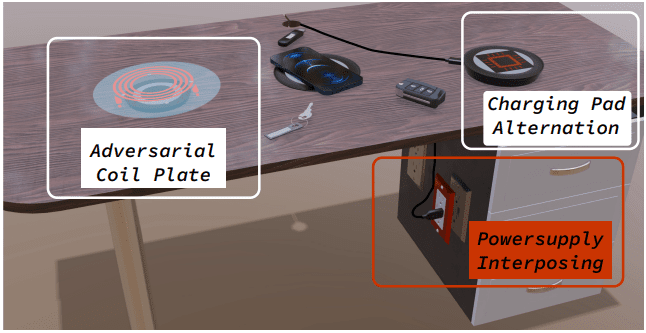

Οι παρεμβαλλόμενες συσκευές που εισάγουν τις κακόβουλες διακυμάνσεις τάσης θα μπορούσαν να είναι οτιδήποτε μεταμφιεσμένο ως νόμιμο αξεσουάρ, που διανέμεται με διάφορα μέσα όπως διαφημιστικά δώρα, πωλήσεις μεταχειρισμένων ή ως αντικατασ

τάσεις

για προϊόντα που υποτίθεται ότι έχουν ανακληθεί.

Πιθανά σημεία χειρισμού τάσης

(arxiv.org)

Ενώ η παροχή υψηλότερης τάσης σε φορητή συσκευή στην επιφάνεια φόρτισης ή σε κοντινά αντικείμενα με χρήση ασύρματου φορτιστή είναι ένα εφικτό σενάριο, ο χειρισμός των βοηθών τηλεφώνου χρησιμοποιώντας το VoltSchemer θέτει ένα υψηλότερο εμπόδιο όσον αφορά τις δεξιότητες και τα κίνητρα του εισβολέα.

Αυτές οι ανακαλύψεις υπογραμμίζουν τα κενά ασφαλείας στους σύγχρονους σταθμούς φόρτισης και τα πρότυπα και απαιτούν καλύτερα σχέδια που είναι πιο ανθεκτικά στις ηλεκτρομαγνητικές παρεμβολές.

Οι ερευνητές αποκάλυψαν τα ευρήματά τους στους προμηθευτές των δοκιμασμένων σταθμών φόρτισης και συζήτησαν τα αντίμετρα που θα μπορούσαν να εξαλείψουν τον κίνδυνο επίθεσης VoltSchemer.

VIA:

bleepingcomputer.com