Το ransomware Sphynx της BlackCat ενσωματώνει τα Impacket, RemCom

Η Microsoft ανακάλυψε μια νέα έκδοση του ransomware BlackCat που ενσωματώνει το πλαίσιο δικτύωσης Impacket και το εργαλείο

hacking

Remcom, και τα δύο επιτρέπουν την πλευρική εξάπλωση σε ένα δίκτυο που έχει παραβιαστεί.

Τον Απρίλιο, ερευνητής κυβερνοασφάλειας

Το VX-Underground έκανε tweet

σχετικά με μια νέα έκδοση κρυπτογράφησης BlackCat/

ALPHV

που ονομάζεται Sphynx.

«Είμαστε στην ευχάριστη θέση να σας ενημερώσουμε ότι η δοκιμή των βασικών χαρακτηριστικών ALPHV/BlackCat 2.0: Sphynx ολοκληρώθηκε», ανέφεραν οι χειριστές της BlackCat σε μήνυμα προς τις θυγατρικές τους.

“Ο κώδικας, συμπεριλαμβανομένης της κρυπτογράφησης, έχει ξαναγραφεί πλήρως από την αρχή. Από προεπιλογή όλα τα αρχεία είναι παγωμένα. Η κύρια προτεραιότητα αυτής της ενημέρωσης ήταν η βελτιστοποίηση της ανίχνευσης μέσω AV/EDR”, εξήγησε περαιτέρω οι λειτουργίες ransomware.

Αμέσως μετά,

IBM Security X-Force

πραγματοποίησε μια βαθιά κατάδυση στον νέο κρυπτογράφηση BlackCat, προειδοποιώντας ότι ο κρυπτογραφητής εξελίχθηκε σε μια εργαλειοθήκη.

Αυτό βασίστηκε σε συμβολοσειρές στο εκτελέσιμο αρχείο που υποδείκνυε ότι περιείχε το impacket, που χρησιμοποιείται για λειτουργίες μετά την εκμετάλλευση, όπως η απομακρυσμένη εκτέλεση και η απόρριψη μυστικών από διεργασίες.

Συμβολοσειρές Impacket που βρέθηκαν από την IBM X-Force

Πηγή: IBM

Ο κρυπτογραφητής BlackCat Sphynx

Σε μια σειρά αναρτήσεων σήμερα, η ομάδα Threat Intelligence της Microsoft αναφέρει ότι ανέλυσε επίσης τη νέα έκδοση Sphynx και διαπίστωσε ότι χρησιμοποιούσε το

Πλαίσιο κρούσης

να εξαπλωθεί πλευρικά σε παραβιασμένα δίκτυα.

“Η Microsoft παρατήρησε μια νέα έκδοση του ransomware BlackCat που χρησιμοποιείται σε πρόσφατες καμπάνιες.”

δημοσίευσε η Microsoft

.

“Αυτή η έκδοση περιλαμβάνει το εργαλείο πλαίσιο επικοινωνίας ανοιχτού κώδικα Impacket, το οποίο χρησιμοποιούν οι φορείς απειλών για να διευκολύνουν την πλευρική κίνηση σε περιβάλλοντα στόχους.”

Το Impacket περιγράφεται ως μια συλλογή κλάσεων Python ανοιχτού κώδικα για εργασία με πρωτόκολλα δικτύου.

Ωστόσο, χρησιμοποιείται πιο συχνά ως εργαλειοθήκη μετά την εκμετάλλευση από ελεγκτές διείσδυσης, κόκκινα teamers και παράγοντες απειλών για να εξαπλωθεί πλευρικά σε ένα δίκτυο, να απορρίψει διαπιστευτήρια από διεργασίες, να εκτελέσει επιθέσεις αναμετάδοσης NTLM και πολλά άλλα.

Το Impacket έχει γίνει πολύ δημοφιλές μεταξύ των παραγόντων απειλών που παραβιάζουν μια συσκευή σε ένα δίκτυο και στη συνέχεια χρησιμοποιούν το πλαίσιο για να αποκτήσουν αυξημένα διαπιστευτήρια και να αποκτήσουν πρόσβαση σε άλλες

συσκευές

.

Σύμφωνα με τη Microsoft, η λειτουργία BlackCat χρησιμοποιεί το πλαίσιο Impacket για εξαπάτηση διαπιστευτηρίων και απομακρυσμένη εκτέλεση υπηρεσίας για την ανάπτυξη του κρυπτογραφητή σε ένα ολόκληρο δίκτυο.

Εκτός από το Impacket, η Microsoft λέει ότι ο κρυπτογραφητής ενσωματώνει το

Εργαλείο hacking Remcom

το οποίο είναι ένα μικρό απομακρυσμένο κέλυφος που επιτρέπει στον κρυπτογραφητή να εκτελεί εξ αποστάσεως εντολές σε άλλες συσκευές σε ένα δίκτυο.

Σε μια ιδιωτική συμβουλή Microsoft 365 Defender Threat

Analytics

που είδε το BleepingComputer, η Microsoft λέει ότι είδε αυτό το νέο κρυπτογραφημένο που χρησιμοποιείται από τη θυγατρική BlackCat “Storm-0875” από τον Ιούλιο του 2023.

Η Microsoft προσδιορίζει αυτή τη νέα έκδοση ως BlackCat 3.0, παρόλο που, όπως είπαμε προηγουμένως, η λειτουργία ransomware την αποκαλεί «Sphynx» ή «BlackCat/ALPHV 2.0» στις επικοινωνίες με τις θυγατρικές εταιρείες.

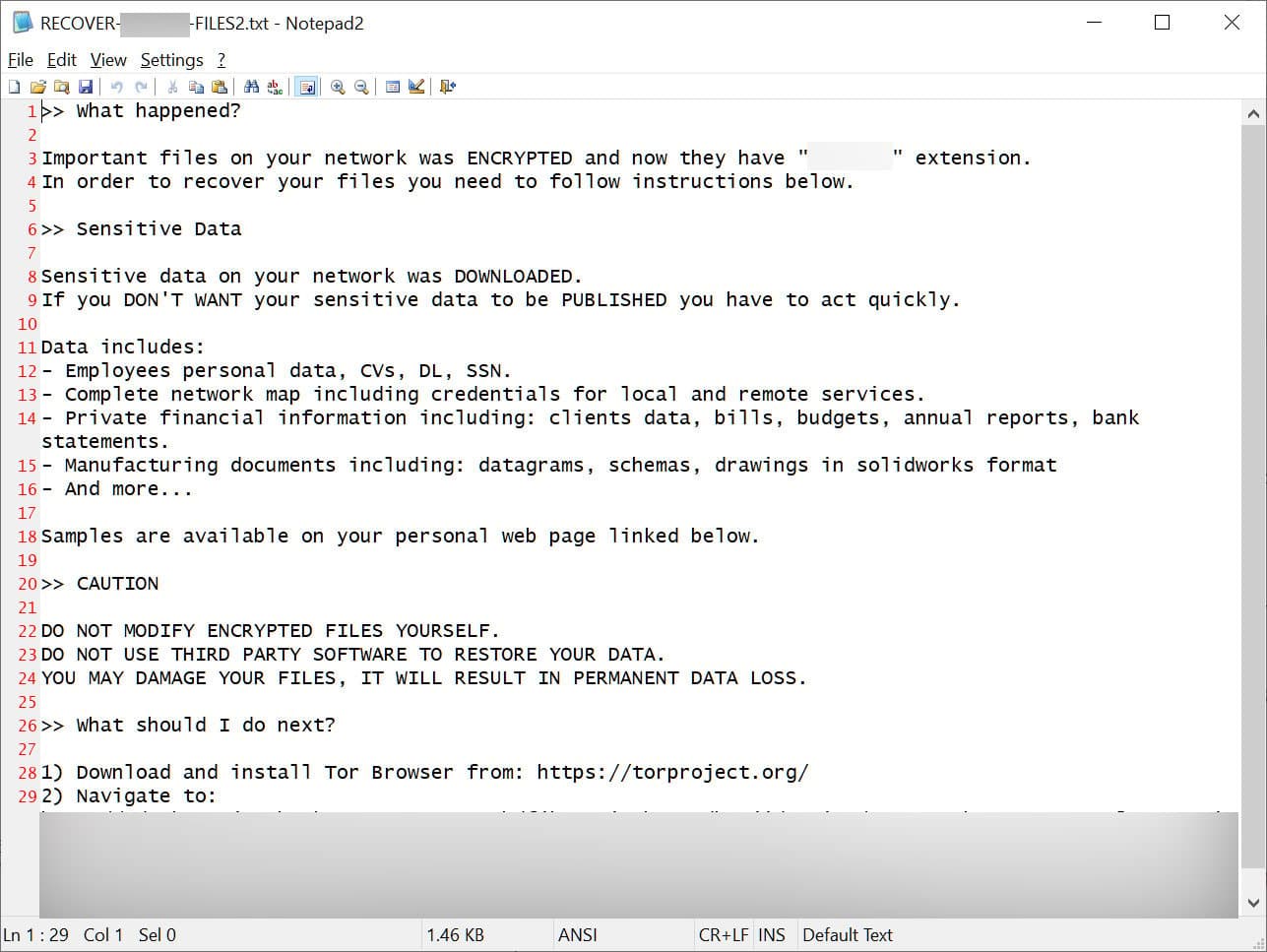

Δείγμα ενός σημειώματος για λύτρα BlackCat

Μια διαρκώς εξελισσόμενη συμμορία ransomware

Η BlackCat, γνωστή και ως ALPHV, ξεκίνησε τη λειτουργία της τον Νοέμβριο του 2021 και πιστεύεται ότι είναι ένα rebrand της συμμορίας DarkSide/BlackMatter, η οποία ήταν υπεύθυνη για την επίθεση στον Colonial Pipeline.

Η συμμορία ransomware θεωρείτο ανέκαθεν μια από τις πιο προηγμένες και κορυφαίες επιχειρήσεις ransomware, εξελίσσοντας συνεχώς τη λειτουργία της με νέες τακτικές.

Για παράδειγμα, ως νέα τακτική εκβιασμού το περασμένο καλοκαίρι, η συμμορία ransomware δημιούργησε έναν ιστότοπο clearweb αφιερωμένο στη διαρροή δεδομένων για ένα συγκεκριμένο θύμα, ώστε οι πελάτες και οι υπάλληλοι να μπορούν να ελέγχουν εάν τα δεδομένα τους ήταν εκτεθειμένα.

Πιο πρόσφατα, οι φορείς απειλών δημιούργησαν ένα API διαρροής δεδομένων, επιτρέποντας την ευκολότερη διάδοση των κλεμμένων δεδομένων.

Με τον κρυπτογράφηση BlackCat να εξελίσσεται από αποκρυπτογράφηση σε ένα πλήρες κιτ εργαλείων μετά την εκμετάλλευση, επιτρέπει στις θυγατρικές του ransomware να αναπτύσσουν πιο γρήγορα την κρυπτογράφηση αρχείων σε όλο το δίκτυο

Καθώς είναι ζωτικής σημασίας να ανιχνεύονται επιθέσεις ransomware αμέσως μόλις συμβούν, η προσθήκη αυτών των εργαλείων δυσκολεύει μόνο τους υπερασπιστές.