Νέο κακόβουλο λογισμικό Mystic Stealer που χρησιμοποιείται όλο και περισσότερο σε επιθέσεις

Ένα νέο κακόβουλο λογισμικό κλοπής πληροφοριών με το όνομα «Mystic Stealer», προωθείται σε φόρουμ χακαρίσματος και αγορές σκοτεινού δικτύου από τον Απρίλιο του 2023, κερδίζοντας γρήγορα έλξη στην κοινότητα του εγκλήματος στον κυβερνοχώρο.

Το κακόβουλο λογισμικό, που νοικιάζεται για 150 $/μήνα, στοχεύει 40 προγράμματα περιήγησης ιστού, 70 επεκτάσεις προγράμματος περιήγησης, 21 εφαρμογές κρυπτονομισμάτων, 9 εφαρμογές διαχείρισης MFA και κωδικών πρόσβασης, 55 επεκτάσεις προγράμματος περιήγησης κρυπτονομισμάτων, διαπιστευτήρια Steam και

Telegram

και πολλά άλλα.

Δύο μεμονωμένες αναφορές για το Mystic Stealer, που δημοσιεύθηκαν σχεδόν ταυτόχρονα από τις Zscaler και Cyfirma, προειδοποιούν για την εμφάνιση του νέου κακόβουλου λογισμικού, την πολυπλοκότητά του και κάτι που φαίνεται να είναι μια αύξηση στις πωλήσεις που φέρνει πολλές νέες καμπάνιες στο διαδίκτυο.

Η άνοδος του Mystic Stealer

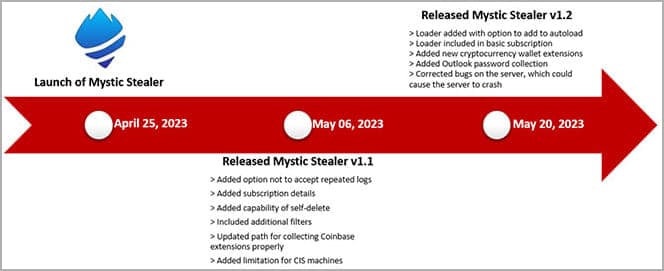

Το Mystic Stealer έκανε το ντεμπούτο της έκδοσης 1.0 στα τέλη Απριλίου 2023, αλλά γρήγορα ανέβηκε στην έκδοση 1.2 προς τα τέλη Μαΐου, υποδεικνύοντας μια ενεργή ανάπτυξη για το έργο.

Χρονολόγιο κυκλοφορίας

(Cyfirma)

Ο πωλητής διαφήμισε το νέο κακόβουλο λογισμικό σε πολλά φόρουμ hacking, συμπεριλαμβανομένων των WWH-Club, BHF και XSS, νοικιάζοντάς το σε ενδιαφερόμενα άτομα για την ανταγωνιστική τιμή συνδρομής των 150 $ ανά μήνα ή 390 $ ανά τρίμηνο.

Το Mystic Stealer προωθείται στο φόρουμ χάκερ

(Zscaler)

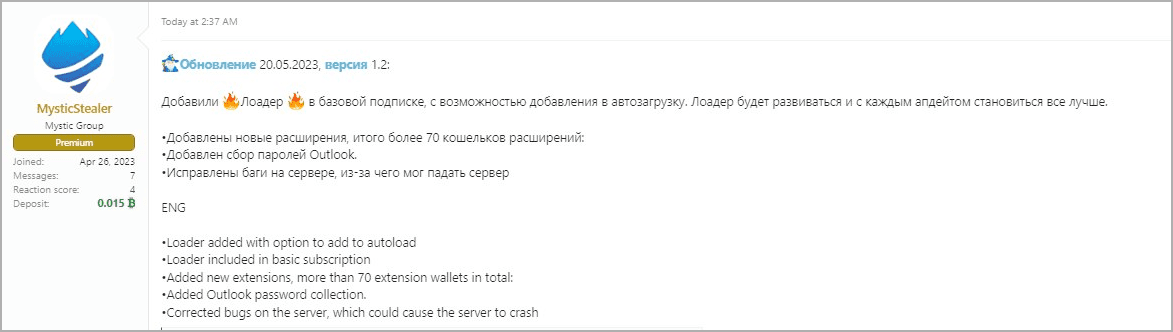

Το έργο λειτουργεί επίσης ένα κανάλι Telegram (Mystic Stealer News) όπου συζητούνται ειδήσεις ανάπτυξης, αιτήματα για λειτουργίες και άλλα σχετικά θέματα.

Αναφέρεται ότι ο δημιουργός του νέου κακόβουλου λογισμικού δέχεται σχόλια από καθιερωμένα μέλη της υπόγειας κοινότητας hacking και τα προσκαλεί ανοιχτά να μοιραστούν προτάσεις για τη βελτίωση του Mystic.

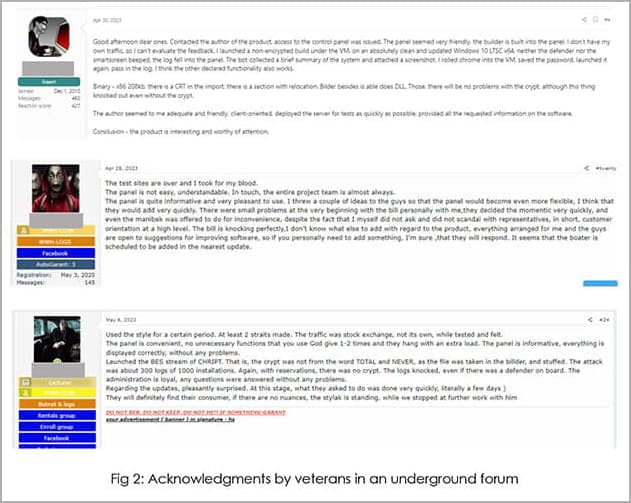

αναφέρει η Cyfirma

ότι οι βετεράνοι στον χώρο έχουν επαληθεύσει την αποτελεσματικότητα του κακόβουλου λογισμικού και επιβεβαίωσαν ότι παρά την αρχική του κατάσταση ανάπτυξης, είναι ένας ισχυρός κλέφτης πληροφοριών.

Σχόλια χρηστών στο φόρουμ

(Cyfirma)

Τεχνικές λεπτομέρειες

Το Mystic Stealer μπορεί να στοχεύσει όλες τις εκδόσεις των

Windows

, συμπεριλαμβανομένων των XP έως 11, που υποστηρίζουν αρχιτεκτονικές λειτουργικού συστήματος 32 και 64 bit.

Το κακόβουλο λογισμικό δεν χρειάζεται εξαρτήσεις, επομένως το αποτύπωμά του σε μολυσμένα συστήματα είναι ελάχιστο, ενώ λειτουργεί στη μνήμη για να αποφύγει τον εντοπισμό από προϊόντα προστασίας από ιούς.

Επιπλέον, το Mystic εκτελεί αρκετούς ελέγχους κατά της εικονικοποίησης, όπως η επιθεώρηση των λεπτομερειών CPUID για να διασφαλίσει ότι δεν εκτελείται σε περιβάλλοντα με περιβάλλον άμμου.

Ο συγγραφέας του Mystic πρόσθεσε μια εξαίρεση για τις χώρες της Κοινοπολιτείας Ανεξάρτητων Κρατών (CIS) (πρώην Σοβιετική Ένωση), η οποία θα μπορούσε να υποδεικνύει την προέλευση του νέου κακόβουλου λογισμικού.

Το Zscaler αναφέρει ότι ένας άλλος περιορισμός που έχει τεθεί από τον δημιουργό είναι να αποτρέψει το κακόβουλο λογισμικό να εκτελεί εκδόσεις παλαιότερες από μια καθορισμένη ημερομηνία, πιθανώς για να ελαχιστοποιήσει την έκθεση του κακόβουλου λογισμικού σε ερευνητές ασφαλείας.

Από τις 20 Μαΐου 2023, ο συγγραφέας του κακόβουλου λογισμικού πρόσθεσε μια λειτουργία φορτωτή που επιτρέπει στο Mystic να ανακτά επιπλέον ωφέλιμα φορτία από τον διακομιστή C2.

Όλη η επικοινωνία με το C2 κρυπτογραφείται χρησιμοποιώντας ένα προσαρμοσμένο δυαδικό πρωτόκολλο μέσω TCP, ενώ όλα τα κλεμμένα δεδομένα αποστέλλονται απευθείας στον διακομιστή χωρίς πρώτα να τα αποθηκεύσουν στο δίσκο.

Αυτή είναι μια ασυνήθιστη προσέγγιση για κακόβουλο λογισμικό κλοπής πληροφοριών, αλλά βοηθά το Mystic να αποφύγει τον εντοπισμό.

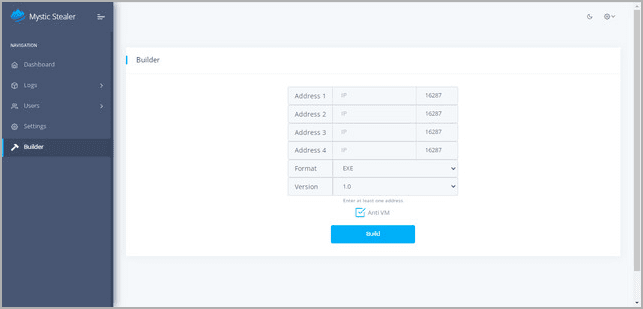

Ο χειριστής μπορεί να διαμορφώσει έως και τέσσερα τελικά σημεία C2 για ανθεκτικότητα, τα οποία είναι κρυπτογραφημένα χρησιμοποιώντας έναν τροποποιημένο αλγόριθμο που βασίζεται σε XTEA.

Σελίδα Builder στον πίνακα του Mystic

(Zscaler)

Δυνατότητες κλοπής

Κατά την πρώτη εκτέλεση, ο Mystic συλλέγει πληροφορίες για το λειτουργικό σύστημα και το υλικό και τραβάει ένα στιγμιότυπο οθόνης, στέλνοντας τα δεδομένα στον διακομιστή C2 του εισβολέα.

Ανάλογα με τις οδηγίες που λαμβάνει, το κακόβουλο λογισμικό θα στοχεύει πιο συγκεκριμένα δεδομένα που είναι αποθηκευμένα σε προγράμματα περιήγησης ιστού, εφαρμογές κ.λπ.

Η αναφορά του Zscaler

παρέχει την πλήρη λίστα των στοχευμένων εφαρμογών, η οποία περιλαμβάνει δημοφιλή προγράμματα περιήγησης ιστού, διαχειριστές κωδικών πρόσβασης και εφαρμογές πορτοφολιού κρυπτονομισμάτων.

Σημαντικές καταχωρήσεις στη λίστα περιλαμβάνουν:

-

Google

Chrome - Mozilla Firefox

-

Microsoft

Edge - ΛΥΡΙΚΗ ΣΚΗΝΗ

- Βιβάλντι

- Brave-Browser

- Binance

- Εξοδος πλήθους

-

Bitcoin

- Litecoin

- Ηλεκτρον

- Authy 2FA

- Gauth Authenticator

- Επαληθευτής EOS

- LastPass: Δωρεάν Διαχείριση κωδικών πρόσβασης

- Trezor Password Manager

- RoboForm Password Manager

- Dashlane — Διαχειριστής κωδικών πρόσβασης

- NordPass Password Manager & Digital Vault

- Πέρασμα προγράμματος περιήγησης

- MYKI Password Manager & Authenticator

Αν και το μέλλον του Mystic Stealer είναι ακόμα υπό συζήτηση, λαμβάνοντας υπόψη την ασταθή φύση των παράνομων έργων MaaS, η εμφάνισή του σηματοδοτεί αυξημένο κίνδυνο για χρήστες και οργανισμούς.

Η πρόσφατη προσθήκη ενός φορτωτή θα μπορούσε να βοηθήσει τους χειριστές της Mystic να απορρίψουν ωφέλιμα φορτία όπως ransomware σε υπολογιστές που έχουν υποστεί βλάβη, επομένως συνιστάται εξαιρετική προσοχή κατά τη λήψη λογισμικού από το Διαδίκτυο.