Η τρέχουσα κατάσταση των επιχειρηματικών επιθέσεων συμβιβασμού μέσω email

Related Posts

Το

Business

Email Compromise (BEC) αποτελεί αυξανόμενη απειλή για επιχειρήσεις όλων των μεγεθών. Καθώς η BEC επιτίθεται

έχουν σχεδόν διπλασιαστεί

σε ολόκληρο το σύνολο δεδομένων περιστατικών της Verizon DBIR και αντιπροσωπεύουν περισσότερο από το 50% των περιστατικών στο πλαίσιο του προτύπου κοινωνικής μηχανικής.

Οι εισβολείς χρησιμοποιούν διάφορες τακτικές για πρόσβαση σε ευαίσθητες πληροφορίες, όπως παραβίαση λογαριασμού email και χρήση νόμιμης διεύθυνσης email για την έναρξη της επίθεσης.

Οι επιθέσεις BEC μπορούν να συμβούν με διάφορους τρόπους, χρησιμοποιώντας ποικίλες μεθόδους. Αλλά αυτό που τους κάνει διαφορετικούς και αναμφισβήτητα περισσότερους κινδύνους είναι ότι οδηγούνται από πρόθεση. Οι επιθέσεις BED στοχεύουν συγκεκριμένα άτομα εντός των οργανισμών και έχουν μηνύματα που είναι συχνά εξατομικευμένα στο θύμα που επιδιώκεται.

Αυτές οι στρατηγικές περιλαμβάνουν την πλαστογράφηση ενός υπάρχοντος email ή ιστότοπου ή το

spearphishing

(χρησιμοποιώντας μηνύματα ηλεκτρονικού ταχυδρομείου που προέρχονται από αξιόπιστες πηγές). Διαβάστε παρακάτω για να μάθετε πώς λειτουργούν αυτές οι επιθέσεις και πώς να το κάνετε

προστάτευσε τον εαυτό σου

εναντίον τους.

Αναγνώριση μιας επίθεσης συμβιβασμού μέσω email για επιχειρήσεις

Η λειτουργία μιας επιχείρησης είναι περίπλοκη και με τόσα πολλά κινούμενα μέρη, οι επιτιθέμενοι μπορούν να επιχειρήσουν διαφορετικές οπτικές γωνίες, στοχεύοντας στελέχη C-level, τμήματα ναυτιλίας, τιμολόγηση ή IT.

Μπορεί να προκύψουν τόσο εσωτερικές όσο και εξωτερικές απειλές αλλά

83% των παραβιάσεων

εμπλέκονται εξωτερικοί παράγοντες με οικονομικά κίνητρα. Με αυτό, είναι καλύτερο να εξερευνήσετε πολλές επιθέσεις στον πραγματικό κόσμο για να μάθετε από.

CEO Απάτη

Αυτός ο τύπος επίθεσης περιλαμβάνει έναν παράγοντα απειλής που υποδύεται ένα άτομο C-suite, όπως ο Διευθύνων Σύμβουλος ή ο Οικονομικός Διευθυντής μιας εταιρείας. Στη συνέχεια, ο εισβολέας θα στείλει email σε ένα άτομο στο οικονομικό τμήμα ζητώντας μεταφορά χρημάτων.

Τα μεταφερόμενα χρήματα θα κατευθυνθούν σε έναν λογαριασμό που ελέγχεται από τον εισβολέα.

Για να γίνει η επίθεση πιο αποτελεσματική, ο παράγοντας απειλής μπορεί να έχει ερευνήσει τους στόχους του και να έχει προσπαθήσει να ταιριάξει όσο το δυνατόν περισσότερο τη γλώσσα, την ορολογία, το στυλ και τη διεύθυνση email τους.

Εάν ο στόχος δεν προσέξει, μπορεί να πέσει στο τέχνασμα και να μεταφέρει τα κεφάλαια.

Συμβιβασμός λογαριασμού

Σε μια πιο ύπουλη επίθεση, ένας εισβολέας μπορεί να θέσει σε κίνδυνο τον λογαριασμό email ενός υπάρχοντος υπαλλήλου από μέσα. Με πρόσβαση σε αυτόν τον παραβιασμένο λογαριασμό, ο εισβολέας μπορεί στη συνέχεια να ζητήσει πληρωμές σε προμηθευτές που είναι λογαριασμοί που ελέγχονται από τον εισβολέα.

Για παράδειγμα, ο Joe στο τμήμα αγορών θα μπορούσε να έχει παραβιάσει τον λογαριασμό του. Το email του θα μπορούσε στη συνέχεια να στείλει πολλά αιτήματα στη χρέωση που φαίνονται ως τυπικά αιτήματα πληρωμής στους προμηθευτές, συνήθως για μικρότερα ποσά.

Δεδομένου ότι το αίτημα προέρχεται από έναν αξιόπιστο λογαριασμό, η χρέωση ενδέχεται να μην το ελέγξει προσεκτικά και να μην πληρώσει τον προμηθευτή. Επιπλέον, οι μεγαλύτερες εταιρείες μπορεί να χρειάζονται περισσότερους πόρους για τον έλεγχο κάθε αιτήματος, με αποτέλεσμα πολλά χαμένα αιτήματα.

Σχέδιο ψευδών τιμολογίων

Ένας εισβολέας μπορεί να στείλει email σε μια εταιρεία ζητώντας την πληρωμή ενός τιμολογίου, επιμένοντας ότι έχει καθυστερήσει για τις παρεχόμενες υπηρεσίες.

Ένα καταπονημένο τμήμα τιμολόγησης μπορεί να μην το σκεφτεί δύο φορές για να το πληρώσει, ειδικά εάν το email και το τιμολόγιο φαίνονται νόμιμα και μιμούνται εκείνα των προηγούμενων προμηθευτών.

Επιπλέον, ένα συνημμένο PDF μπορεί να περιέχει κακόβουλο λογισμικό, επιτρέποντας μια επίθεση παραβίασης λογαριασμού.

Απομίμηση Δικηγόρου

Ενώ οι περισσότερες επιθέσεις σε αυτόν τον τομέα έχουν επικεντρωθεί στην αλυσίδα εφοδιασμού των προμηθευτών, αυτή η επίθεση στοχεύει στη φυσική δυσφορία πολλών ανθρώπων όταν ασχολούνται με νομικά ζητήματα.

Ένας υποτιθέμενος δικηγόρος επικοινωνεί με τον στόχο και ζητά πληρωμή για διακανονισμό ή απειλεί με νομική ενέργεια εάν δεν ληφθεί η πληρωμή.

Αντί να διακινδυνεύσουν να βρεθούν στη λάθος πλευρά του νόμου ή να εμπλακούν σε μια αγωγή, ορισμένοι υπάλληλοι μπορεί να πληρώσουν τα απαιτούμενα κεφάλαια για να αποφύγουν προβλήματα. Οι υποθέσεις μπορεί να είναι εξαιρετικά δαπανηρές, επομένως η πληρωμή του χαμηλότερου ποσού μπορεί να είναι μια ελκυστική επιλογή για να εξαφανιστεί το ζήτημα χωρίς να εμπλακούν ακριβοί δικηγόροι εταιρειών.

Κλοπή Δεδομένων

Μια τυπική επίθεση που στοχεύει υπαλλήλους ανθρώπινου δυναμικού περιλαμβάνει κλοπή δεδομένων. Στόχος είναι η συλλογή προσωπικών και ευαίσθητων πληροφοριών για άτομα σε θέσεις εξουσίας για σκοπούς αναγνώρισης.

Με αυτές τις πληροφορίες, ένας εισβολέας μπορεί να ξεκινήσει πιο εξελιγμένα σχέδια, όπως το CEO Fraud, αξιοποιώντας τις προσωπικές λεπτομέρειες που έχει αποκτήσει για να κάνει τα email του να φαίνονται πιο πιστευτά.

Διακυβευτικό επαγγελματικό email

Οι επιθέσεις BEC είναι ένας τύπος επίθεσης κοινωνικής μηχανικής που λαμβάνει χώρα μέσω email. Ο εισβολέας παραποιεί ένα μήνυμα ηλεκτρονικού ταχυδρομείου για να ξεγελάσει το θύμα ώστε να εκτελέσει κάποια ενέργεια.

Σε αυτές τις περιπτώσεις, ο στόχος δεν είναι μόνο ο στόχος να εκτελέσει την απαιτούμενη εργασία αλλά και να θέσει σε κίνδυνο τον υπολογιστή του για μελλοντικές επιθέσεις κατά της επιχείρησης. Ένας παραβιασμένος υπολογιστής μπορεί να παρέχει γρήγορα προσωπικές πληροφορίες για τον εργαζόμενο και την εταιρεία.

Για παράδειγμα, με έναν παραβιασμένο λογαριασμό email, ένας εισβολέας θα μπορούσε να δει ότι μια εταιρεία συνεργάζεται με έναν συγκεκριμένο προμηθευτή. Ο εισβολέας θα μπορούσε στη συνέχεια να δημιουργήσει ένα μήνυμα ηλεκτρονικού ταχυδρομείου από τον παραβιασμένο λογαριασμό και να το στείλει στο τμήμα τιμολόγησης, ζητώντας πληρωμή στον ίδιο προμηθευτή αλλά σε έναν λογαριασμό που ελέγχεται από τον εισβολέα.

Λοιπόν, τι μπορεί να κάνει μια εταιρεία για να προστατεύσει από αυτό το είδος κλοπής; Μαζί με την παροχή εις βάθος εκπαίδευσης σχετικά με τους τύπους επιθέσεων και την κοινωνική μηχανική που απαιτούνται για την πραγματοποίηση αυτής της κλοπής, μια εταιρεία χρειάζεται μια ισχυρή υποδομή ασφαλείας εάν ένας λογαριασμός παραβιαστεί. Αυτό περιλαμβάνει την εφαρμογή ισχυρών πολιτικών κωδικών πρόσβασης για την αποτροπή της χρήσης διαπιστευτηρίων που έχουν παραβιαστεί σε επιθέσεις.

Προστατέψτε τους λογαριασμούς χρηστών με την πολιτική κωδικού πρόσβασης Specops

Οι επιθέσεις Business Email Compromise (BEC) μπορεί να έχουν καταστροφικό αντίκτυπο σε μια επιχείρηση και είναι απαραίτητο να ληφθούν μέτρα για

μετριάσει τον κίνδυνο

.

Οι κωδικοί πρόσβασης συνεχίζουν να αποτελούν κρίσιμο παράγοντα, όπως

49% των παραβιάσεων

από εξωτερικούς παράγοντες που εμπλέκονται στη χρήση κλεμμένων διαπιστευτηρίων, επομένως είναι σημαντικό να επιβάλλετε ισχυρές πολιτικές κωδικών πρόσβασης.

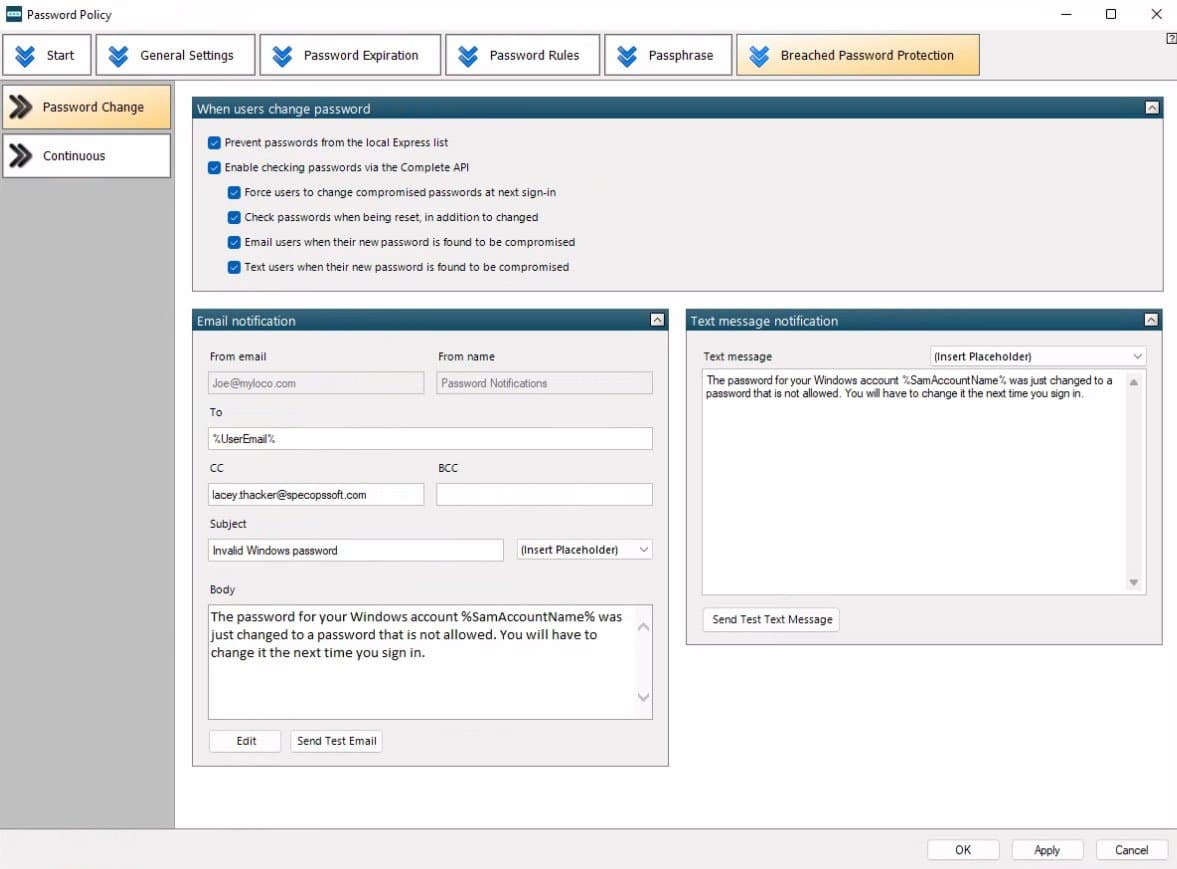

Πολιτική κωδικού πρόσβασης Specops

με την Προστασία παραβιασμένου κωδικού πρόσβασης, σας βοηθά να αυξήσετε την ασφάλεια με κωδικό πρόσβασης στο περιβάλλον

Microsoft

Active Directory, ενώ αποκλείετε πάνω από τρεις δισεκατομμύρια ήδη γνωστούς παραβιασμένους κωδικούς πρόσβασης.

Πολιτική κωδικού πρόσβασης Specops

Το εργαλείο επεκτείνει τη λειτουργικότητα της Πολιτικής ομάδας και απλοποιεί τη διαχείριση λεπτομερών πολιτικών κωδικών πρόσβασης, ενώ προσφέρει δυναμική ανατροφοδότηση τελικού χρήστη σε πραγματικό χρόνο κατά τη δημιουργία κωδικού πρόσβασης.

Ο κίνδυνος των επιθέσεων συμβιβασμού μέσω email για επιχειρήσεις

Καθώς όλο και περισσότερες επιχειρήσεις κινούνται στο Διαδίκτυο, οι επιθέσεις Business Email Compromise (BEC) θα γίνονται όλο και πιο συνηθισμένες και πιο δύσκολο να εντοπιστούν.

Όμως, με την κατάλληλη εκπαίδευση και επαγρύπνηση από την πλευρά των εργαζομένων, σε συνδυασμό με μια ισχυρή πολιτική κωδικών πρόσβασης, όπως αυτή που προσφέρει

Πολιτική κωδικού πρόσβασης Specops

αυτές οι επιθέσεις μπορούν να μετριαστούν.

Οι οργανισμοί θέλουν να αποφύγουν να δέχονται μια τέτοια επίθεση, ειδικά αυτή που μπορεί να οδηγήσει σε τεράστια οικονομική ζημία καθώς

95% όλων των παραβιάσεων

οδηγούνται οικονομικά.

Μαθαίνοντας για τους τύπους επιθέσεων και λαμβάνοντας προληπτικά μέτρα, μπορείτε να διασφαλίσετε ότι η επιχείρησή σας προστατεύεται καλύτερα.

Χορηγός και γραμμένος από

Λογισμικό Specops