300.000+ τείχη προστασίας Fortinet ευάλωτα σε κρίσιμο σφάλμα FortiOS RCE

Related Posts

Εκατοντάδες χιλιάδες τείχη προστασίας FortiGate είναι ευάλωτα σε ένα κρίσιμο ζήτημα ασφαλείας που προσδιορίζεται ως CVE-2023-27997, σχεδόν ένα μήνα μετά την κυκλοφορία μιας ενημέρωσης που αντιμετωπίζει το πρόβλημα από το Fortinet.

Η ευπάθεια είναι μια απομακρυσμένη εκτέλεση κώδικα με βαθμολογία σοβαρότητας 9,8 στα 10 που προκύπτει από ένα πρόβλημα υπερχείλισης buffer που βασίζεται σε σωρό στο FortiOS, το λειτουργικό σύστημα που συνδέει όλα τα στοιχεία δικτύωσης Fortinet για να τα ενσωματώσει στην πλατφόρμα Security Fabric του προμηθευτή.

Το CVE-2023-27997 είναι εκμεταλλεύσιμο και επιτρέπει σε έναν εισβολέα χωρίς έλεγχο ταυτότητας να εκτελεί κώδικα εξ αποστάσεως σε ευάλωτες συσκευές με τη διεπαφή SSL VPN εκτεθειμένη στον ιστό. Σε μια συμβουλή στα μέσα Ιουνίου, ο πωλητής προειδοποίησε ότι το ζήτημα μπορεί να έχει εκμεταλλευτεί σε επιθέσεις.

Το Fortinet αντιμετώπισε το θέμα ευπάθειας στις 11 Ιουνίου προτού το αποκαλύψει δημόσια, κυκλοφορώντας τις εκδόσεις υλικολογισμικού FortiOS 6.0.17, 6.2.15, 6.4.13, 7.0.12 και 7.2.5.

Η εταιρεία επιθετικών λύσεων ασφαλείας Bishop Fox ανέφερε την Παρασκευή ότι παρά τις εκκλήσεις για επιδιόρθωση, περισσότερες από 300.000 συσκευές τείχους προστασίας FortiGate εξακολουθούν να είναι ευάλωτες σε επιθέσεις και να είναι προσβάσιμες μέσω του δημόσιου Διαδικτύου.

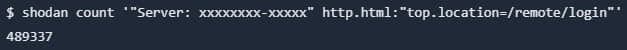

Οι ερευνητές του Bishop Fox χρησιμοποίησαν τη μηχανή αναζήτησης Shodan για να βρουν συσκευές που ανταποκρίθηκαν με τρόπο που υποδείκνυε μια εκτεθειμένη διεπαφή SSL VPN. Αυτό το πέτυχαν αναζητώντας συσκευές που επέστρεψαν μια συγκεκριμένη κεφαλίδα απόκρισης HTTP.

Φιλτράρησαν τα αποτελέσματα σε εκείνα που ανακατευθύνθηκαν στο ‘/remote/login’, μια σαφή ένδειξη μιας εκτεθειμένης διεπαφής SSL VPN.

Το ερώτημα Shodan χρησιμοποιείται για την εύρεση εκτεθειμένων συσκευών

(Bishopfox)

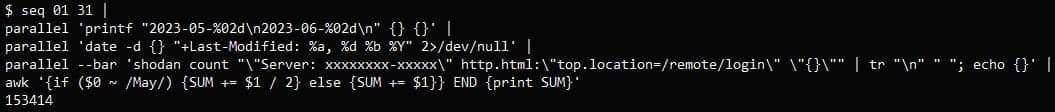

Το παραπάνω ερώτημα έδειξε 489.337 συσκευές, αλλά δεν ήταν όλες ευάλωτες στο CVE-2023-27997, που αναφέρεται επίσης ως Xortigate. Ερευνώντας περαιτέρω, οι ερευνητές ανακάλυψαν ότι 153.414 από τις συσκευές που ανακαλύφθηκαν είχαν ενημερωθεί σε μια ασφαλή έκδοση FortiOS.

Λογική υπολογισμού που χρησιμοποιείται για τον προσδιορισμό ευάλωτων συσκευών

(Bishopfox)

Αυτό σημαίνει ότι περίπου 335.900 από τα τείχη προστασίας FortiGate που είναι προσβάσιμα μέσω του ιστού είναι ευάλωτα σε επιθέσεις, αριθμός που είναι σημαντικά υψηλότερος από την πρόσφατη εκτίμηση των 250.000 που βασίζεται σε άλλα, λιγότερο ακριβή ερωτήματα, λένε οι ερευνητές του Bishop Fox.

Μια άλλη ανακάλυψη που έκαναν οι ερευνητές του Bishop Fox ήταν ότι πολλές από τις εκτεθειμένες συσκευές FortiGate δεν έλαβαν ενημέρωση τα τελευταία οκτώ χρόνια, μερικές από αυτές εκτελούνται

FortiOS 6, το οποίο έφτασε στο τέλος της υποστήριξης

πέρυσι στις 29 Σεπτεμβρίου.

Αυτές οι συσκευές είναι ευάλωτες σε πολλά ελαττώματα κρίσιμης σοβαρότητας που διαθέτουν κώδικα εκμετάλλευσης απόδειξης της ιδέας δημόσια.

Για να αποδείξει ότι το CVE-2023-27997 μπορεί να χρησιμοποιηθεί για την απομακρυσμένη εκτέλεση κώδικα σε ευάλωτες συσκευές, ο Bishop Fox δημιούργησε ένα exploit που επιτρέπει “σπάσιμο του σωρού, σύνδεση πίσω σε διακομιστή ελεγχόμενο από εισβολέα, λήψη ενός δυαδικού αρχείου BusyBox και άνοιγμα ενός διαδραστικού κελύφους .”

Η εκμετάλλευση του Bishopfox για το CVE-2023-27997

πηγή:

Επίσκοπος Φοξ

«Αυτό το exploit ακολουθεί πολύ στενά τα βήματα που περιγράφονται στην αρχική ανάρτηση ιστολογίου της Lexfo […] και εκτελείται σε περίπου ένα δευτερόλεπτο, το οποίο είναι σημαντικά ταχύτερο από το βίντεο επίδειξης σε μια συσκευή 64-bit που εμφανίζεται από τη Lexfo», σημειώνει ο Bishop Fox στο

κανω ΑΝΑΦΟΡΑ

.